Julho provou ser frutífero para as vulnerabilidades críticas divulgadas: CVE-2020-5903 (F5 BIG-IP), CVE-2020-8193 (Citrix ADC / Netscaler), CVE-2020-2034 (Palo Alto PAN-OS), CVE-2020-6287 (SAP Netweaver), CVE-2020-3330 (Cisco VPN / Firewalls) e CVE-2020-1350 (também conhecida como SIGRed, a vulnerabilidade no Microsoft Windows DNS Server). Na semana passada, os colaboradores do Threat Bounty Program e a equipe da SOC Prime publicaram uma série de regras para detectar uma das vulnerabilidades mais sérias deste ano – CVE-2020-1350, e eles continuam a lançar novas regras.

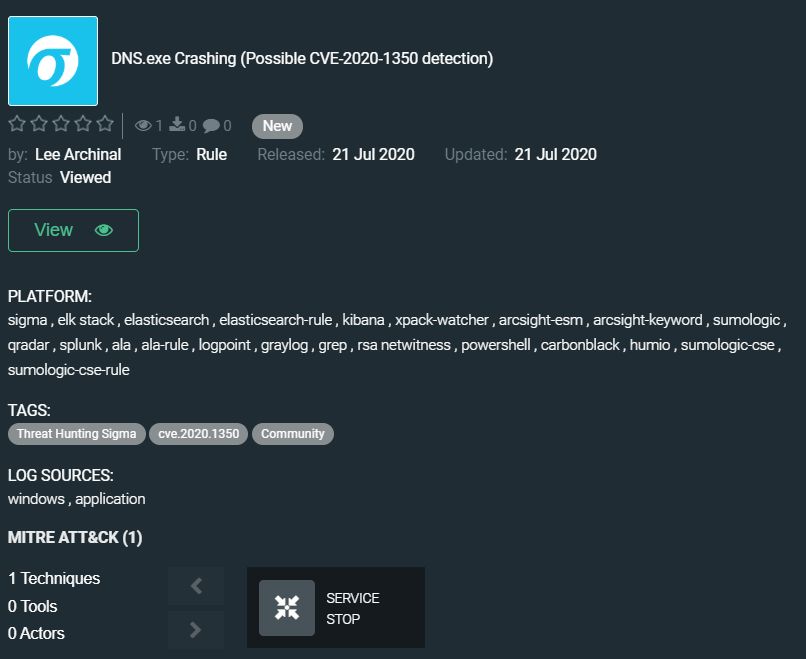

Hoje, na seção de Conteúdo de Caça a Ameaças , gostaríamos de chamar sua atenção para a regra da comunidade por Lee Archinal, que ajuda a detectar quando o dns.exe falha e pode revelar uma tentativa de exploração do CVE-2020-1350: https://tdm.socprime.com/tdm/info/juvemAPHz2Co/hsDlcHMBQAH5UgbBe0ro/?p=1

Esta regra pode ser combinada com outras detecções de CVE-2020-1350 para obter uma visão melhor da atividade circundante. Sim, o dns.exe falhando pode ser devido a erros de configuração ou outras tarefas administrativas, mas também pode ser um sinal de algo malicioso.

A regra possui traduções para as seguintes plataformas:

SIEM: Azure Sentinel, ArcSight, QRadar, Splunk, Graylog, Sumo Logic, ELK Stack, RSA NetWitness, Logpoint, Humio

EDR: Carbon Black, Elastic Endpoint

MITRE ATT&CK:

Táticas: Impacto

Técnicas: Interrupção de Serviço (T1489)

Pronto para experimentar o SOC Prime TDM? Inscreva-se gratuitamente. Ou junte-se ao Threat Bounty Program para criar seu próprio conteúdo e compartilhá-lo com a comunidade TDM.