Juillet s’est avéré fructueux pour les vulnérabilités critiques divulguées : CVE-2020-5903 (F5 BIG-IP), CVE-2020-8193 (Citrix ADC / Netscaler), CVE-2020-2034 (Palo Alto PAN-OS), CVE-2020-6287 (SAP Netweaver), CVE-2020-3330 (Cisco VPN / Firewalls), et CVE-2020-1350 (alias SIGRed, la vulnérabilité dans Microsoft Windows DNS Server). La semaine dernière, les contributeurs du Threat Bounty Program et l’équipe de SOC Prime ont publié une série de règles pour détecter l’une des vulnérabilités les plus graves de cette année – CVE-2020-1350, et ils continuent à publier de nouvelles règles.

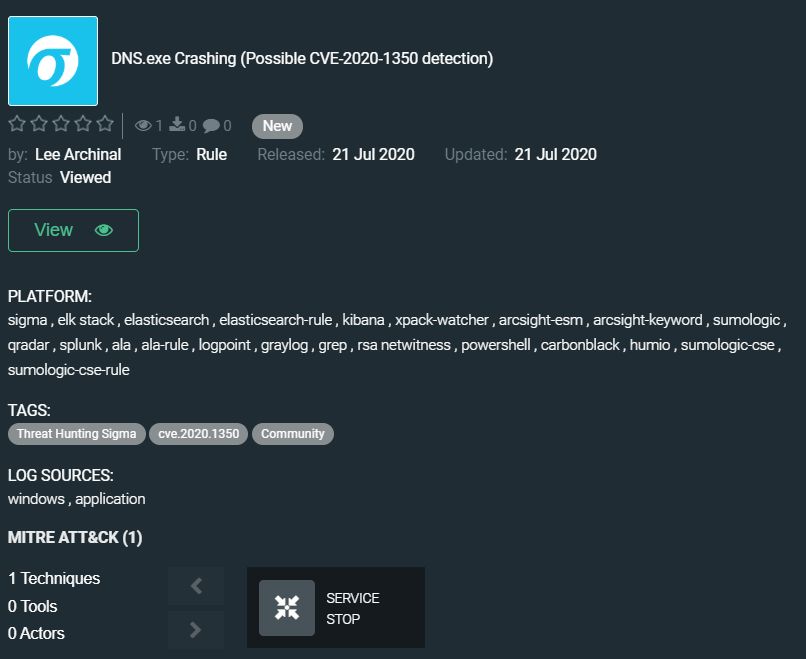

Aujourd’hui, dans la section de contenu sur la chasse aux menaces , nous aimerions attirer votre attention sur la règle communautaire de Lee Archinal, qui aide à détecter quand dns.exe plante et pourrait révéler une tentative d’exploitation de CVE-2020-1350 : https://tdm.socprime.com/tdm/info/juvemAPHz2Co/hsDlcHMBQAH5UgbBe0ro/?p=1

Cette règle peut être associée à d’autres détections de CVE-2020-1350 pour obtenir une meilleure image de l’activité environnante. Oui, le plantage de dns.exe pourrait être dû à des erreurs de configuration ou d’autres tâches administratives, mais pourrait également être un signe de quelque chose de malveillant.

La règle a des traductions pour les plates-formes suivantes :

SIEM : Azure Sentinel, ArcSight, QRadar, Splunk, Graylog, Sumo Logic, ELK Stack, RSA NetWitness, Logpoint, Humio

EDR : Carbon Black, Elastic Endpoint

MITRE ATT&CK :

Tactiques : Impact

Techniques : Arrêt de service (T1489)

Prêt à essayer SOC Prime TDM ? Inscrivez-vous gratuitement. Ou rejoignez le Threat Bounty Program pour créer votre propre contenu et le partager avec la communauté TDM.