Julio resultó ser fructífero para las vulnerabilidades críticas divulgadas: CVE-2020-5903 (F5 BIG-IP), CVE-2020-8193 (Citrix ADC / Netscaler), CVE-2020-2034 (Palo Alto PAN-OS), CVE-2020-6287 (SAP Netweaver), CVE-2020-3330 (Cisco VPN / Firewalls), y CVE-2020-1350 (también conocida como SIGRed, la vulnerabilidad en el servidor DNS de Microsoft Windows). La semana pasada, los colaboradores del Programa de Recompensas de Amenazas y el equipo de SOC Prime publicaron una serie de reglas para detectar una de las vulnerabilidades más serias de este año – CVE-2020-1350, y continúan publicando nuevas reglas.

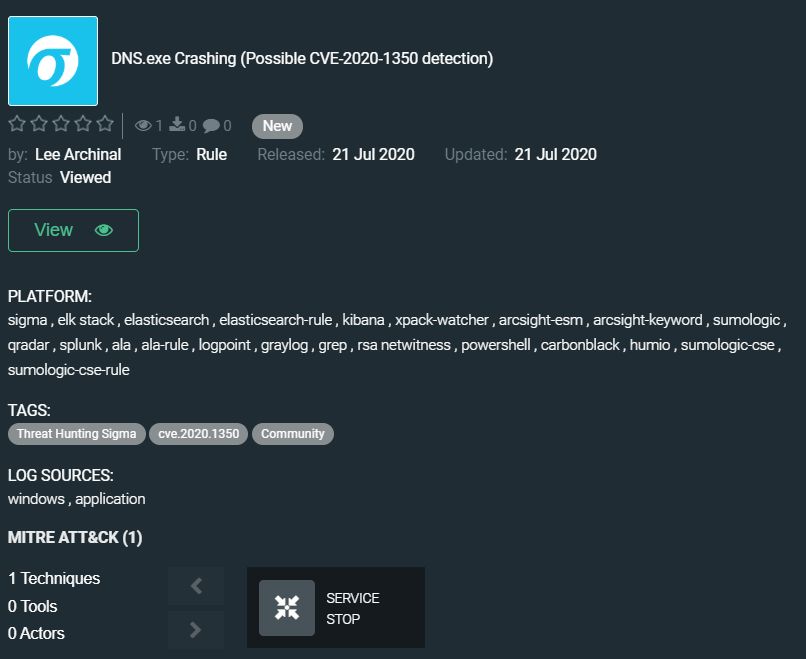

Hoy, en la sección de Contenido de Búsqueda de Amenazas , nos gustaría llamar su atención sobre la regla comunitaria de Lee Archinal, que ayuda a detectar cuando dns.exe falla y podría revelar un intento de explotación de CVE-2020-1350: https://tdm.socprime.com/tdm/info/juvemAPHz2Co/hsDlcHMBQAH5UgbBe0ro/?p=1

Esta regla se puede combinar con otras detecciones de CVE-2020-1350 para obtener una mejor imagen de la actividad circundante. Sí, el fallo de dns.exe podría deberse a errores de configuración u otras tareas administrativas, pero también podría ser un signo de algo malicioso.

La regla tiene traducciones para las siguientes plataformas:

SIEM: Azure Sentinel, ArcSight, QRadar, Splunk, Graylog, Sumo Logic, ELK Stack, RSA NetWitness, Logpoint, Humio

EDR: Carbon Black, Elastic Endpoint

MITRE ATT&CK:

Tácticas: Impacto

Técnicas: Detención de Servicio (T1489)

¿Listo para probar SOC Prime TDM? Regístrate gratis. O únete al Programa de Recompensas de Amenazas para crear tu propio contenido y compartirlo con la comunidad TDM.