7月は、重大な脆弱性が公表される実り多い月となりました。 CVE-2020-5903 (F5 BIG-IP)、CVE-2020-8193 (Citrix ADC / Netscaler)、CVE-2020-2034 (Palo Alto PAN-OS)、CVE-2020-6287 (SAP Netweaver)、CVE-2020-3330 (Cisco VPN / Firewalls)、およびCVE-2020-1350 (別名SIGRed、Microsoft Windows DNS Serverの脆弱性)です。先週、Threat Bounty Programの寄稿者とSOC Primeのチームは、今年の最も深刻な脆弱性の1つであるCVE-2020-1350を検出するための 一連のルール を公開し、新しいルールのリリースを続けています。

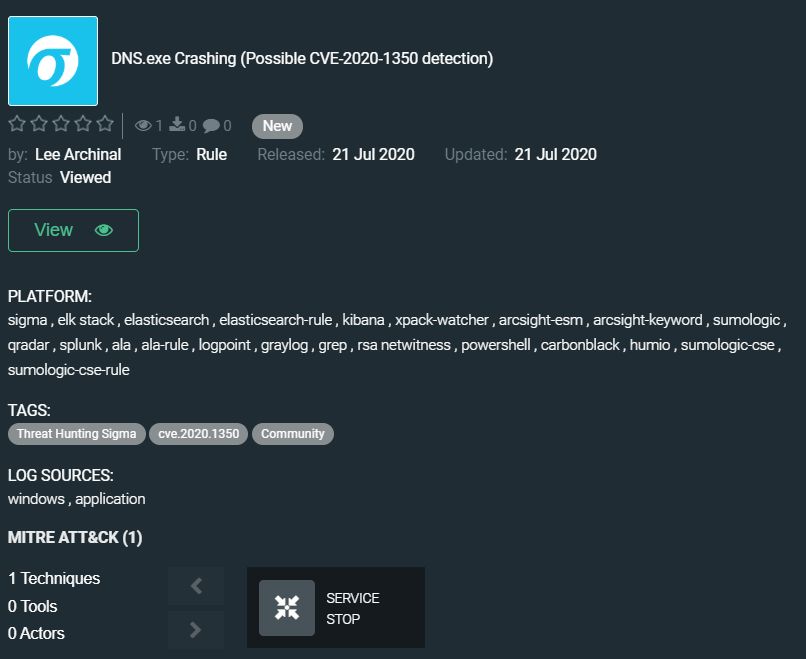

本日、 Threat Hunting Content セクションでは、 Lee Archinalによって作成されたコミュニティルールに注目していただきたいです。このルールは、dns.exeがクラッシュした際にCVE-2020-1350の攻撃が試みられた可能性を発見するのに役立ちます。 https://tdm.socprime.com/tdm/info/juvemAPHz2Co/hsDlcHMBQAH5UgbBe0ro/?p=1

このルールは、他のCVE-2020-1350検出と組み合わせることで、周囲の活動のより良い全体像を得ることができます。はい、dns.exeのクラッシュは設定エラーや他の管理作業が原因である可能性もありますが、悪意ある何かの兆候でもあるかもしれません。

ルールは以下のプラットフォームに対応しています:

SIEM: Azure Sentinel、ArcSight、QRadar、Splunk、Graylog、Sumo Logic、ELK Stack、RSA NetWitness、Logpoint、Humio

EDR: Carbon Black、Elastic Endpoint

MITRE ATT&CK:

戦術: 影響

手法: サービス停止 (T1489)

SOC Prime TDMを試してみませんか? 無料で登録してください。 または Threat Bounty Programに参加して、 独自のコンテンツを作成し、TDMコミュニティと共有してください。