Luglio si è rivelato fruttuoso per quanto riguarda le vulnerabilità critiche divulgate: CVE-2020-5903 (F5 BIG-IP), CVE-2020-8193 (Citrix ADC / Netscaler), CVE-2020-2034 (Palo Alto PAN-OS), CVE-2020-6287 (SAP Netweaver), CVE-2020-3330 (Cisco VPN / Firewall), e CVE-2020-1350 (aka SIGRed, la vulnerabilità nel server DNS di Microsoft Windows). La settimana scorsa, i contributori del Threat Bounty Program e il team di SOC Prime hanno pubblicato una serie di regole per rilevare una delle vulnerabilità più gravi di quest’anno – CVE-2020-1350, e continuano a rilasciare nuove regole.

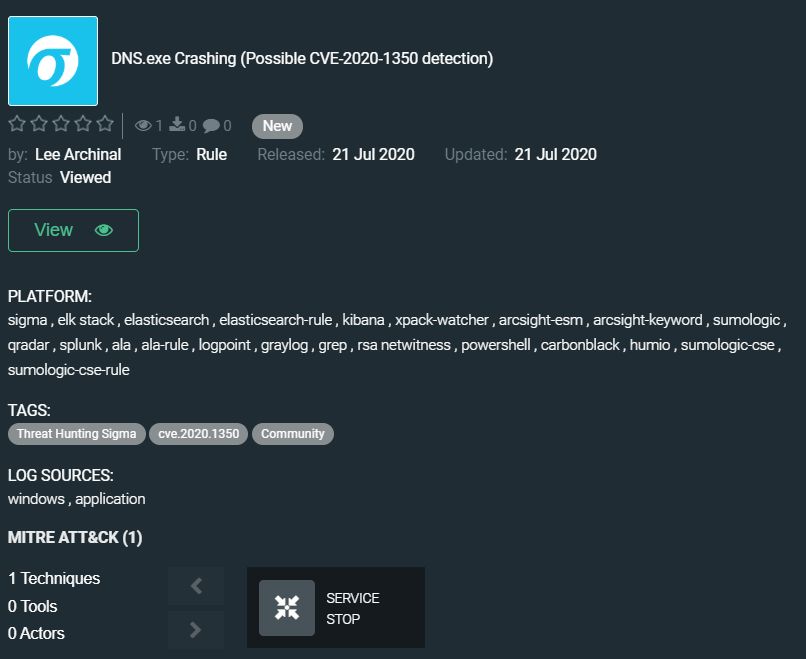

Oggi, nella sezione Threat Hunting Content , vogliamo attirare la vostra attenzione sulla regola della community di Lee Archinal, che aiuta a rilevare quando dns.exe si arresta improvvisamente e potrebbe scoprire tentativi di sfruttamento della CVE-2020-1350: https://tdm.socprime.com/tdm/info/juvemAPHz2Co/hsDlcHMBQAH5UgbBe0ro/?p=1

Questa regola può essere abbinata ad altri rilevamenti di CVE-2020-1350 per ottenere un quadro più chiaro dell’attività circostante. Sì, l’arresto improvviso di dns.exe potrebbe essere dovuto a errori di configurazione o altre attività amministrative, ma potrebbe anche essere un segnale di qualcosa di nocivo.

La regola ha traduzioni per le seguenti piattaforme:

SIEM: Azure Sentinel, ArcSight, QRadar, Splunk, Graylog, Sumo Logic, ELK Stack, RSA NetWitness, Logpoint, Humio

EDR: Carbon Black, Elastic Endpoint

MITRE ATT&CK:

Tattiche: Impatto

Tecniche: Arresto Servizio (T1489)

Pronto a provare SOC Prime TDM? Registrati gratuitamente. Oppure unisciti al Threat Bounty Program per creare il tuo contenuto e condividerlo con la community TDM.