Der Juli erwies sich als fruchtbar für veröffentlichte kritische Schwachstellen: CVE-2020-5903 (F5 BIG-IP), CVE-2020-8193 (Citrix ADC / Netscaler), CVE-2020-2034 (Palo Alto PAN-OS), CVE-2020-6287 (SAP Netweaver), CVE-2020-3330 (Cisco VPN / Firewalls), und CVE-2020-1350 (auch bekannt als SIGRed, die Schwachstelle in Microsoft Windows DNS Server). Letzte Woche veröffentlichten Mitwirkende des Threat Bounty Program und das SOC Prime-Team eine Reihe von Regeln um eine der schwerwiegendsten Schwachstellen dieses Jahres – CVE-2020-1350 – zu erkennen, und sie veröffentlichen weiterhin neue Regeln.

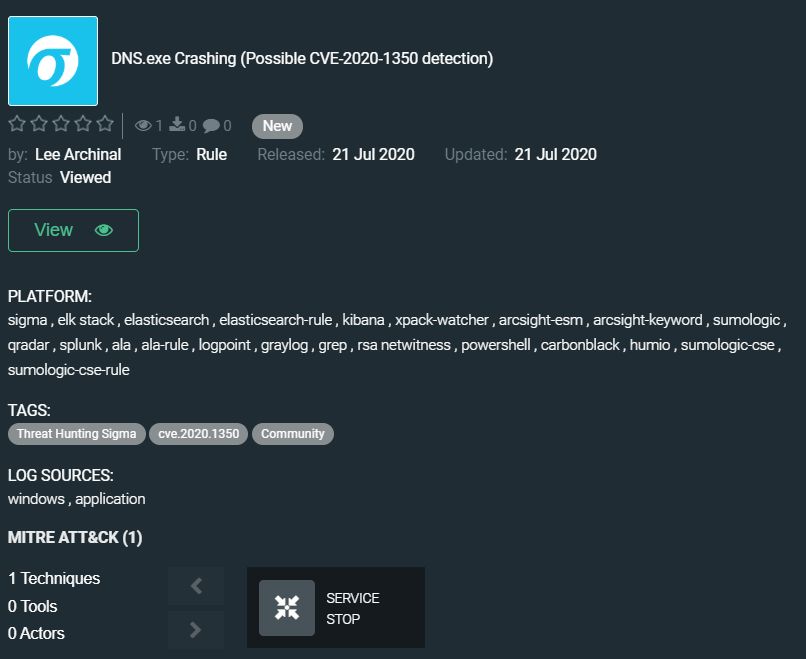

Heute möchten wir im Threat Hunting Content Abschnitt Ihre Aufmerksamkeit auf die Community-Regel von Lee Archinallenken, die hilft zu erkennen, wann dns.exe abstürzt und einen versuchten CVE-2020-1350-Angriff aufdecken könnte: https://tdm.socprime.com/tdm/info/juvemAPHz2Co/hsDlcHMBQAH5UgbBe0ro/?p=1

Diese Regel kann mit anderen CVE-2020-1350 Erkennungen kombiniert werden, um ein besseres Bild der umgebenden Aktivitäten zu erhalten. Ja, das Abstürzen von dns.exe könnte aufgrund von Konfigurationsfehlern oder anderen administrativen Aufgaben geschehen, aber es könnte auch ein Zeichen für etwas Bösartiges sein.

Die Regel hat Übersetzungen für die folgenden Plattformen:

SIEM: Azure Sentinel, ArcSight, QRadar, Splunk, Graylog, Sumo Logic, ELK Stack, RSA NetWitness, Logpoint, Humio

EDR: Carbon Black, Elastic Endpoint

MITRE ATT&CK:

Taktiken: Auswirkungen

Techniken: Dienst anhalten (T1489)

Bereit, SOC Prime TDM auszuprobieren? Melden Sie sich kostenlos an. Oder treten Sie dem Threat Bounty Program bei um eigene Inhalte zu erstellen und mit der TDM-Community zu teilen.