7월은 공개된 심각한 취약점에 대해 결실을 맺은 달이었습니다: CVE-2020-5903 (F5 BIG-IP), CVE-2020-8193 (Citrix ADC / Netscaler), CVE-2020-2034 (Palo Alto PAN-OS), CVE-2020-6287 (SAP Netweaver), CVE-2020-3330 (Cisco VPN / Firewalls), 그리고 CVE-2020-1350 (Microsoft Windows DNS Server의 취약점인 SIGRed라고도 불림). 지난주, Threat Bounty Program 기여자들과 SOC Prime 팀은 올해 가장 심각한 취약점 중 하나인 CVE-2020-1350을 탐지하기 위한 일련의 규칙 을 발표했으며, 계속해서 새로운 규칙을 출시하고 있습니다.

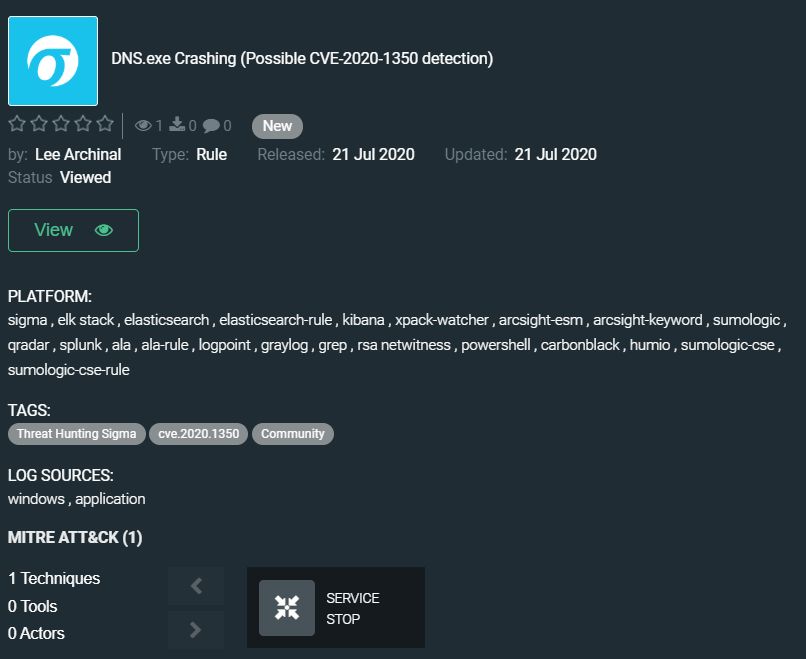

오늘, 위협 탐지 콘텐츠 섹션에서, 우리는 Lee Archinal의 커뮤니티 규칙에 주목하고자 합니다. 이 규칙은 dns.exe가 크래시할 때 탐지하고 CVE-2020-1350의 시도된 악용을 밝힐 수 있습니다: https://tdm.socprime.com/tdm/info/juvemAPHz2Co/hsDlcHMBQAH5UgbBe0ro/?p=1

이 규칙은 다른 CVE-2020-1350 탐지와 짝지어져 주변 활동의 더 나은 그림을 받을 수 있습니다. dns.exe의 크래시가 구성 오류나 다른 관리 작업 때문일 수도 있지만, 악의적인 징후일 수도 있습니다.

이 규칙은 다음 플랫폼에 대한 번역을 제공합니다:

SIEM: Azure Sentinel, ArcSight, QRadar, Splunk, Graylog, Sumo Logic, ELK Stack, RSA NetWitness, Logpoint, Humio

EDR: Carbon Black, Elastic Endpoint

MITRE ATT&CK:

전술: 영향

기법: 서비스 중지 (T1489)

SOC Prime TDM을 시도해 볼 준비가 되셨나요? 무료 가입하세요. 또는 Threat Bounty Program에 참여 하여 자신의 콘텐츠를 작성하고 TDM 커뮤니티와 공유하세요.