L’une des tactiques les plus avancées dans les playbooks des attaquants consiste à modifier les configurations des journaux d’événements pour effacer les traces de compromis. Détecter de telles tentatives via des modifications du Registre Windows est complexe—souvent nécessitant des requêtes Splunk détaillées qui filtrent par clés de registre et permissions.

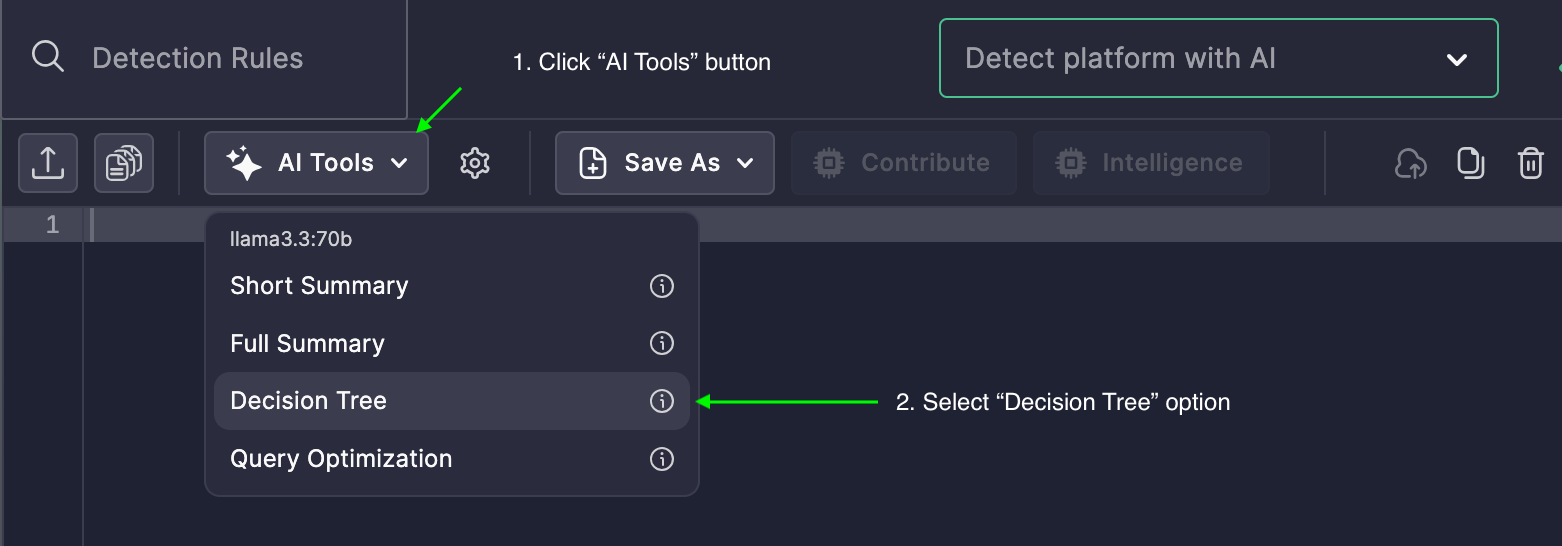

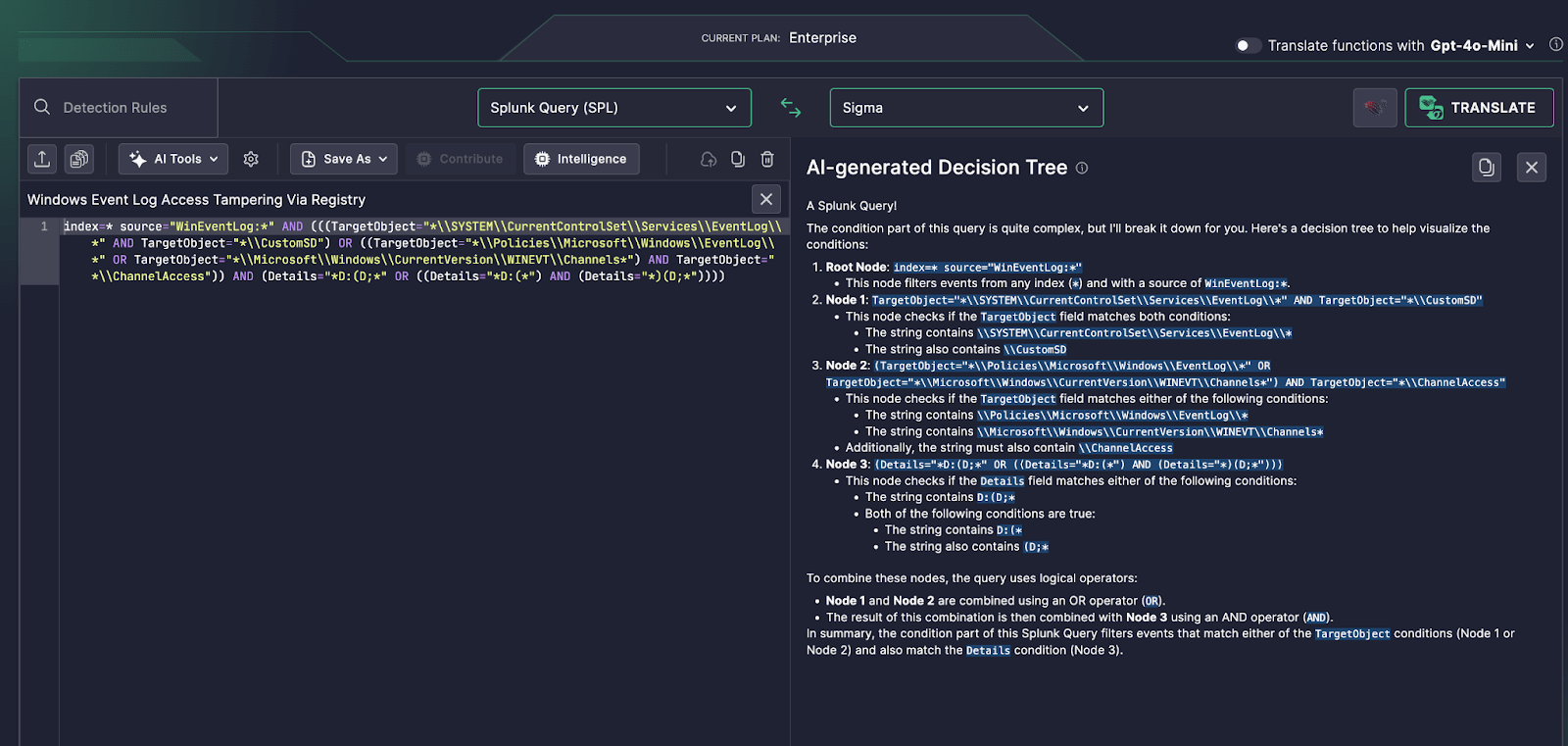

Pour interpréter rapidement ces requêtes, les analystes se tournent vers la fonctionnalité Arbre de Décision généré par l’IA d’Uncoder AI La fonctionnalité ne se contente pas de résumer les requêtes—elle les cartographie visuellement en branches logiques, aidant les équipes de sécurité à comprendre l’intention, la portée et les chemins d’exécution en quelques secondes.

Cas d’utilisation : Détection de la manipulation des journaux d’événements basée sur le Registre

Dans cet exemple, une requête SPL Splunk suit les modifications apportées aux chemins de registre liés à :

-

SYSTEM\CurrentControlSet\Services\EventLog

-

Policies\Microsoft\Windows\EventLog

-

Microsoft\Windows\CurrentVersion\WINEVT\Channels

Ces clés sont souvent ciblées pour désactiver ou rediriger la rétention des journaux, en particulier via des modifications de permissions sur CustomSD or ChannelAccess.

La règle vérifie également les modèles de Security Descriptor Definition Language (SDDL) dans le champ Details —comme D:(…—qui signifient des modifications directes de permission, un signal d’alarme dans les scénarios de manipulation de journaux.