Una de las tácticas más avanzadas en los manuales de los atacantes es manipular las configuraciones de los registros de eventos para borrar rastros de compromiso. Detectar tales intentos a través de modificaciones del Registro de Windows es complejo, a menudo involucra consultas detalladas de Splunk que se filtran por claves del registro y permisos.

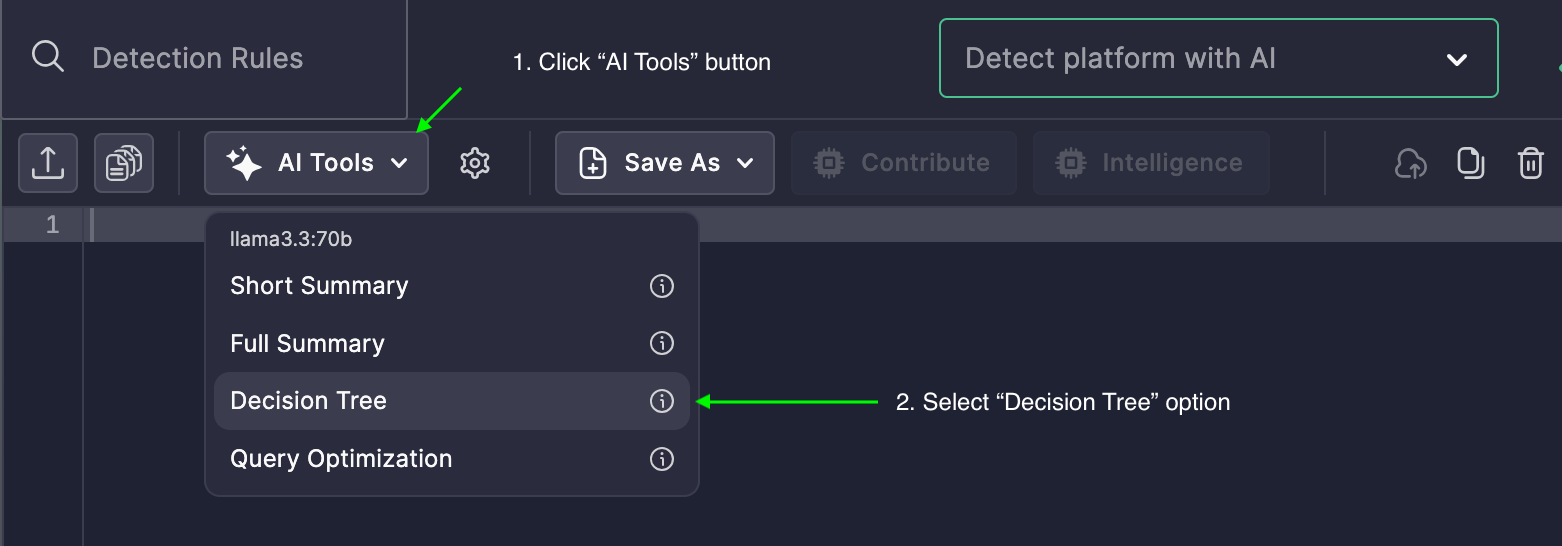

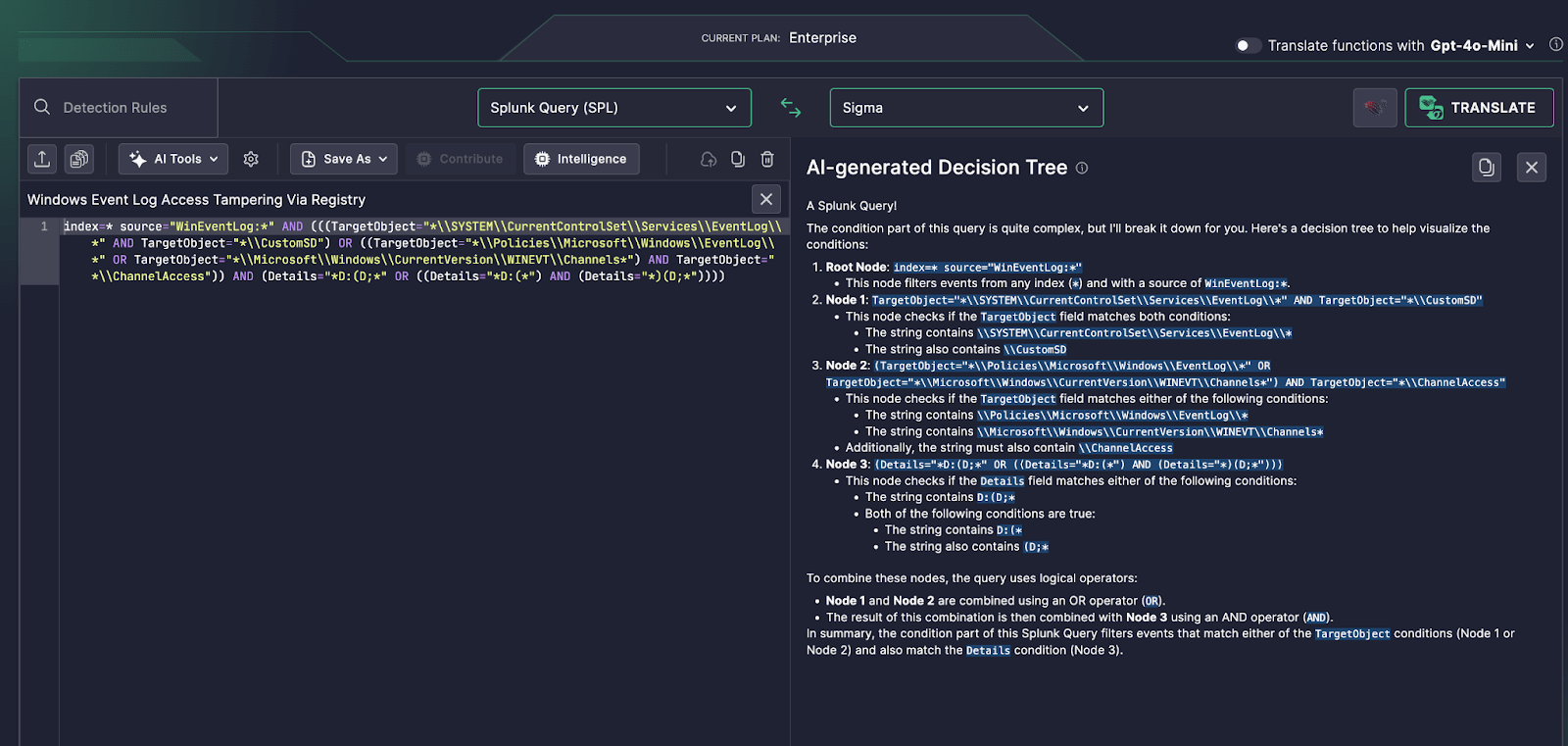

Para rápidamente entender estas consultas, los analistas recurren a la característica de Árbol de Decisión generado por IA de Uncoder AI. No solo resume consultas— las mapea visualmente en ramificaciones lógicas, ayudando a los equipos de seguridad a entender la intención, alcance y rutas de ejecución en segundos.

Caso de Uso: Detección de Manipulación de Registros Basada en el Registro

En este ejemplo, una consulta SPL de Splunk rastrea cambios en las rutas del registro relacionadas con:

-

SYSTEM\CurrentControlSet\Services\EventLog

-

Policies\Microsoft\Windows\EventLog

-

Microsoft\Windows\CurrentVersion\WINEVT\Channels

Estas claves a menudo son objetivo para desactivar o redirigir la retención de registros, particularmente mediante ediciones de permisos a CustomSD or ChannelAccess.

La regla también verifica patrones de Security Descriptor Definition Language (SDDL) en el campo Detalles —como D:(…—que significan modificaciones directas de permisos, una señal de alerta en escenarios de manipulación de registros.