Comment ça fonctionne

La logique de détection ici est construite autour de la surveillance de l’utilisation du mknod syscall, qui est rarement utilisé dans les flux de travail légitimes mais peut être exploité par des attaquants pour :

- Créer de faux périphériques blocs ou caractères

- Interagir avec les interfaces du noyau

- Contourner les contrôles du système de fichiers ou établir des portes dérobées

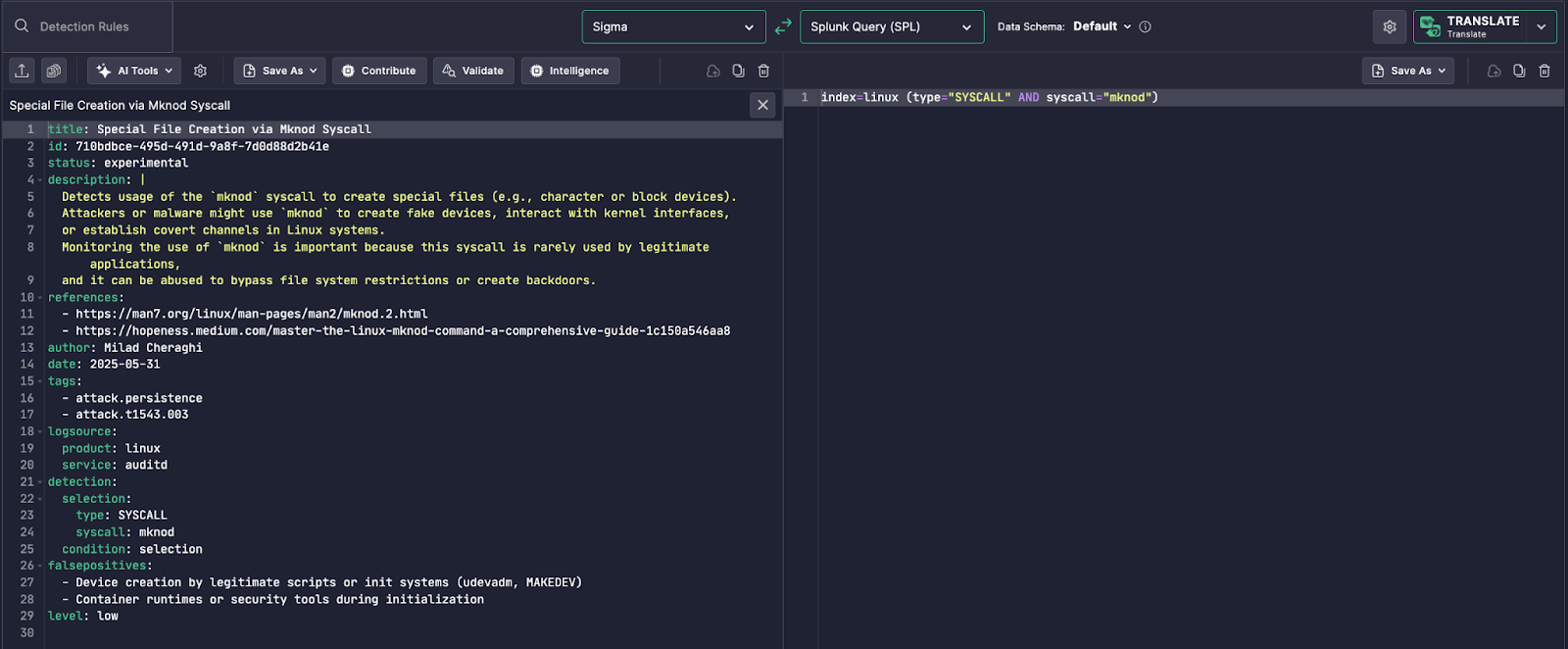

Panneau de gauche – Règle Sigma :

- Logsource :

auditdsur Linux - Se concentre sur

syscall : mknod - Taguée avec la technique MITRE

T1543.003(Créer ou modifier un processus système : éléments de démarrage Linux et Mac)

Les faux positifs incluent l’initialisation de périphériques par des outils comme udevadm or MAKEDEV

Panneau de droite – Traduction SPL Splunk :

Uncoder AI génère le SPL correspondant :

index=linux (type="SYSCALL" ET syscall="mknod")

Cette requête est minimale mais précise — ciblant les événements d’audit syscall avec correspondance exacte des champs pour mknod, prête à être déployée dans un environnement Splunk avec ingestion de journaux d’audit Linux.

Pourquoi c’est innovant

La traduction de la télémétrie multiplateforme de Sigma à Splunk SPL n’est pas triviale en raison de :

- La mise en correspondance des champs entre les clés abstraites de Sigma et les champs de données indexés de Splunk

- Différences de syntaxe (citations de SPL, correspondance champ=valeur)

AND, quotes, field=value matching) - Compréhension de la télémétrie cible (auditd → journaux de type SYSCALL)

Uncoder AI gère ces défis automatiquement en :

- Mappant les noms et valeurs de champs selon les conventions Splunk

- Préservant les sémantiques de détection de la logique Sigma originale

- Assurant la compatibilité avec les schémas Splunk par défaut ou personnalisés

Valeur opérationnelle

Pour les équipes de détection et les centres d’opérations de sécurité :

- Déploiement instantané du contenu de menace Sigma dans Splunk SIEM

- Couverture améliorée de la télémétrie Linux pour un comportement à basse fréquence mais à haut risque

- Détection améliorée pour les techniques de persistance et la création de canaux cachés

- Effort d’ingénierie réduit, permettant aux équipes de rester concentrées sur les enquêtes

Uncoder AI fait le lien entre le contenu de menace ouvert et les plateformes propriétaires comme Splunk, facilitant la mise en œuvre de détections Linux sophistiquées telles que mknod la surveillance en temps réel.