Una delle tattiche più avanzate nei playbook degli attaccanti è la manomissione delle configurazioni dei registri degli eventi per cancellare tracce di compromesso. Rilevare tali tentativi tramite modifiche al Registro di Windows è complesso—spesso coinvolge query dettagliate di Splunk che filtrano per chiavi di registro e permessi.

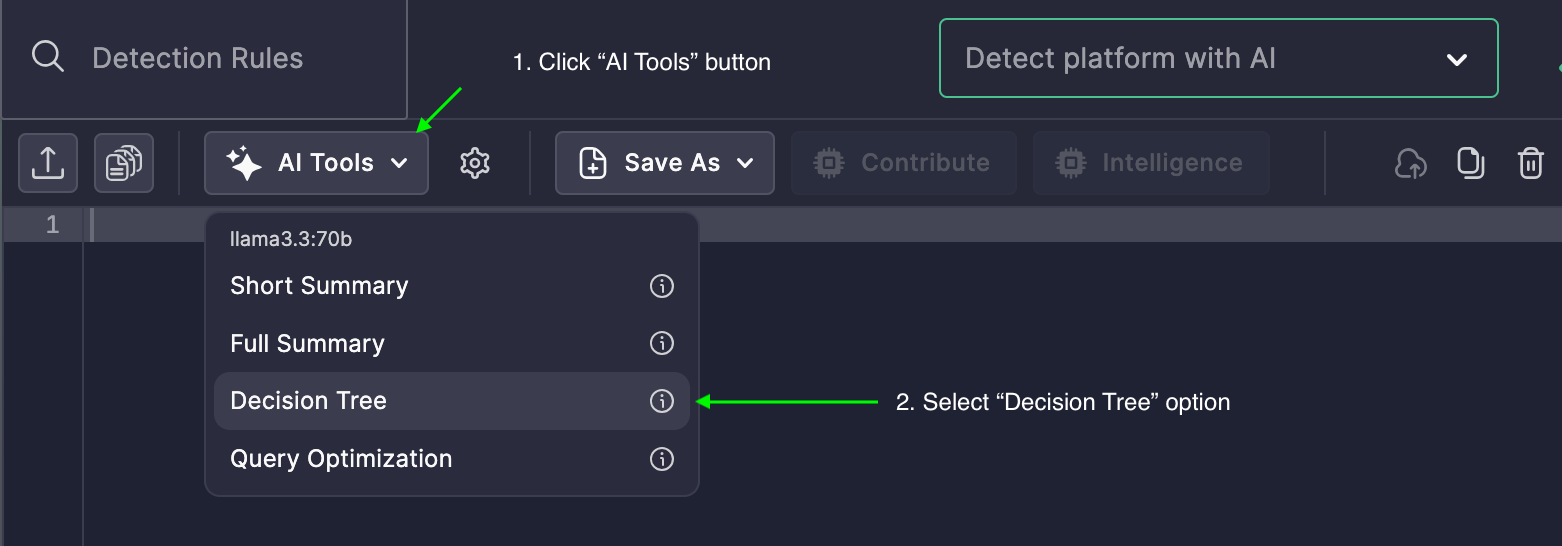

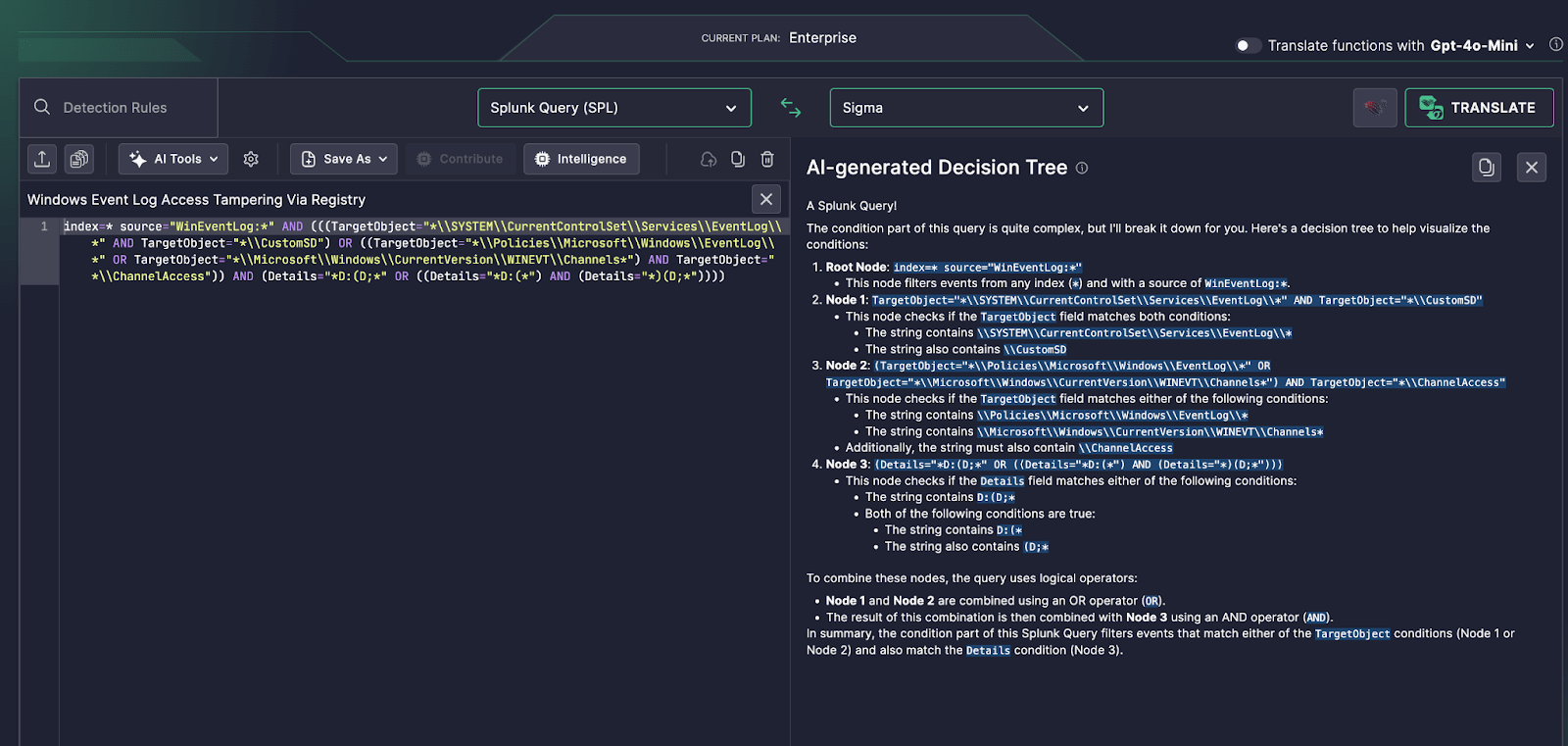

Per comprendere rapidamente queste query, gli analisti si stanno rivolgendo alla funzionalità Decision Tree generata da AI di Uncoder AI Questa non si limita a riassumere le query—le mappa visivamente in rami logici, aiutando i team di sicurezza a comprendere l’intento, l’ambito e i percorsi di esecuzione in pochi secondi.

Caso d’uso: rilevamento della manipolazione dei registri basata sul registro di eventi

In questo esempio, una query SPL di Splunk traccia le modifiche ai percorsi di registro relativi a:

-

SYSTEM\CurrentControlSet\Services\EventLog

-

Policies\Microsoft\Windows\EventLog

-

Microsoft\Windows\CurrentVersion\WINEVT\Channels

Queste chiavi sono spesso mirate per disabilitare o deviare la conservazione dei log, in particolare tramite modifiche ai permessi a CustomSD or ChannelAccess.

La regola verifica anche Security Descriptor Definition Language (SDDL) modelli nel campo Dettagli —come D:(…—che indicano modifiche dirette ai permessi, un segnale d’allarme negli scenari di manomissione dei log.