공격자의 플레이북에서 더 고급 전술 중 하나는 손상 흔적을 지우기 위해 이벤트 로그 구성을 조작하는 것입니다. 이러한 시도를 감지하려면 Windows 레지스트리 수정 은 복잡합니다. 종종 레지스트리 키와 권한에 따라 필터링하는 자세한 Splunk 쿼리가 필요합니다.

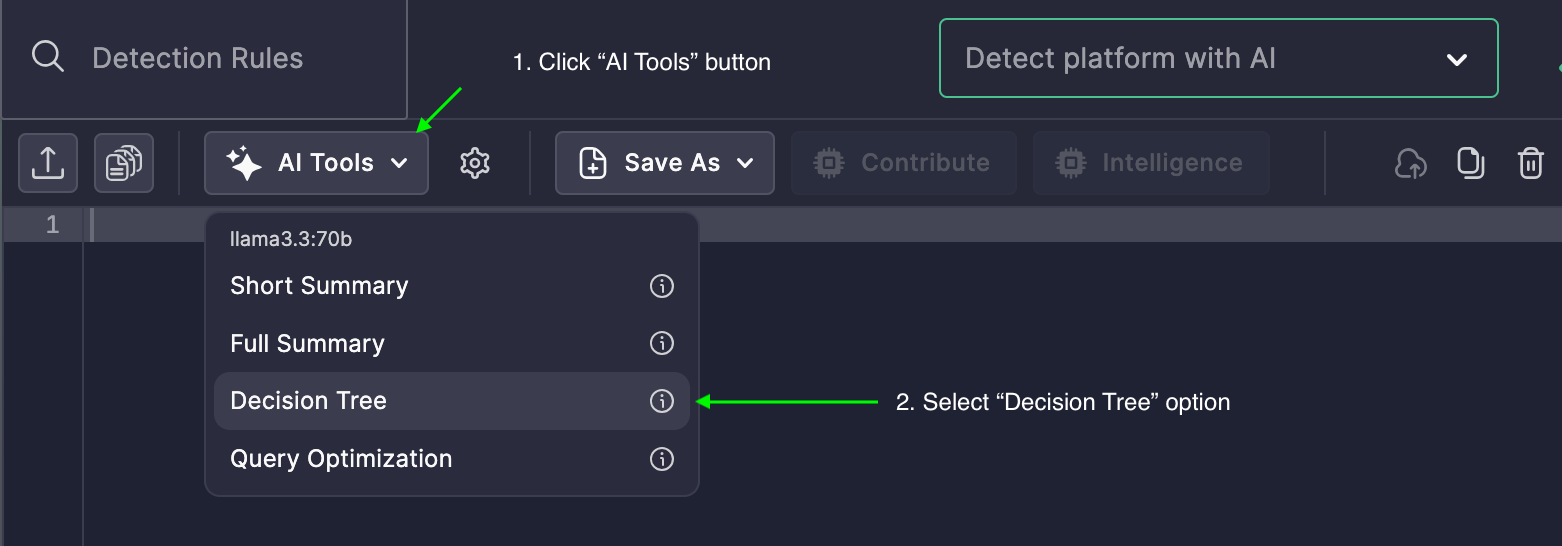

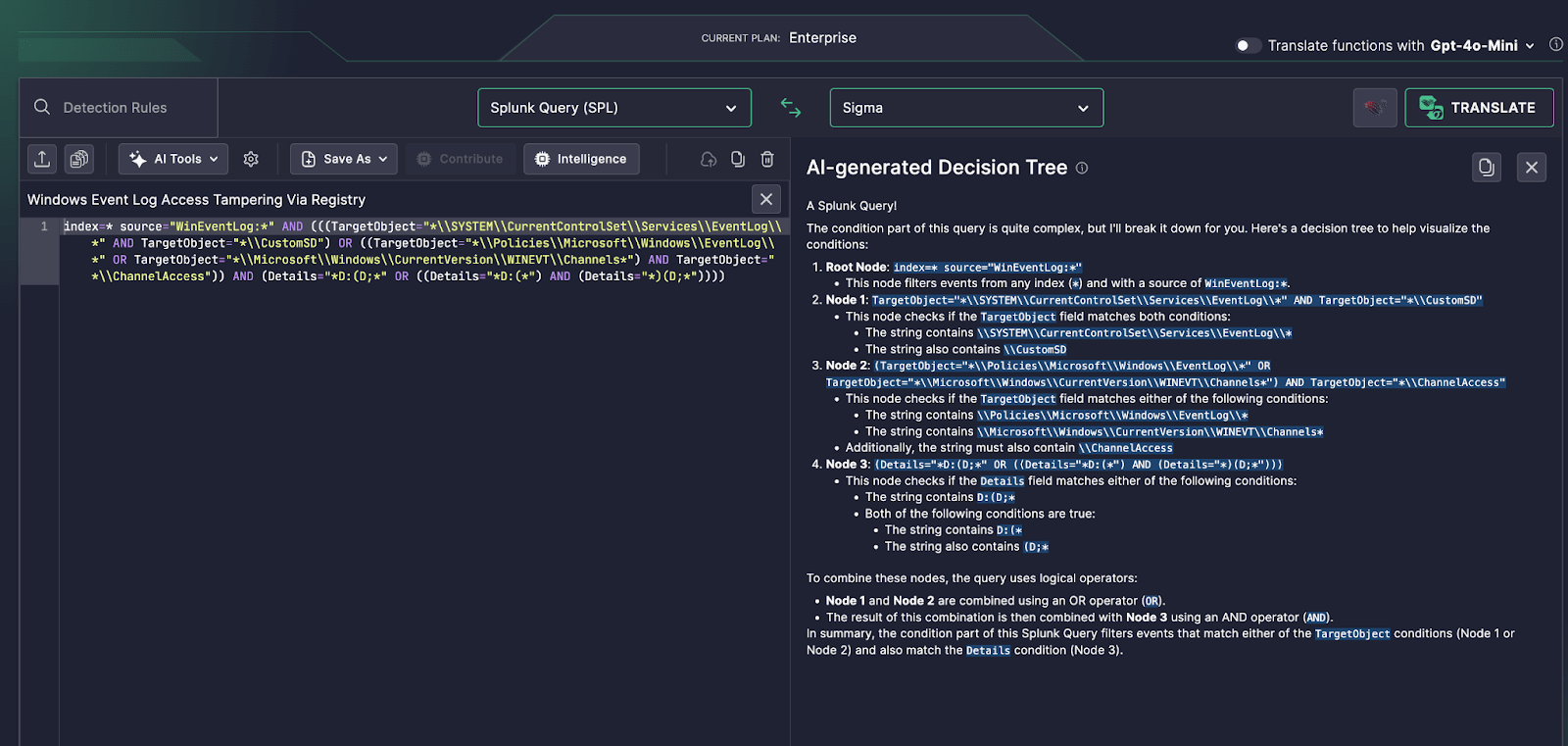

이러한 쿼리를 빠르게 이해하기 위해 분석가들은 Uncoder AI의 AI 생성 의사 결정 트리 기능을 활용하고 있습니다. 이는 쿼리를 요약하는 것에 그치지 않고 논리적 가지로 시각화하여보안 팀이 의도, 범위 및 실행 경로를 몇 초 만에 이해할 수 있도록 돕습니다.

사용 사례: 레지스트리 기반 이벤트 로그 조작 탐지

이 예에서는 Splunk SPL 쿼리가 다음과 관련된 레지스트리 경로 변경을 추적합니다:

-

SYSTEM\CurrentControlSet\Services\EventLog

-

Policies\Microsoft\Windows\EventLog

-

Microsoft\Windows\CurrentVersion\WINEVT\Channels

이러한 키는 특히 권한 편집을 통해 로그 보존을 비활성화하거나 경로를 변경할 때 자주 대상이 됩니다 CustomSD or ChannelAccess.

규칙은 또한 보안 설명자 정의 언어 (SDDL) 패턴을 상세 정보 필드에서 확인합니다—예를 들어 D:(…—이는 직접적인 권한 수정을 나타내며, 로그 조작 시나리오에서 위험 신호입니다.