攻撃者のプレイブックにおけるより高度な戦術の一つは、侵害の痕跡を消すためにイベントログの設定を改ざんすることです。これを検出する試みは Windowsレジストリの変更 により複雑になります。通常、レジストリキーと権限でフィルタリングする詳細なSplunkクエリが関与します。

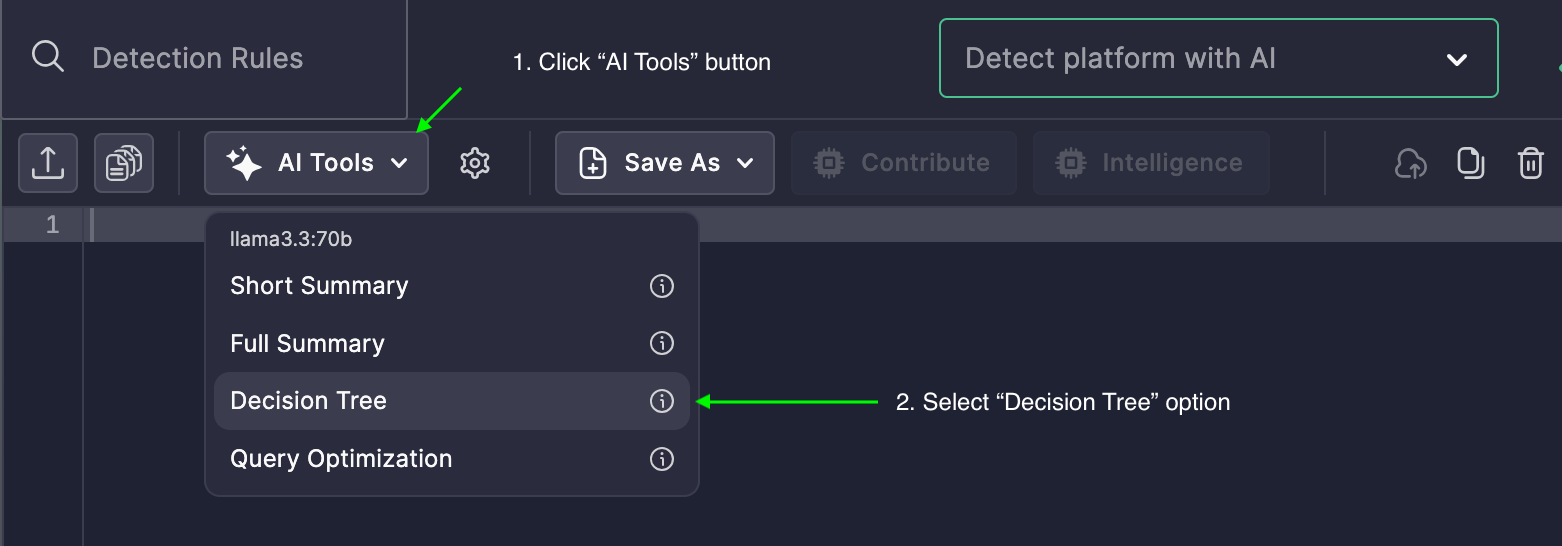

これらのクエリをすばやく理解するために、アナリストは Uncoder AIのAI生成された意思決定ツリー 機能に目を向けています。それはクエリを要約するだけでなく、 それらを論理的な分岐に視覚的にマップし、セキュリティチームが 意図、範囲、および実行パスを数秒で理解するのを助けます.

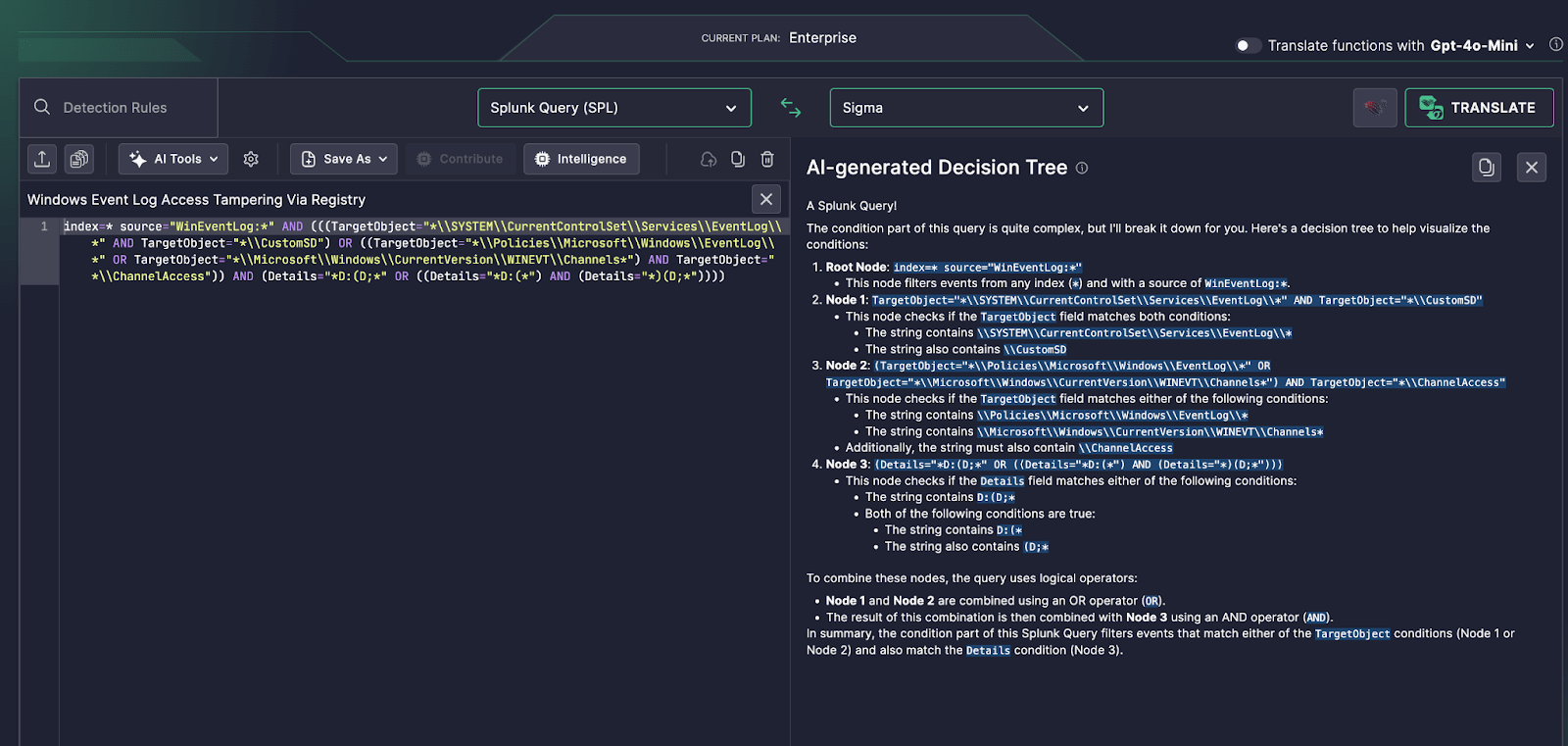

ユースケース: レジストリベースのイベントログマニピュレーションの検出

この例では、Splunk SPLクエリが以下に関連するレジストリパスの変更を追跡します:

-

SYSTEM\CurrentControlSet\Services\EventLog

-

Policies\Microsoft\Windows\EventLog

-

Microsoft\Windows\CurrentVersion\WINEVT\Channels

これらのキーは、ログの保持を無効化または迂回するために、特に権限の変更を介してターゲットにされることがよくあります。 CustomSD or ChannelAccess.

このルールは、また セキュリティ記述子定義言語(SDDL) のパターンを 詳細情報 フィールドでチェックします—例えば D:(…—これは 直接の権限変更を示しており、ログ改ざんのシナリオでの赤旗です。