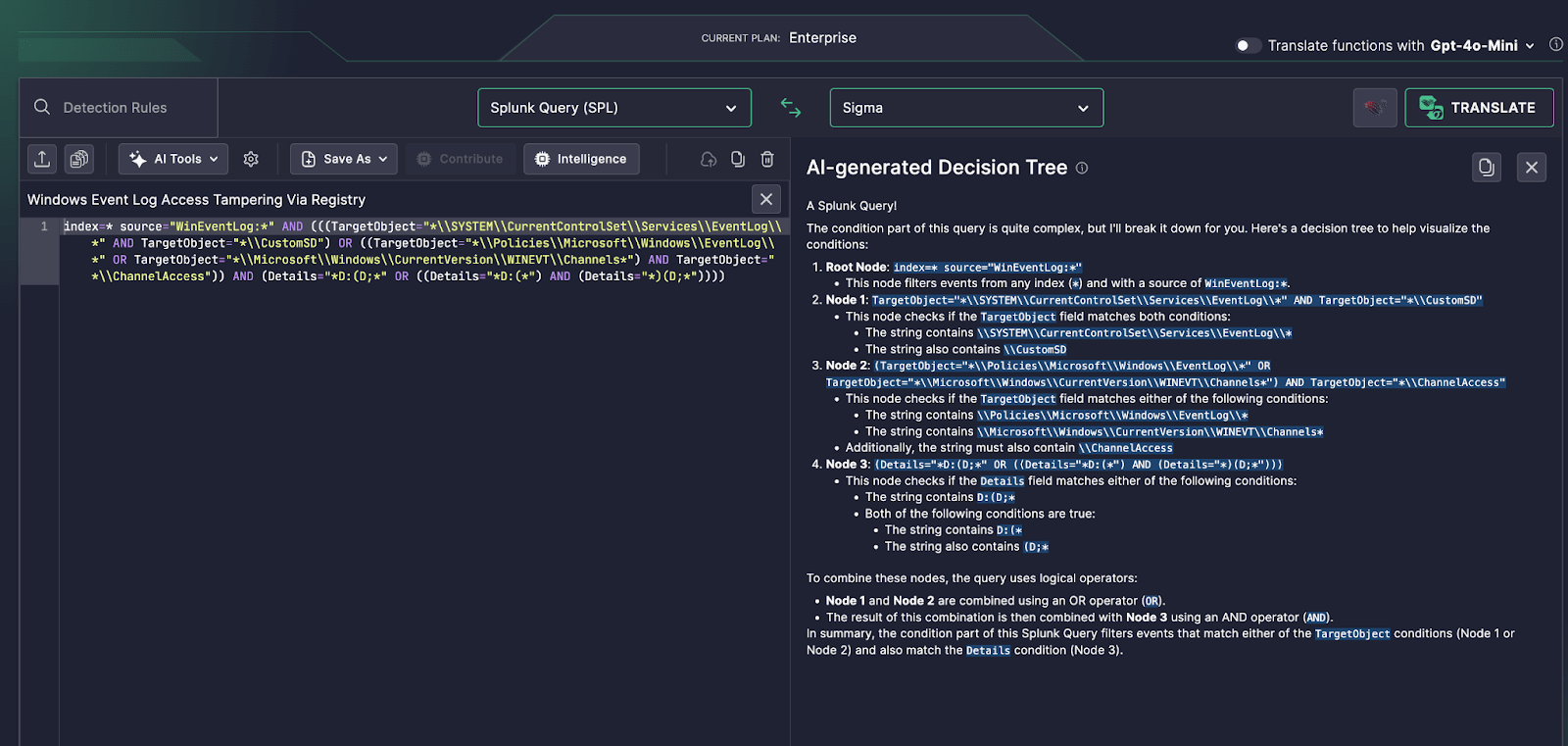

Eine der fortschrittlicheren Taktiken in den Angriffsplaybooks ist das Manipulieren von Ereignisprotokollkonfigurationen, um Spuren eines Kompromisses zu löschen. Solche Versuche zu erkennen über Änderungen der Windows-Registry ist komplex – oft erfordern sie detaillierte Splunk-Abfragen, die nach Registrierungsschlüsseln und Berechtigungen filtern.

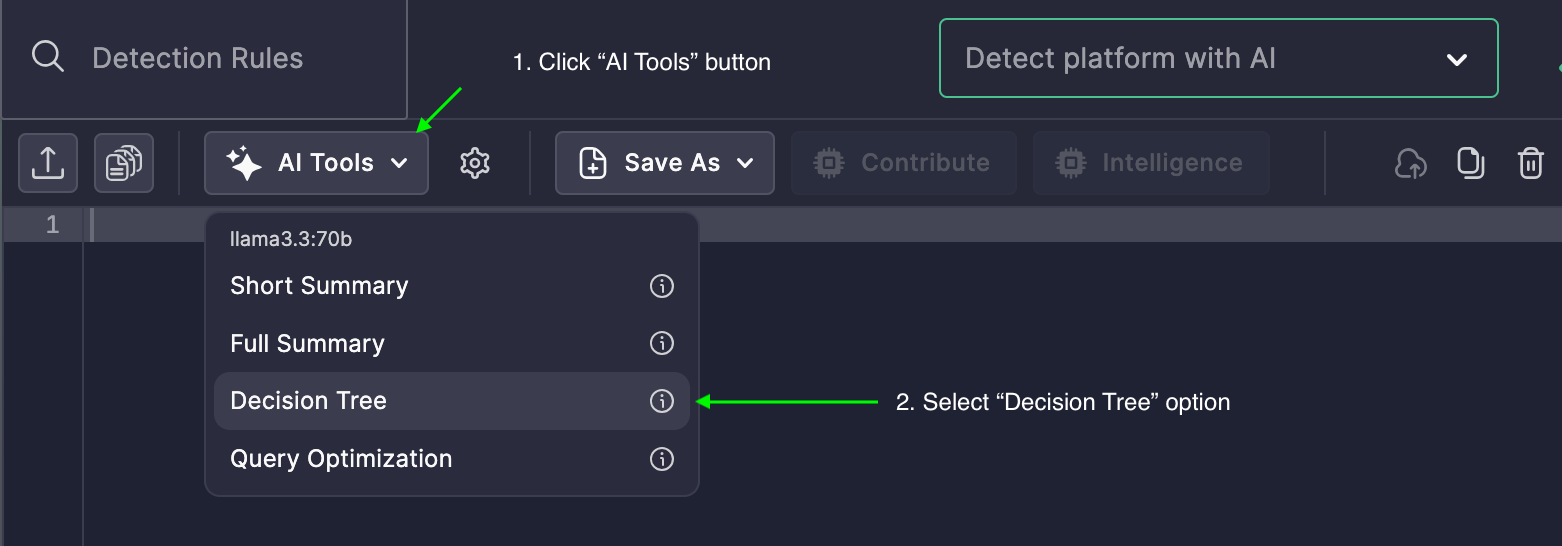

Um diese Abfragen schnell zu verstehen, wenden sich Analysten an die KI-generierte Entscheidungsbaum-Funktion von Uncoder AI. Sie fasst nicht nur Abfragen zusammen – sie bildet sie visuell in logischen Zweigen ab, wodurch Sicherheitsteams Absicht, Umfang und Ausführungspfade in Sekundenschnelle verstehen.

Anwendungsfall: Erkennung von Registry-basierten Manipulationen der Ereignisprotokolle

In diesem Beispiel verfolgt eine Splunk SPL-Abfrage Änderungen an Registrierungswegen in Bezug auf:

-

SYSTEM\CurrentControlSet\Services\EventLog

-

Policies\Microsoft\Windows\EventLog

-

Microsoft\Windows\CurrentVersion\WINEVT\Channels

Diese Schlüssel werden häufig gezielt angegriffen, um die Protokollaufbewahrung zu deaktivieren oder umzuleiten, insbesondere durch Bearbeitung der Berechtigungen für CustomSD or ChannelAccess.

Die Regel prüft auch auf Muster der Security Descriptor Definition Language (SDDL) im Feld Details – wie D:(…– was direkte Berechtigungsänderungenanzeigt, ein Warnsignal in Szenarien der Protokollmanipulation.