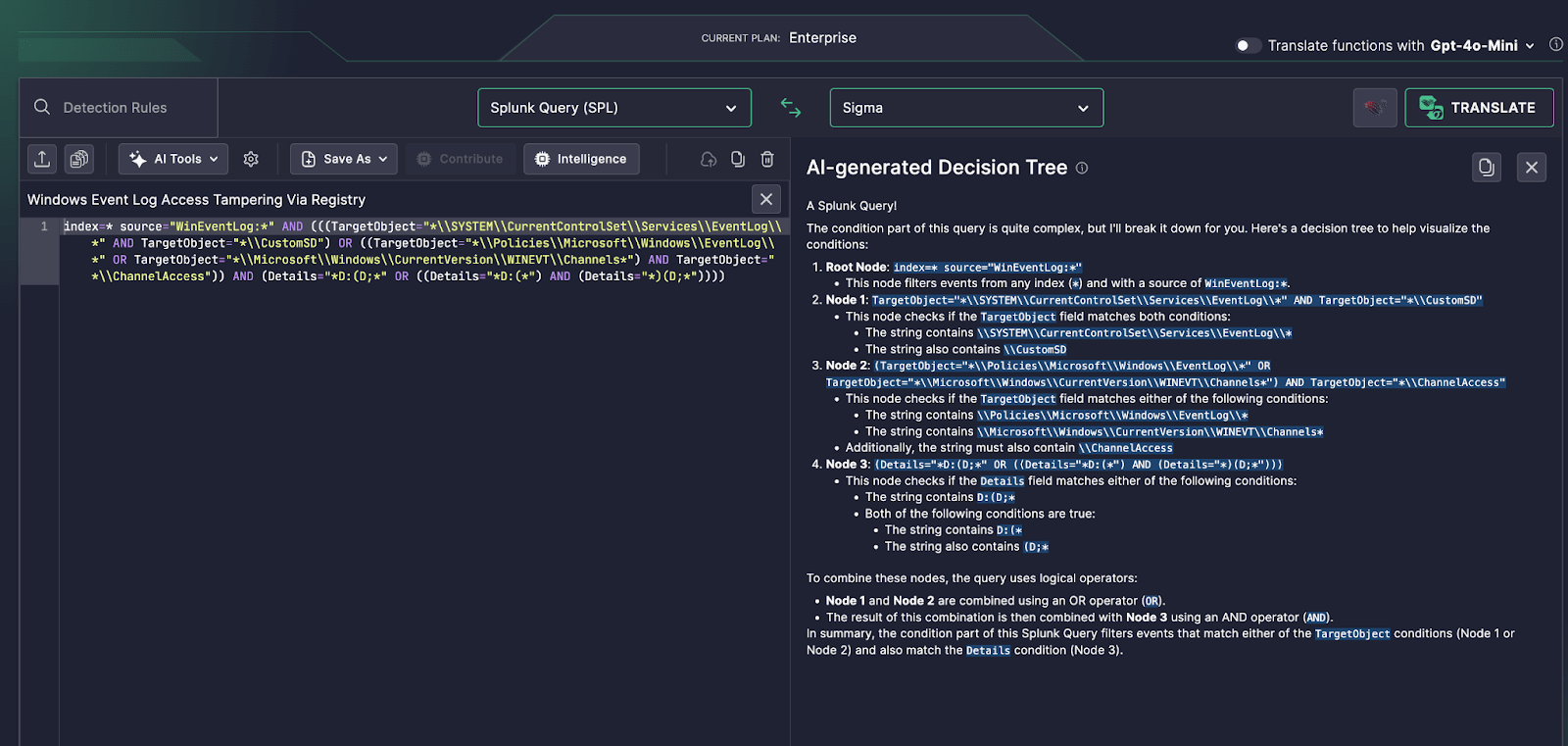

Uma das táticas mais avançadas nos playbooks dos atacantes é adulterar as configurações dos logs de eventos para apagar rastros de comprometimento. Detectar tais tentativas via modificações no Registro do Windows é complexo — geralmente envolve consultas detalhadas do Splunk que filtram por chaves de registro e permissões.

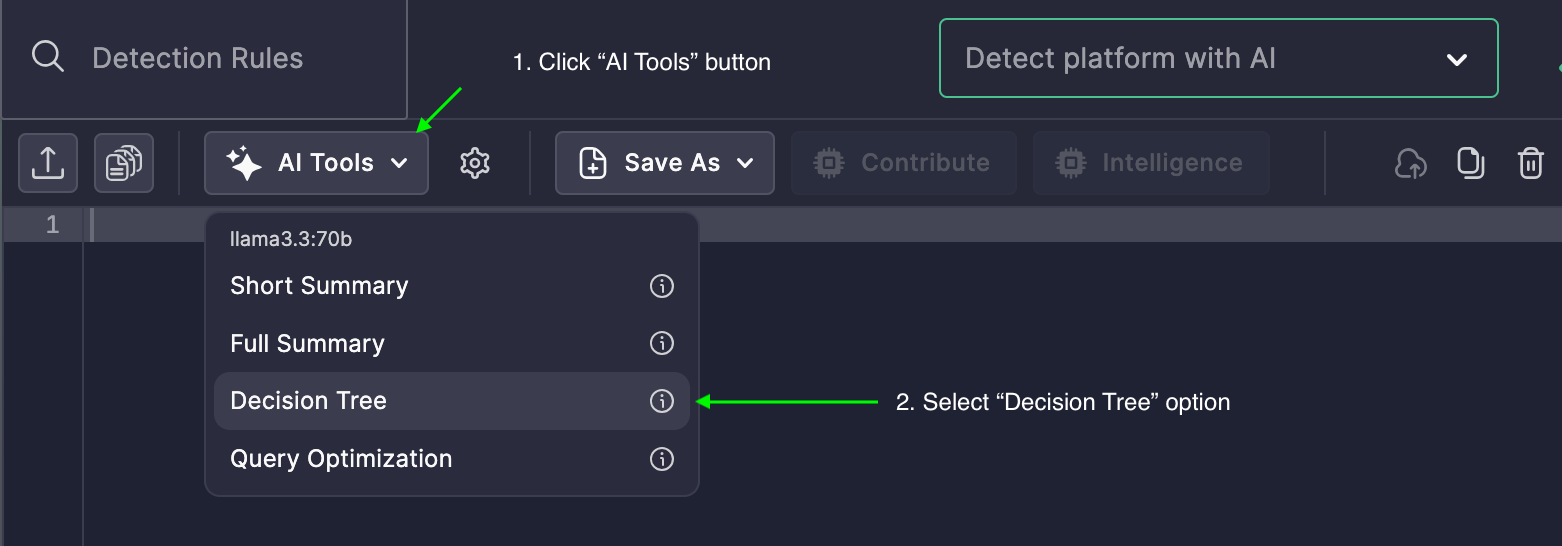

Para entender rapidamente essas consultas, os analistas estão recorrendo ao recurso de Árvore de Decisão gerada por IA do Uncoder AI . Ele não apenas resume as consultas — ele as mapeia visualmente em ramos lógicos, ajudando as equipes de segurança a compreender a intenção, o escopo e os caminhos de execução em segundos.

Caso de Uso: Detectando Manipulação de Logs de Eventos Baseada em Registro

Neste exemplo, uma consulta SPL do Splunk rastreia alterações nos caminhos de registro relacionados a:

-

SYSTEM\CurrentControlSet\Services\EventLog

-

Policies\Microsoft\Windows\EventLog

-

Microsoft\Windows\CurrentVersion\WINEVT\Channels

Essas chaves são frequentemente alvo para desabilitar ou redirecionar a retenção de logs, particularmente via edições de permissões a CustomSD or ChannelAccess.

A regra também verifica padrões na Linguagem de Definição de Descritor de Segurança (SDDL) no campo Detalhes como D:(…—que sinalizam modificações diretas de permissões, um sinal vermelho em cenários de adulteração de logs.