Comment ça fonctionne

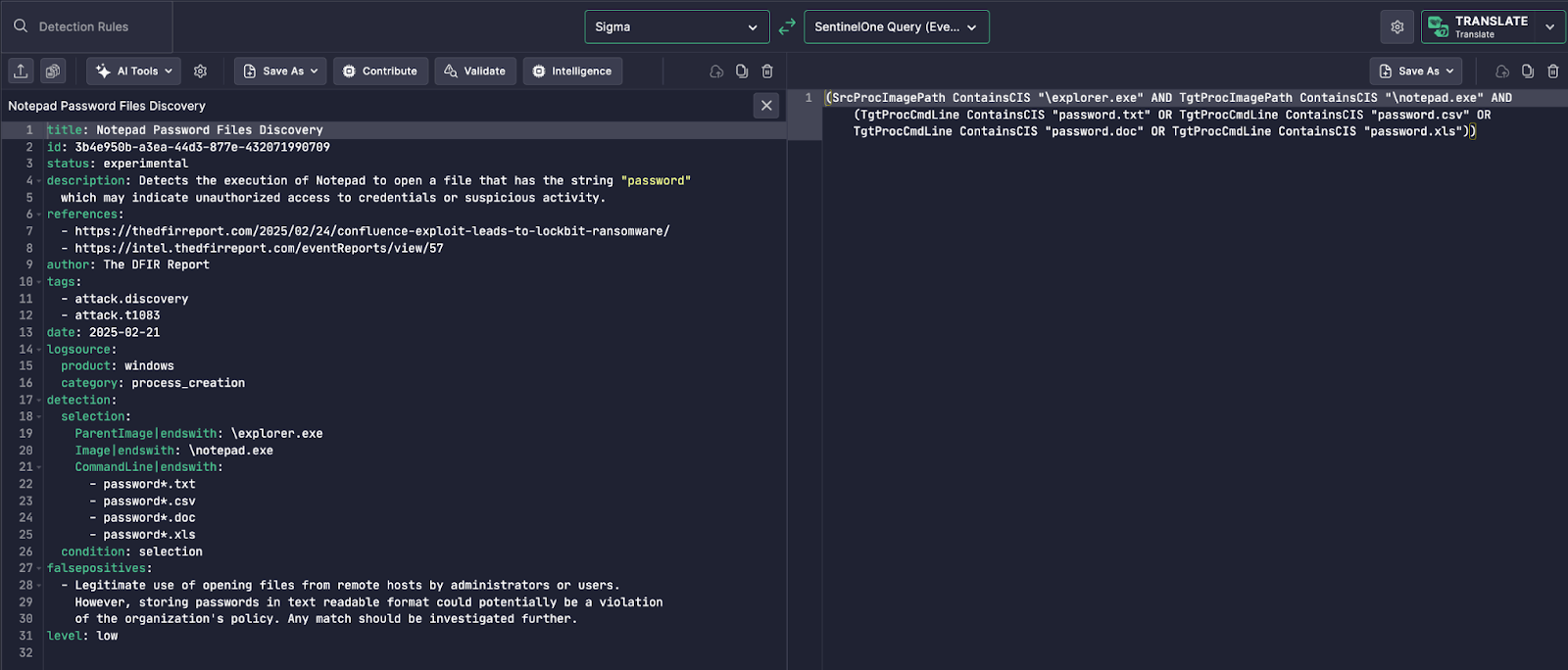

La règle Sigma présentée est conçue pour détecter l’ouverture par Notepad de fichiers aux noms suggérant le stockage de mots de passe, ce qui peut indiquer un accès non autorisé aux identifiants ou un comportement suspect sur les systèmes Windows.

Panneau de gauche – Règle Sigma :

- Recherche des événements de création de processus où :

- Le processus parent est

explorer.exe - Le processus enfant est

notepad.exe - La ligne de commande contient des chaînes comme

password*.txt,password*.csv, etc.

- Le processus parent est

- Étiqueté sous la technique MITRE

T1083(Découverte de fichiers et de répertoires) - Utilise

process_creationla télémétrie de Windows

Panneau de droite – Requête SentinelOne :

Uncoder AI traduit automatiquement la détection en syntaxe de requête d’événement SentinelOne:

(SrcProcImagePath ContainsCIS "explorer.exe" ET

TgtProcImagePath ContainsCIS "notepad.exe" ET

(TgtProcCmdLine ContainsCIS "password.txt" OU ...))

Il mappe :

- Les relations parent/enfant de processus

- La correspondance de modèle de ligne de commande (correspondance de chaîne insensible à la casse via

ContainsCIS) - Jokers et extensions multiples

Cette traduction est prête à être déployée dans SentinelOne pour la chasse aux menaces ou l’alerte en temps réel.

Pourquoi c’est innovant

Écrire une logique de détection pour SentinelOne manuellement requiert :

- Comprendre le schéma et la syntaxe de SentinelOne

- Reproduire une logique complexe autour des relations de processus et du contenu CLI

- Gérer efficacement de multiples conditions de correspondance

Uncoder AI résout cela en :

- Analysant automatiquement les règles basées sur un YAML Sigma

- Mappant les champs et la logique dans la structure de requête de SentinelOne

- Préservant l’intention sémantique (hiérarchie des processus + correspondance par mots-clés)

Cela permet aux équipes de sécurité d’apporter de puissantes détections comportementales dans SentinelOne sans script manuel.

Valeur opérationnelle

Cette capacité offre des avantages immédiats aux ingénieurs de détection :

- Réutilisation rapide des règles Sigma dans les environnements SentinelOne

- Détection d’activités d’accès aux identifiants non autorisées ou risquées

- Réduction des charges d’ingénierie avec une logique multiplateforme précise

- Meilleure visibilité sur les schémas d’accès aux fichiers impliquant des mots-clés sensibles

Uncoder AI transforme les détections abstraites en requêtes de points d’extrémité exploitables, permettant une chasse proactive aux menaces dans SentinelOne.