Como Funciona

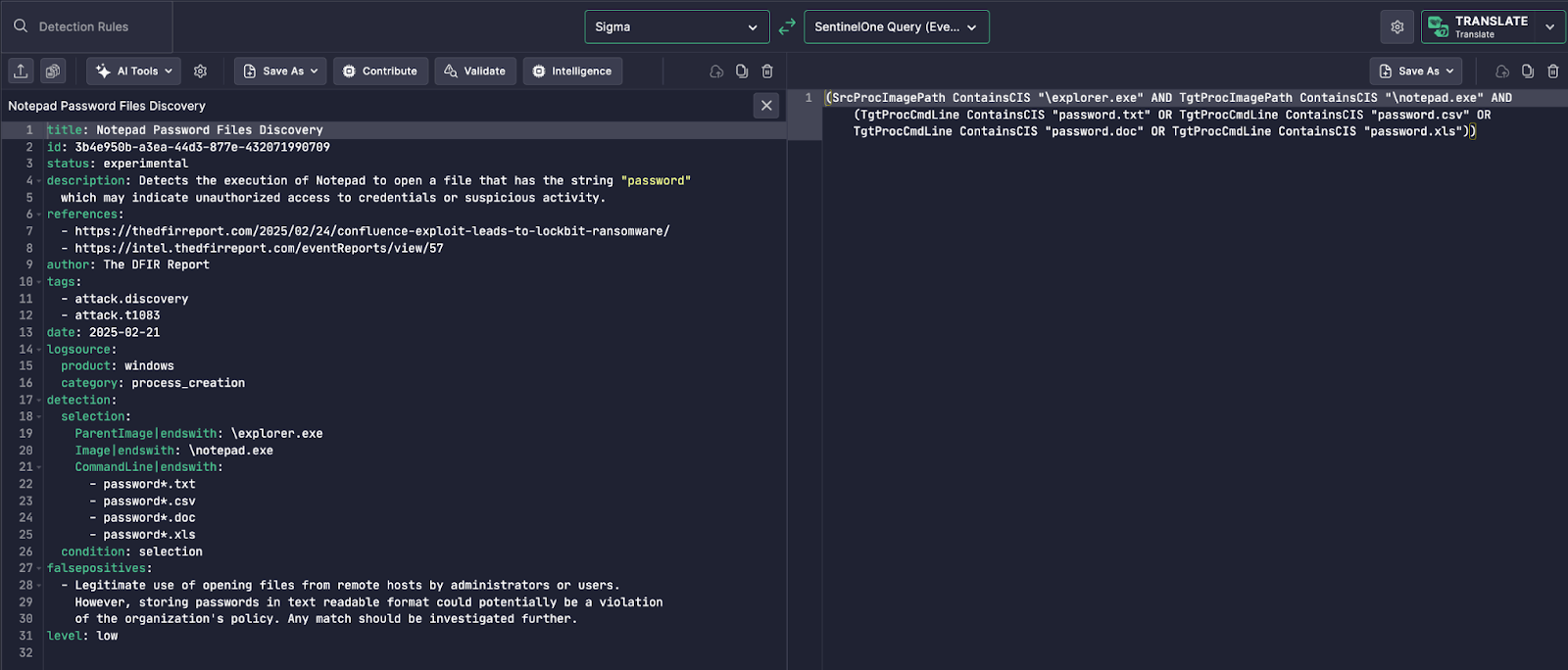

A regra Sigma mostrada é projetada para detectar Notepad abrindo arquivos com nomes que sugerem armazenamento de senhas, o que pode indicar acesso não autorizado a credenciais ou comportamento suspeito em sistemas Windows.

Painel Esquerdo – Regra Sigma:

- Procura eventos de criação de processos onde:

- O processo pai é

explorer.exe - O processo filho é

notepad.exe - A linha de comando contém strings como

password*.txt,password*.csv, etc.

- O processo pai é

- Marcado sob a técnica MITRE

T1083(Descoberta de Arquivos e Diretórios) - Utiliza

criação_de_processostelemetria do Windows

Painel Direito – Consulta do SentinelOne:

O Uncoder AI traduz automaticamente a deteção em sintaxe de Consulta de Evento do SentinelOne:

(SrcProcImagePath ContémCIS "explorer.exe" E

TgtProcImagePath ContémCIS "notepad.exe" E

(TgtProcCmdLine ContémCIS "password.txt" OU ...))

Ele mapeia:

- Relações de processos pai/filho

- Correspondência de padrões de linha de comando (correspondência de strings sem distinção entre maiúsculas e minúsculas via

ContémCIS) - Curingas e múltiplas extensões

Esta tradução está pronta para ser implementada no SentinelOne para caça de ameaças ou alertas em tempo real.

Por Que É Inovador

Escrever lógica de detecção para o SentinelOne manualmente requer:

- Compreender o esquema e a sintaxe do SentinelOne

- Replicar lógica complexa em torno de relações de processos e conteúdo de CLI

- Gerenciar múltiplas condições de correspondência com eficiência

O Uncoder AI resolve isso por:

- Parsear automaticamente regras baseadas em Sigma YAML

- Mapear campos e lógica para a estrutura de consulta do SentinelOne

- Preservar a intenção semântica (hierarquia de processos + correspondência de palavras-chave)

Isso permite que equipes de segurança tragam detecções comportamentais poderosas para o SentinelOne sem scripting manual.

Valor Operacional

Essa capacidade proporciona benefícios imediatos para engenheiros de detecção:

- Reutilização rápida de regras Sigma em ambientes SentinelOne

- Detecção de atividades de acesso a credenciais não autorizadas ou de risco

- Redução do overhead de engenharia com lógica precisa multiplataforma

- Melhor visibilidade nos padrões de acesso a arquivos envolvendo palavras-chave sensíveis

O Uncoder AI transforma detecções abstratas em consultas de endpoint acionáveis, capacitando a caça proativa de ameaças no SentinelOne.