작동 방식

여기서 탐지 논리는 모니터링을 중심으로 구축됩니다 사용 mknod 시스템 콜, 이는 정당한 워크플로에서는 드물게 사용되지만 공격자에 의해 악용될 수 있습니다:

- 가짜 블록 또는 문자 장치 생성

- 커널 인터페이스와 상호 작용

- 파일 시스템 제어나 백도어 설치를 우회

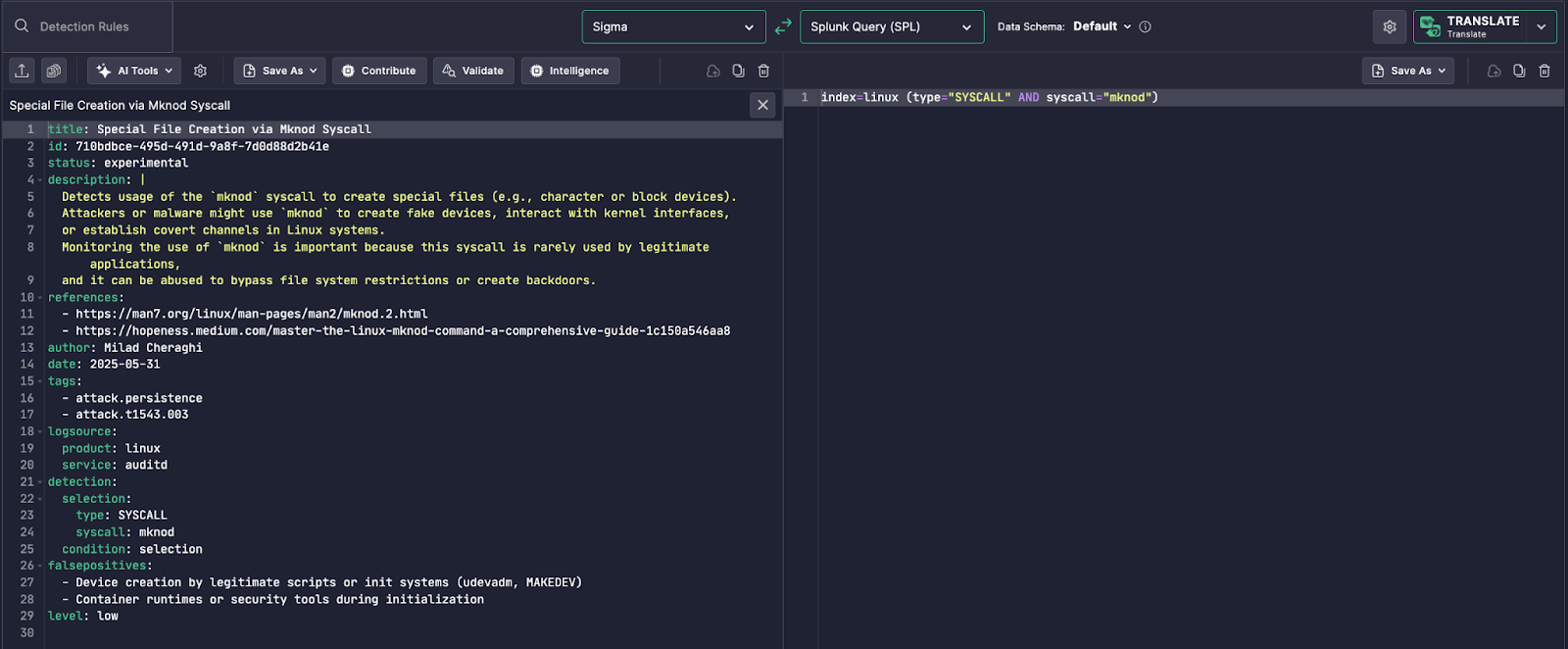

왼쪽 패널 – Sigma 규칙:

- 로그 소스:

auditdon Linux - 초점:

syscall: mknod - MITRE 기술로 태그됨

T1543.003(시스템 프로세스 생성 또는 수정: Linux 및 Mac 시작 항목)

잘못된 긍정 사례에는 udevadm or MAKEDEV

오른쪽 패널 – Splunk SPL 번역:

Uncoder AI는 해당 SPL을 생성합니다:

index=linux (type="SYSCALL" AND syscall="mknod")

이 쿼리는 최소하지만 정확하며, 정확한 필드 매칭으로 시스템 콜 감사 이벤트를 대상으로 하며, Linux 감사 로그 수집으로 Splunk 환경에 배포할 준비가 되어 있습니다. mknod,

혁신적인 이유

크로스 플랫폼 원격 측정 번역 는 Sigma에서 Splunk SPL로의

- 추상적인 Sigma 키와 Splunk의 색인화된 데이터 필드 간의 필드 매핑

- 구문 차이(SPL의

AND, 인용부호, 필드=값 매칭) - 대상 원격 측정 이해 (auditd → SYSCALL 종류 로그)

Uncoder AI는 다음과 같은 방식으로 이러한 문제를 자동으로 처리합니다:

- 필드 이름 및 값을 Splunk 관례에 맞게 매핑

- 탐지 의미 보존 원래 Sigma 로직에서

- 기본 또는 사용자 정의된 Splunk 스키마와의 호환성 보장

운영 가치

탐지 팀 및 보안 운영 센터에서는:

- 즉시 배포 Sigma 위협 내용을 Splunk SIEM에

- 개선된 Linux 원격 측정 범위 저빈도, 고위험 행동에 대한

- 지속성 기술에 대한 향상된 탐지 및 은닉 통로 생성

- 엔지니어링 노력 감소, 팀이 조사에 집중할 수 있도록 합니다

Uncoder AI는 Splunk와 같은 오픈 위협 콘텐츠 및 독점 플랫폼 간의 다리 역할을 하며, 실시간 모니터링과 같이 고도화된 Linux 탐지를 구현하기 쉽게 만듭니다 mknod 실시간 모니터링.