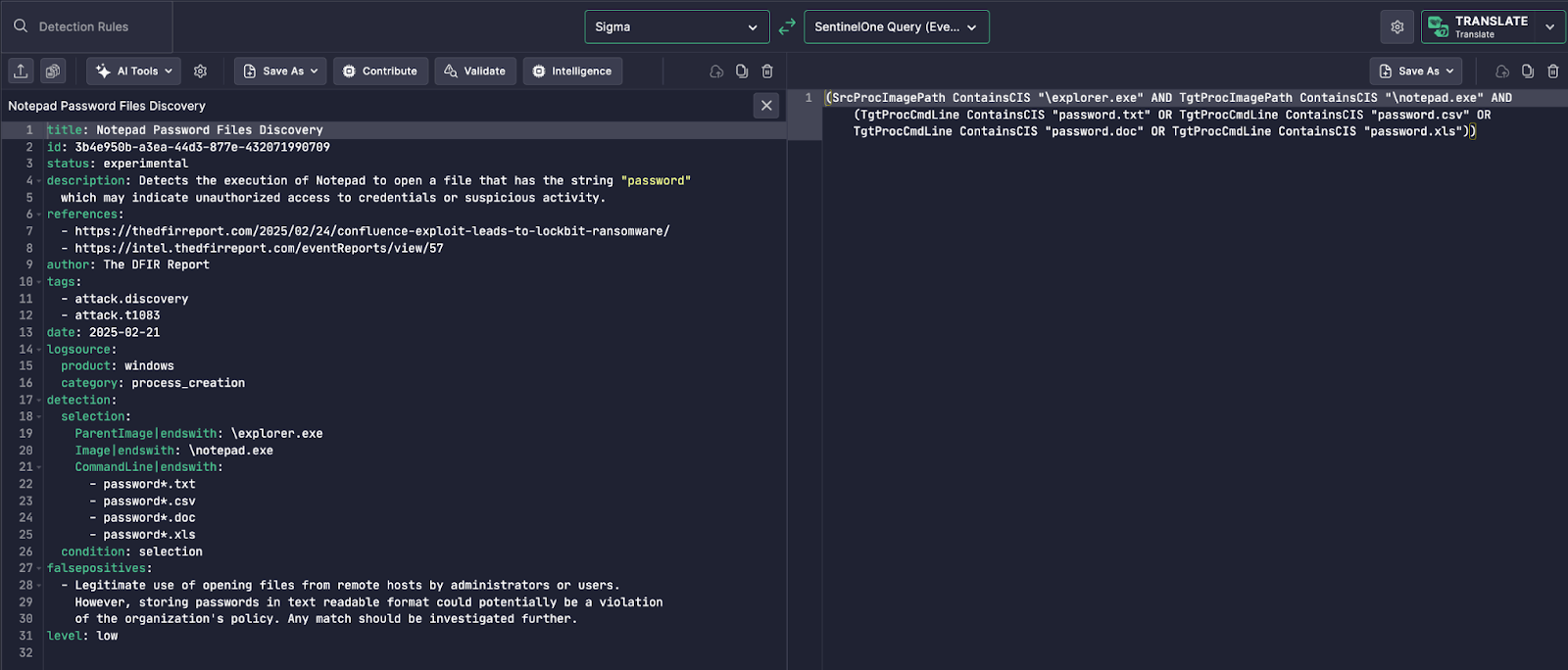

その仕組み

表示されているSigmaルールは、 パスワードストレージを示唆する名前付きのファイルを開くNotepadを検出するために設計されています、これはWindowsシステム上での不正なクレデンシャルアクセスや疑わしい動作を示すかもしれません。

左パネル – Sigmaルール:

- 以下の条件でプロセス作成イベントを探します:

- 親プロセスが

explorer.exe - 子プロセスが

notepad.exe - コマンドラインに以下のような文字列が含まれている

password*.txt,password*.csv, など。

- 親プロセスが

- MITRE技術の下にタグ付けされている

T1083(ファイルとディレクトリの探索) - 使用する

process_creationWindowsからのテレメトリ

右パネル – SentinelOneクエリ:

Uncoder AIは自動的に検出を SentinelOneイベントクエリ構文:

に翻訳します (SrcProcImagePath ContainsCIS "explorer.exe" AND

TgtProcImagePath ContainsCIS "notepad.exe" AND

(TgtProcCmdLine ContainsCIS "password.txt" OR ...))

それはマッピングします:

- 親子プロセスの関係

- コマンドラインのパターンマッチング(大文字小文字を区別しない文字列マッチングを通じて

ContainsCIS) - ワイルドカードと複数の拡張子

この翻訳は、SentinelOneでの脅威狩りやリアルタイムアラートに展開する準備ができています。

それが革新的である理由

SentinelOne用の検出ロジックを手動で作成するには次のことが必要です:

- SentinelOneのスキーマと構文の理解

- プロセスの関係とCLIコンテンツに関する複雑なロジックを再現する

- 複数の一致する条件を効率的に処理する

Uncoder AIはこれを次のように解決します:

- Sigma YAMLベースのルールを自動解析する

- フィールドとロジックをSentinelOneのクエリ構造にマッピングする

- セマンティックインテント(プロセス階層+キーワードマッチング)を保持する

これにより、セキュリティチームは強力な行動的検出をSentinelOneに持ち込むことができ、手動スクリプトを必要としません。

運用価値

この能力は、検出エンジニアに即時の利益をもたらします:

- SentinelOne環境全体での迅速なSigmaルールの再利用

- 不正またはリスクのあるクレデンシャルアクセス活動の検出

- 正確なクロスプラットフォームロジックによるエンジニアリングの負担の軽減

- ファイルアクセスパターンに対するより良い可視性 機密キーワードを含む

Uncoder AIは、抽象的な検出をアクション可能なエンドポイントクエリに変換し、SentinelOneでの積極的な脅威ハンティングを実現します。