Cómo Funciona

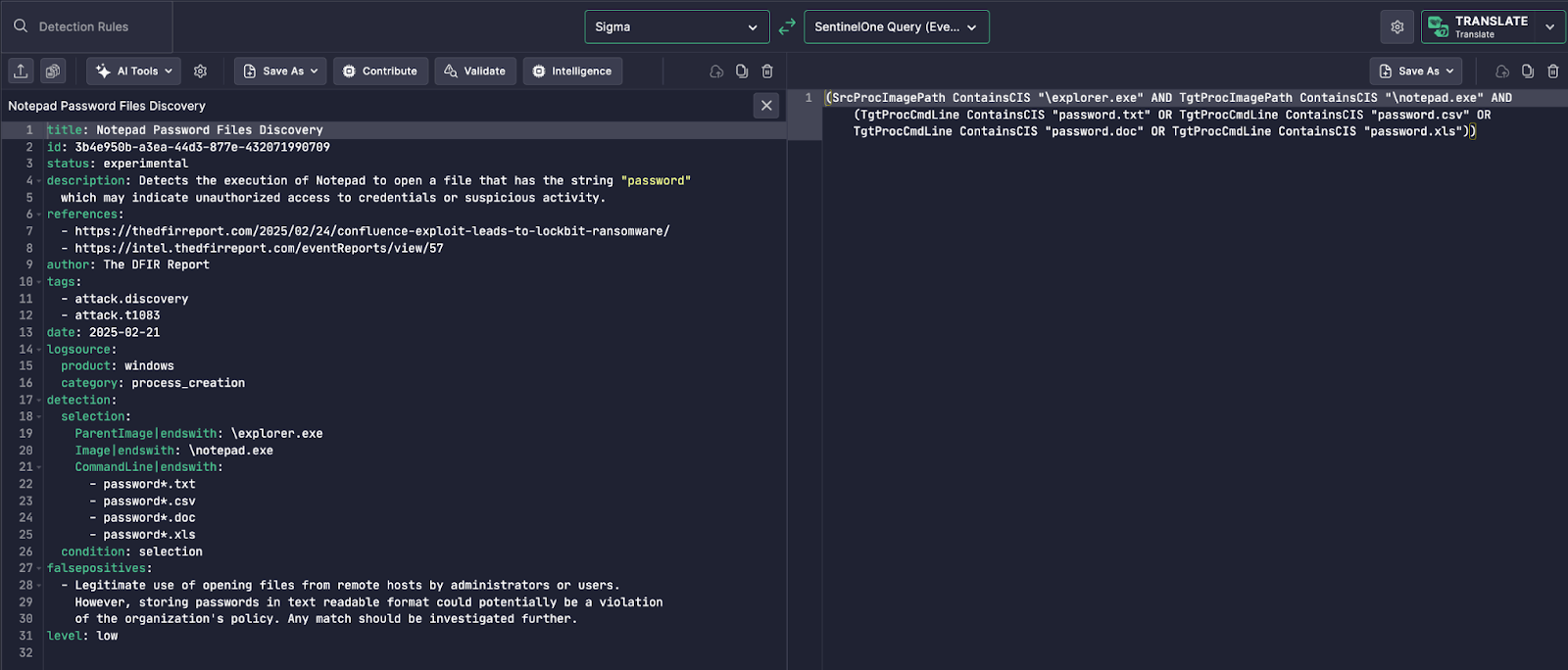

La regla Sigma mostrada está diseñada para detectar Notepad abriendo archivos con nombres que sugieren almacenamiento de contraseñas, lo cual puede indicar acceso no autorizado a credenciales o comportamiento sospechoso en sistemas Windows.

Panel Izquierdo – Regla Sigma:

- Busca eventos de creación de procesos donde:

- El proceso padre es

explorer.exe - El proceso hijo es

notepad.exe - La línea de comando contiene cadenas como

password*.txt,password*.csv, etc.

- El proceso padre es

- Etiquetado bajo la técnica de MITRE

T1083(Descubrimiento de Archivos y Directorios) - Utiliza

process_creationtelemetría de Windows

Panel Derecho – Consulta de SentinelOne:

Uncoder AI traduce automáticamente la detección en sintaxis de Consulta de Eventos de SentinelOne:

(SrcProcImagePath ContainsCIS "explorer.exe" AND

TgtProcImagePath ContainsCIS "notepad.exe" AND

(TgtProcCmdLine ContainsCIS "password.txt" OR ...))

Mapea:

- Relaciones de procesos padre/hijo

- Coincidencia de patrón en línea de comando (coincidencia de cadenas sin distinguir mayúsculas o minúsculas a través de

ContainsCIS) - Comodines y múltiples extensiones

Esta traducción está lista para ser implementada en SentinelOne para caza de amenazas o alertas en tiempo real.

Por Qué Es Innovador

Escribir la lógica de detección para SentinelOne manualmente requiere:

- Entender el esquema y sintaxis de SentinelOne

- Replicar la lógica compleja sobre relaciones de procesos y contenido de CLI

- Manejar eficientemente múltiples condiciones de coincidencia

Uncoder AI lo resuelve al:

- Analizar automáticamente reglas basadas en YAML de Sigma

- Mapear campos y lógica en la estructura de consulta de SentinelOne

- Preservar la intención semántica (jerarquía de procesos + coincidencia de palabras clave)

Esto permite a los equipos de seguridad llevar detecciones de comportamiento potentes a SentinelOne sin escritura de guiones manual.

Valor Operativo

Esta capacidad proporciona beneficios inmediatos a los ingenieros de detección:

- Rápido reutilizar de reglas Sigma en entornos de SentinelOne

- Detección de acceso a credenciales no autorizadas o arriesgadas

- Reducción de la carga de ingeniería con lógica precisa multiplataforma

- Mejor visibilidad en patrones de acceso a archivos involucrando palabras clave sensibles

Uncoder AI transforma detecciones abstractas en consultas de endpoint accionables, empoderando la caza de amenazas proactiva en SentinelOne.