So funktioniert es

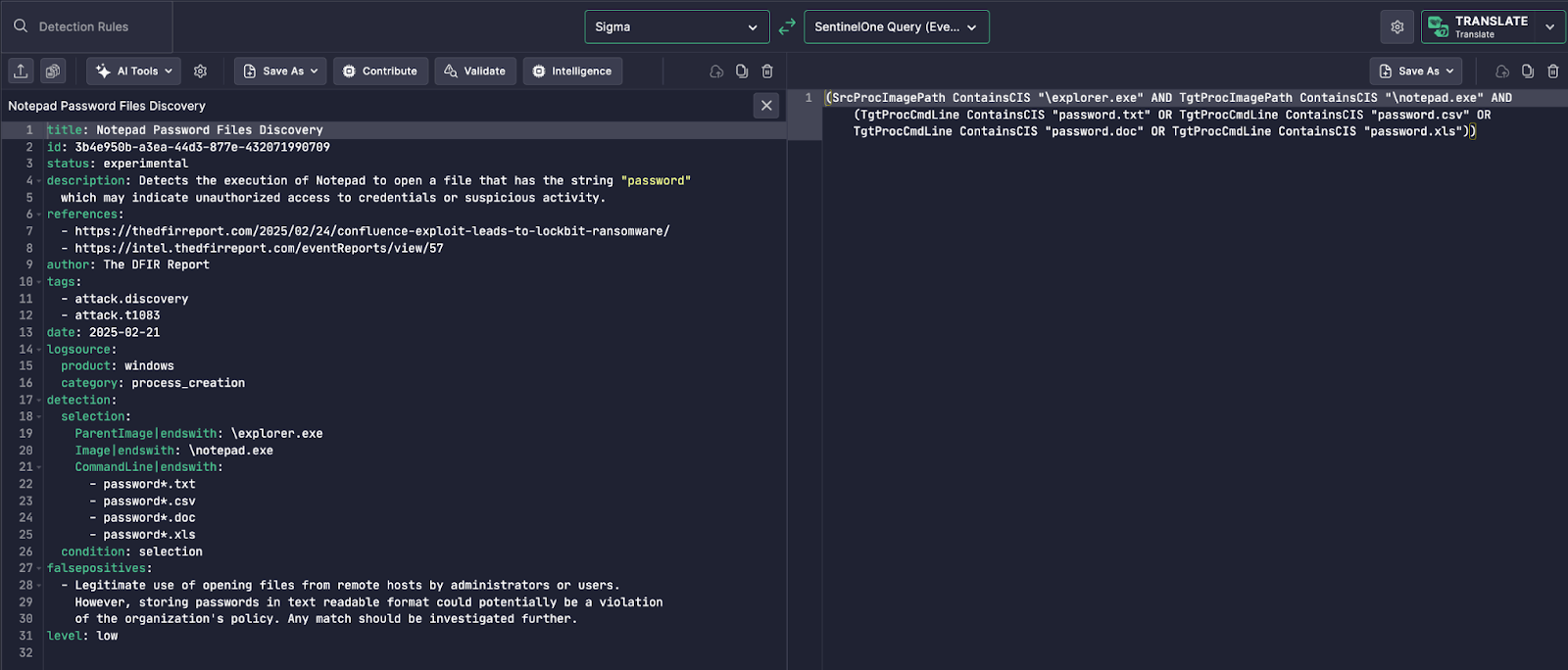

Die angezeigte Sigma-Regel ist darauf ausgelegt, zu erkennen Notepad, das Dateien öffnet, deren Namen auf Passwortspeicherung hindeuten, was auf unbefugten Zugriff auf Anmeldedaten oder verdächtiges Verhalten auf Windows-Systemen hinweisen kann.

Linkes Panel – Sigma-Regel:

- Sucht nach Erstellungsvorgängen von Prozessen, bei denen:

- Der übergeordnete Prozess ist

explorer.exe - Der untergeordnete Prozess ist

notepad.exe - Befehlszeile enthält Zeichenfolgen wie

password*.txt,password*.csv, usw.

- Der übergeordnete Prozess ist

- Eingestuft unter MITRE-Technik

T1083(Datei- und Verzeichniserkennung) - Verwendet

process_creationTelemetrie von Windows

Rechtes Panel – SentinelOne-Abfrage:

Uncoder AI übersetzt die Erkennung automatisch in SentinelOne-Event-Abfragesyntax:

(SrcProcImagePath ContainsCIS "explorer.exe" UND

TgtProcImagePath ContainsCIS "notepad.exe" UND

(TgtProcCmdLine ContainsCIS "password.txt" ODER ...))

Es ordnet zu:

- Eltern/Kind-Prozessbeziehungen

- Übereinstimmung von Befehlszeilenmustern (Groß-/Kleinschreibung ignorierende Zeichenfolgenübereinstimmung über

ContainsCIS) - Wildcards und mehrere Erweiterungen

Diese Übersetzung ist bereit, in SentinelOne für Bedrohungsjagd oder Echtzeit-Benachrichtigungen bereitgestellt zu werden.

Warum es innovativ ist

Manuelles Schreiben von Erkennungslogik für SentinelOne erfordert:

- Verständnis von SentinelOnes Schema und Syntax

- Replikation komplexer Logik bezüglich Prozessbeziehungen und CLI-Inhalt

- Effiziente Handhabung mehrerer Übereinstimmungsbedingungen

Uncoder AI löst dies, indem es:

- Sigma YAML-basierte Regeln automatisch parst

- Felder und Logik in die Abfragestruktur von SentinelOne überträgt

- Semantische Absicht bewahrt (Prozessorhierarchie + Schlüsselwortübereinstimmung)

Dies ermöglicht es Sicherheitsteams, leistungsstarke Verhaltensdetektionen in SentinelOne ohne manuelle Skripterstellung zu integrieren.

Betriebswert

Diese Fähigkeit bietet sofortige Vorteile für Erkennungsingenieure:

- Schnelle Wiederverwendung von Sigma-Regeln in verschiedenen SentinelOne-Umgebungen

- Erkennung von unbefugten oder riskanten Anmeldedatenzugriffsaktivitäten

- Reduzierter Ingenieuraufwand mit genauer plattformübergreifender Logik

- Bessere Sichtbarkeit von Datei-Zugriffsmustern unter Einbeziehung sensibler Schlüsselwörter

Uncoder AI verwandelt abstrakte Detektionen in umsetzbare Endpunktabfragen und befähigt damit zur proaktiven Bedrohungsjagd in SentinelOne.