Come Funziona

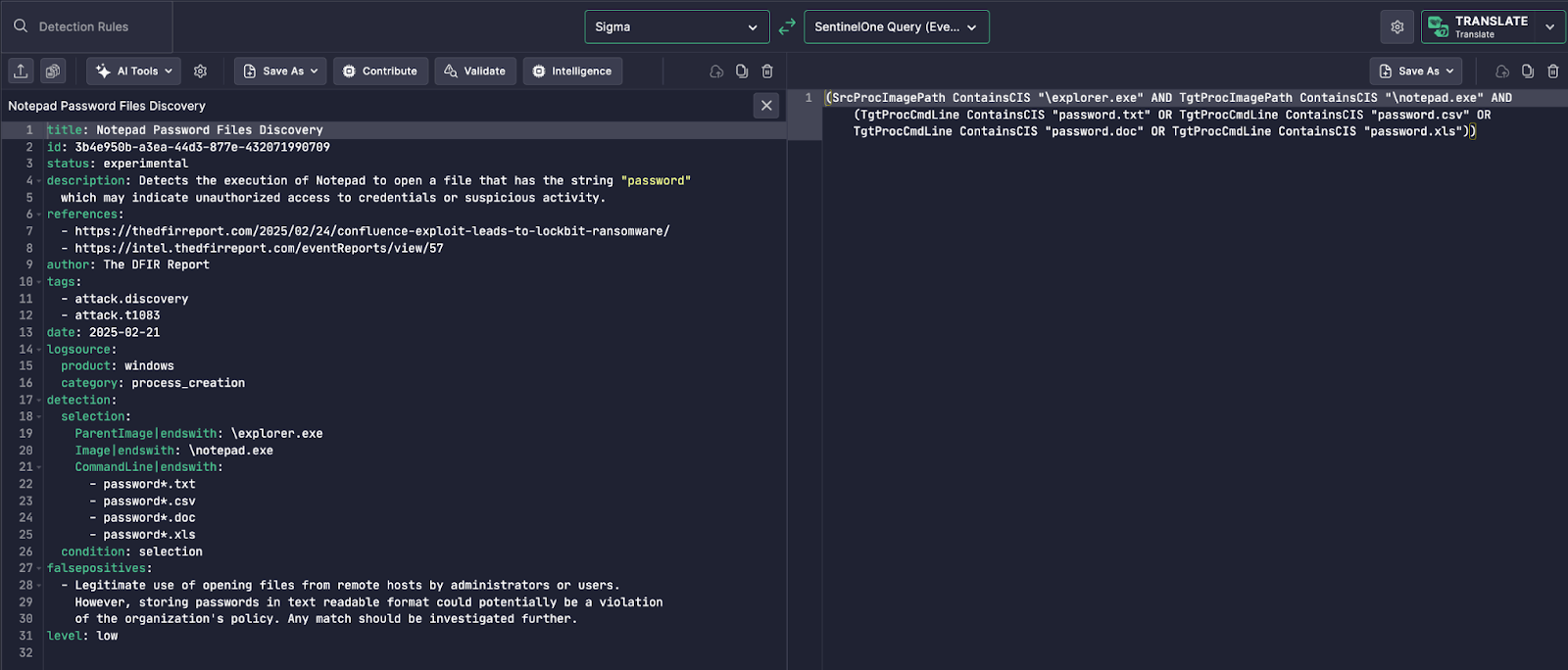

La regola Sigma mostrata è progettata per rilevare l’apertura di file da parte di Notepad con nomi che suggeriscono la memorizzazione di password, cosa che può indicare accesso non autorizzato alle credenziali o comportamento sospetto sui sistemi Windows.

Pannello Sinistro – Regola Sigma:

- Cerca eventi di creazione di processi dove:

- Il processo padre è

explorer.exe - Il processo figlio è

notepad.exe - La riga di comando contiene stringhe come

password*.txt,password*.csv, ecc.

- Il processo padre è

- Taggato sotto la tecnica MITRE

T1083(Scoperta di File e Directory) - Utilizza

process_creationtelemetria da Windows

Pannello Destro – Query SentinelOne:

Uncoder AI traduce automaticamente la rilevazione in la sintassi delle Query Evento SecurityOne:

(SrcProcImagePath ContainsCIS "explorer.exe" E

TgtProcImagePath ContainsCIS "notepad.exe" E

(TgtProcCmdLine ContainsCIS "password.txt" O ...))

Mappa:

- Relazioni processo padre/figlio

- Matching di modelli di riga di comando (matching di stringhe case-insensitive tramite

ContainsCIS) - Caratteri jolly e estensioni multiple

Questa traduzione è pronta per essere implementata in SentinelOne per la caccia alle minacce o gli avvisi in tempo reale.

Perché è Innovativo

Scrivere la logica di rilevazione per SentinelOne manualmente richiede:

- Comprendere lo schema e la sintassi di SentinelOne

- Replicare logica complessa attorno alle relazioni tra processi e contenuto CLI

- Gestire più condizioni di matching in modo efficiente

Uncoder AI risolve questo problema:

- Analizzando automaticamente le regole basate su Sigma YAML

- Mappando campi e logica nella struttura delle query di SentinelOne

- Preservando l’intento semantico (gerarchia dei processi + matching delle parole chiave)

Questo permette ai team di sicurezza di integrare potenti rilevazioni comportamentali in SentinelOne senza script manuali.

Valore Operativo

Questa capacità fornisce benefici immediati agli ingegneri del rilevamento:

- Riutilizzo rapido delle regole Sigma in diversi ambienti SentinelOne

- Rilevazione di accessi non autorizzati o rischiosi alle credenziali

- Riduzione del sovraccarico ingegneristico con logica cross-platform accurata

- Maggiore visibilità nei modelli di accesso ai file coinvolgendo parole chiave sensibili

Uncoder AI trasforma rilevazioni astratte in query endpoint operative, potenziando la caccia alle minacce proattiva in SentinelOne.