動作原理

ここでの検出ロジックは、監視に基づいて構築されています の使用 mknod システムコール、これは正当なワークフローで使用されることはまれですが、攻撃者によって以下の目的で悪用される可能性があります。

- 偽のブロックまたはキャラクターデバイスを作成

- カーネルインターフェースとの対話

- ファイルシステム制御を回避またはバックドアを設立

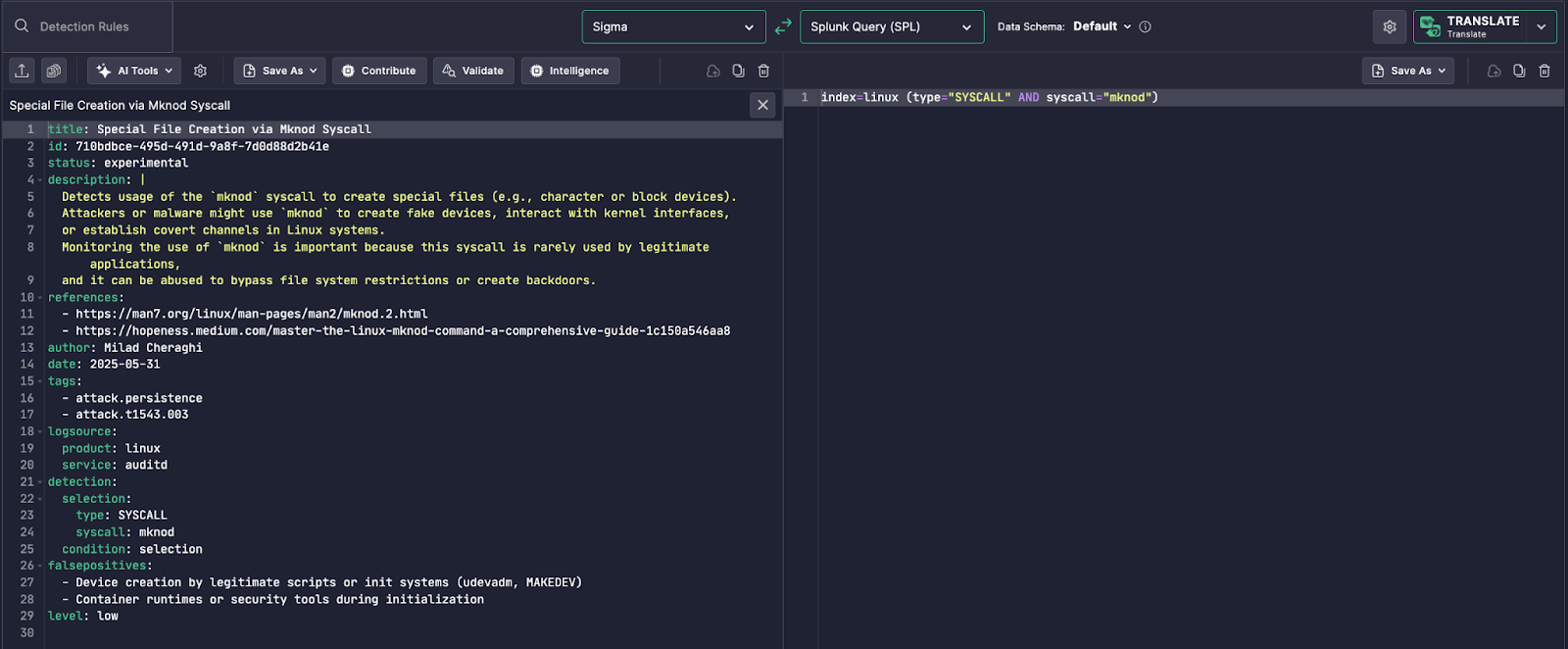

左パネル – Sigmaルール:

- ログソース:

auditdLinux上 - フォーカスは

syscall: mknod - MITREテクニックでタグ付け

T1543.003(システムプロセスの作成または変更:LinuxおよびMacのスタートアップ項目)

誤検知には、 udevadm or MAKEDEV

右パネル – Splunk SPL翻訳:

Uncoder AIは対応するSPLを生成します:

index=linux (type="SYSCALL" AND syscall="mknod")

このクエリは最小限でありながら正確で、 mknodのフィールドマッチングでLinuxの監査ログを取り込んでいるSplunk環境に展開する準備が整います。

革新的な理由

クロスプラットフォームのテレメトリ翻訳は SigmaからSplunk SPLへ 次の理由で非自明です:

- 抽象的なSigmaキーとSplunkのインデックス化データフィールド間のフィールドマッピング

- 構文の違い(SPLの

AND, 引用符、フィールド=値のマッチング) - ターゲットテレメトリの理解(auditd → SYSCALLタイプのログ)

Uncoder AIはこれらの課題を自動的に処理しています。

- フィールド名と値をSplunkの規則に基づいてマッピング

- 元のSigmaロジックからの検出セマンティクスを保持 しつつ、

- デフォルトまたはカスタムSplunkスキーマとの互換性を確保して

運用価値

検出チームおよびセキュリティオペレーションセンター用:

- Sigma脅威コンテンツのSplunk SIEMへの 即時展開

- 低頻度の高リスク行動に対する 改善されたLinuxテレメトリカバレッジ

- 持続性技術と秘密チャネルの作成に対する強化された検出 努力を減少させ、調査に専念することを可能にする

- 技術的なUncoder AIは、オープンな脅威コンテンツとSplunkのようなプロプライエタリプラットフォームをつなぎ、リアルタイムでのモニタリングのような洗練されたLinux検出の実装を簡単にします。

モニタリング mknod を行うことを可能にします。