Le chargement de pilotes système légitimes à partir de répertoires illégitimes ou suspects est une tactique connue pour la persistance, l’évasion ou l’exécution par les adversaires. Une cible de grande valeur dans cette catégorie est clfs.sys — un pilote Windows légitime lié au système de fichiers journaux communs.

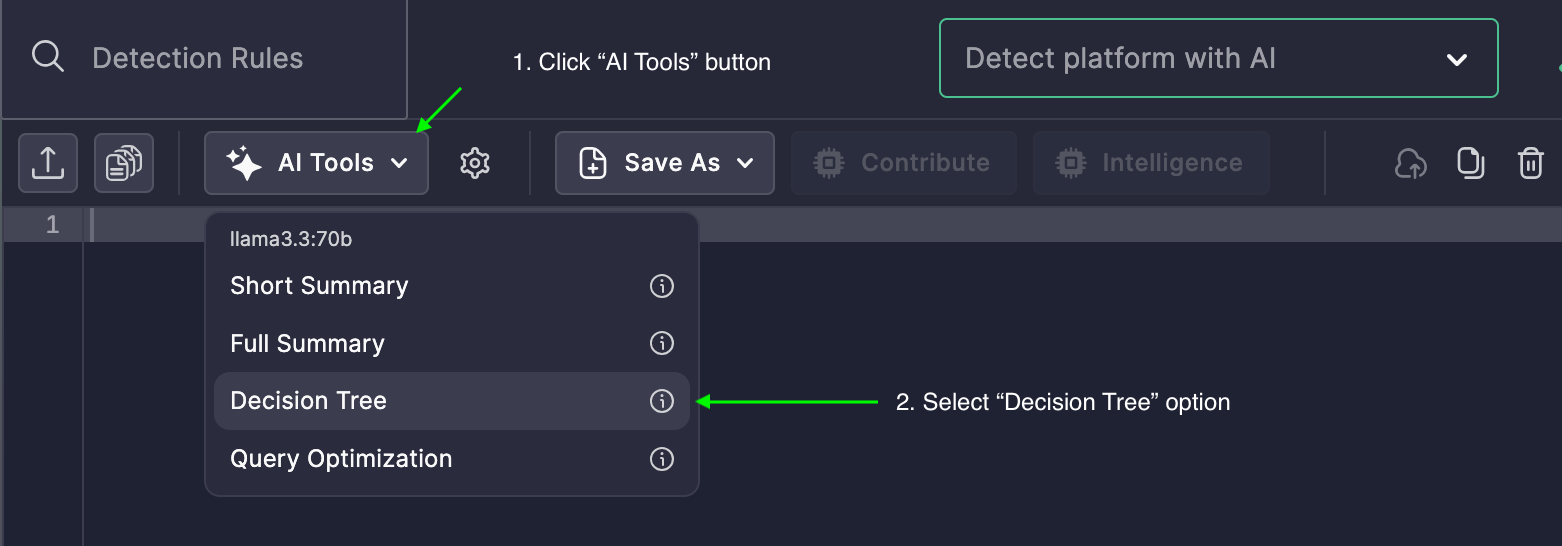

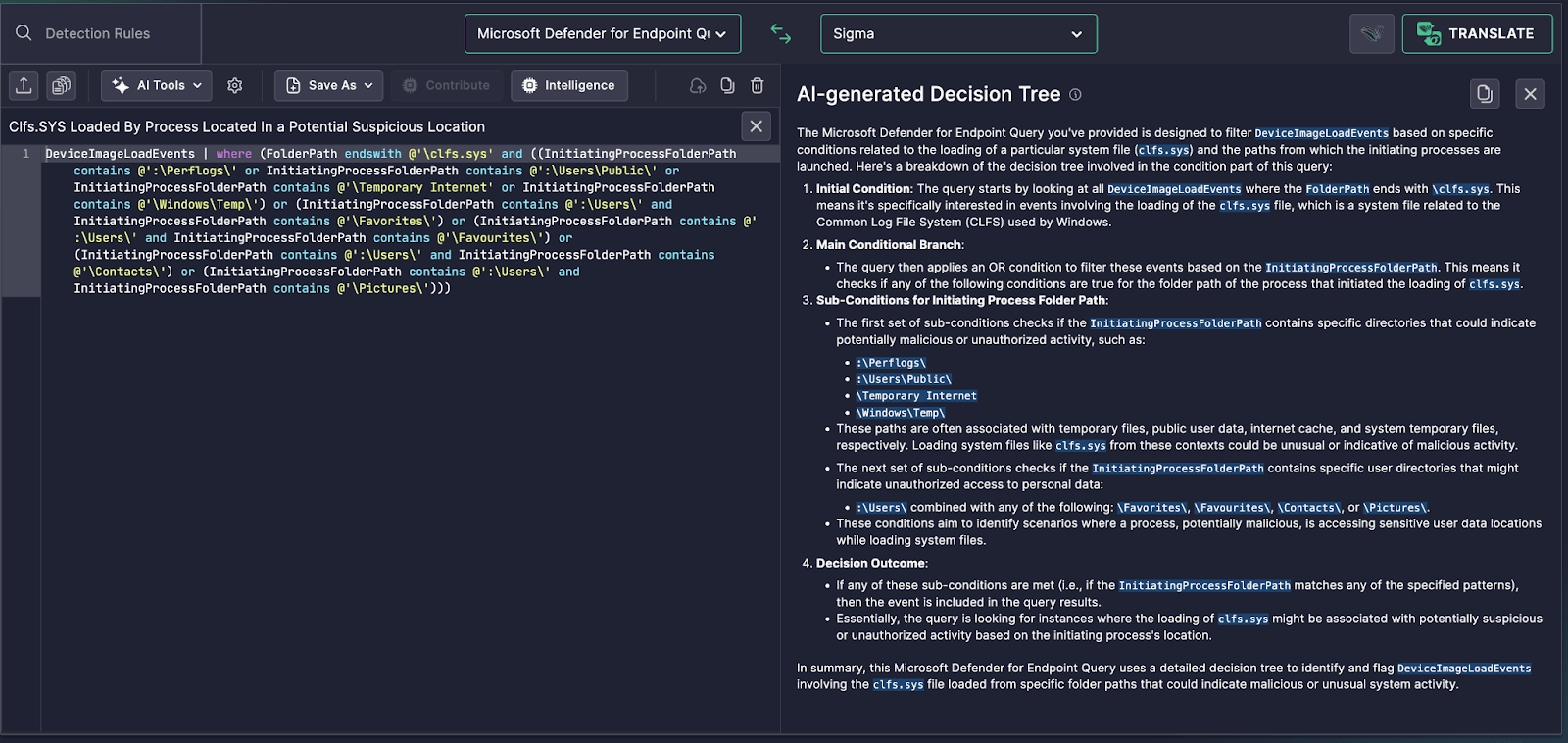

Pour détecter cette activité, Microsoft Defender for Endpoint prend en charge une logique de détection avancée basée sur KQL. Mais pour véritablement opérationnaliser ces requêtes, les analystes ont besoin de visibilité sur leur fonctionnement. C’est exactement ce que l’arbre de décision généré par l’IA d’Uncoder AI fournit.

Cas d’utilisation : clfs.sys chargé à partir de chemins utilisateur ou temporaires

Cette requête identifie quand clfs.sys est chargé à partir de répertoires non standard ou contrôlés par l’utilisateur, qui peuvent inclure :

-

UsersPublic

-

Temporary Internet

-

WindowsTemp

-

Sous-dossiers sous

Userstels quePictures,Contacts, ouFavourites

Il est rare que ces chemins hébergent ou initient le chargement de pilotes de niveau système, rendant cette activité très suspecte.

Comment l’arbre décisionnel le décompose

Uncoder AI transforme automatiquement cette logique de détection en une structure d’arbre de décision lisible par l’homme, montrant :

-

Portée de la requête :

Elle filtre depuisDeviceImageLoadEventsoù le chemin du dossier se termine parclfs.sys. -

Conditions de chemin de dossier :

L’arbre de décision vérifie si le chemin de dossier du processus initiateur contient des emplacements inhabituels de stockage utilisateur ou temporaire. -

Conditions de bifurcation :

Les sous-branches clarifient quels chemins sont considérés :- dossiers temporaires ou de cache génériques

- emplacements spécifiques aux utilisateurs qui impliquent l’accès aux données personnelles

- Conditions combinées comme

Users+FavouritesorPictures

-

Résultat :

Si l’une de ces conditions est remplie, l’événement est marqué comme pertinent — signalant une possible utilisation abusive declfs.sysdepuis des chemins d’origine suspects.

Pourquoi cela importe

- Contexte amélioré : Les analystes n’ont plus besoin de déchiffrer des conditions OR imbriquées pour comprendre la couverture des risques.

- Tri plus rapide : Vous pouvez voir en quelques secondes si la règle détecte l’utilisation abusive des chemins temporaires, l’exploitation des dossiers utilisateur, ou les deux.

- Logique prête pour l’audit : La répartition sous forme d’arbre facilite la documentation et les efforts de formation du SOC.

En fin de compte, charger clfs.sys en dehors de ses répertoires système attendus peut représenter un abus de pilote, des tactiques de vivre-sur-le-terrain, ou ou des logiciels malveillants se faisant passer pour des processus légitimes.

Des indicateurs de dossier à la défense contre les menaces

L’arbre de décision d’Uncoder AI prend un KQL verbeux et le transforme en un format intuitif et convivial pour le SOC. Que vous ajustiez cette règle, cherchiez des anomalies, ou expliquiez la logique de détection à la direction — cette fonctionnalité la rend exploitable.