正当なシステムドライバを、不正または疑わしいディレクトリから読み込むことは、対抗者が持続性、回避、または実行のために使う既知の戦術です。このカテゴリにおける高価値のターゲットは clfs.sys — Common Log File System に関連する正当な Windows ドライバです。

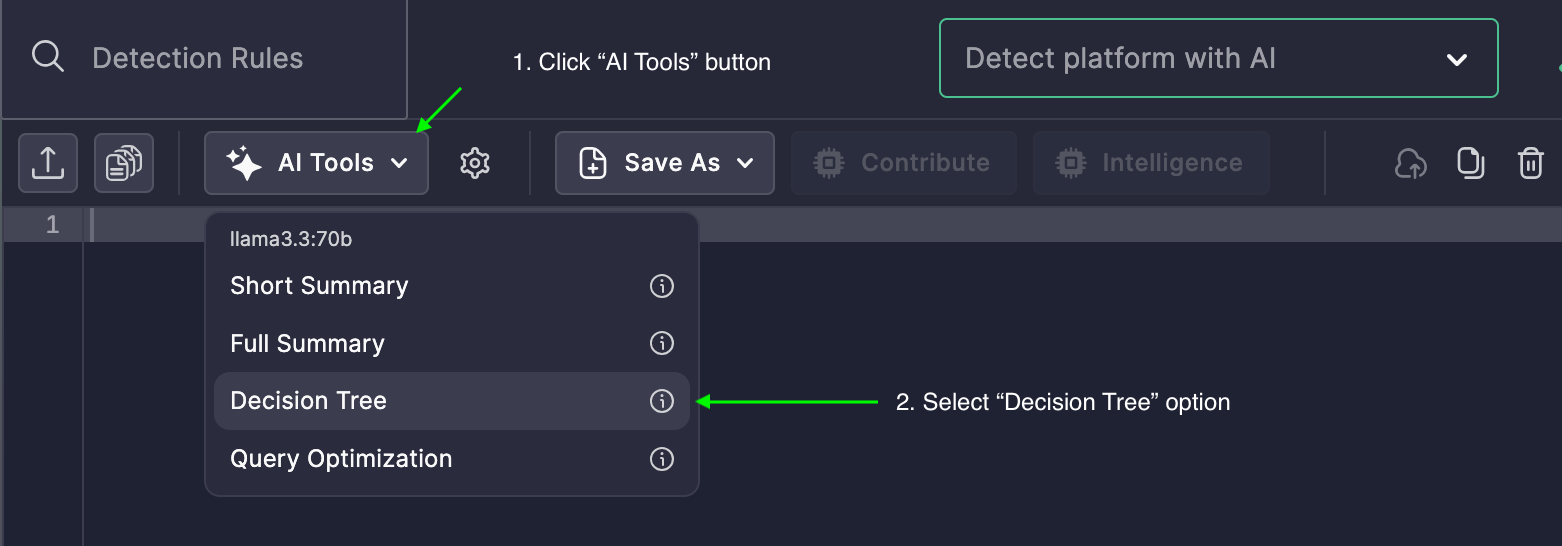

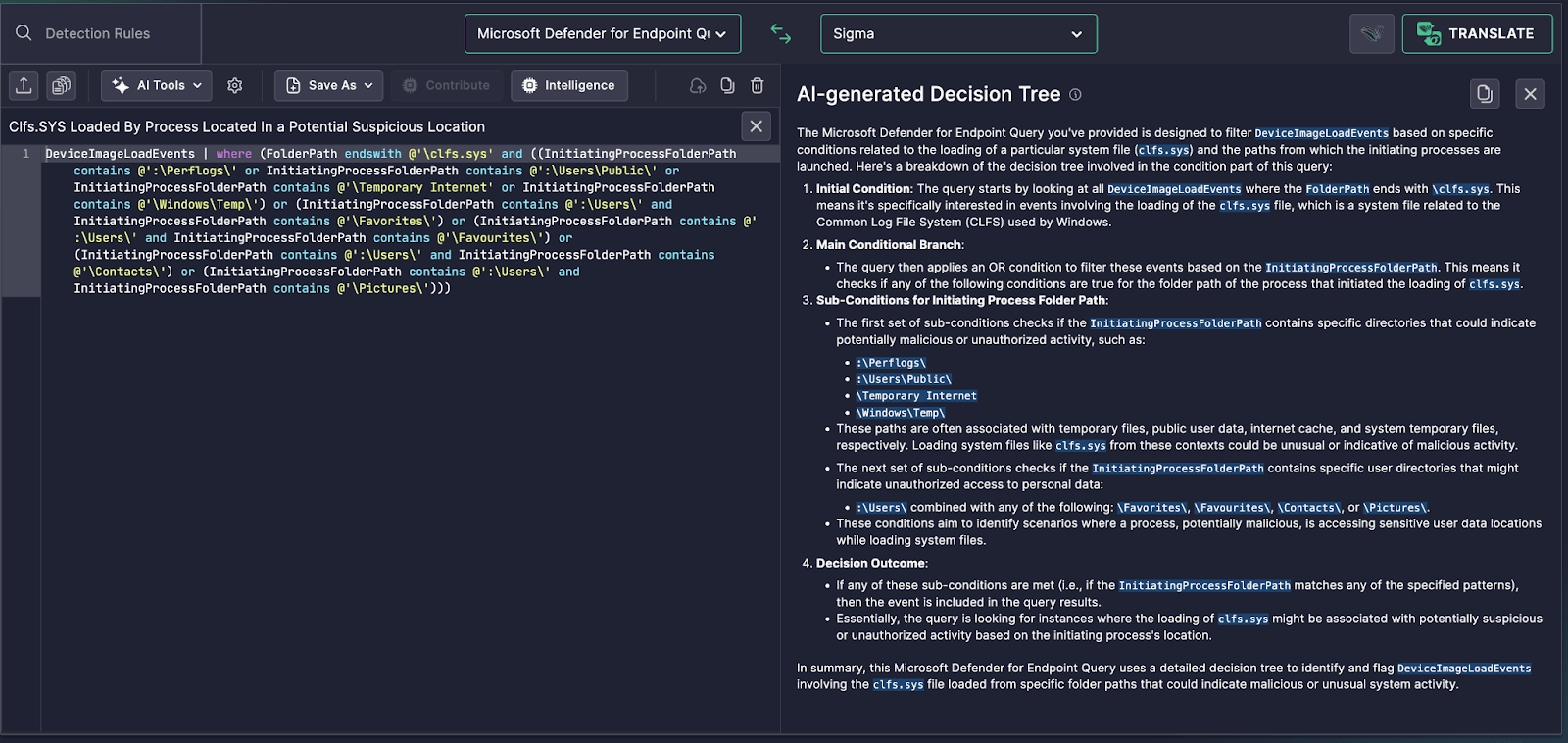

この活動を検出するために、Microsoft Defender for Endpoint は高度な KQL ベースの検出ロジックをサポートしています。しかし、これらのクエリを本当に運用化するためには、アナリストはそれらがどのように機能するかを把握する必要があります。それがまさに Uncoder AI の AI 生成決定ツリー が提供するものです。

ユースケース: clfs.sys がユーザまたは一時パスからロードされた場合

このクエリは、 clfs.sys が 非標準またはユーザー制御のディレクトリからロードされたときに識別します。それには以下が含まれる場合があります:

-

UsersPublic

-

Temporary Internet

-

WindowsTemp

-

にあるサブフォルダ

Users例えばPictures,Contacts、またはFavourites

これらのパスがシステムレベルのドライバをホストまたはロードすることはほとんど期待されないため、そのような活動は非常に疑わしいとされます。

決定ツリーの分解方法

Uncoder AI はこの検出ロジックを自動的に人間が読みやすい決定ツリー構造に変換し、表示します:

-

クエリスコープ:

それは、DeviceImageLoadEventsからフィルタし、フォルダパスがclfs.sys. -

で終わる条件です:

決定ツリーは、開始プロセスのフォルダパスがいずれかの 異常なユーザーや一時ストレージの場所. -

ブランチ条件:

サブブランチは、考慮されるパスを明確にします:- 一般的な一時またはキャッシュのフォルダ

- 個人データアクセスを暗示するユーザー固有の場所

- 組み合わせた条件として

Users+FavouritesorPictures

-

結果:

これらの条件のいずれかが満たされると、イベントは関連性があるとマークされ、潜在的な不正利用の可能性を示します。clfs.sys疑わしい起源のパスからです。

なぜこれが重要か

- 高度なコンテキスト: アナリストは、リスクのカバレッジを理解するために、複雑な OR 条件を解読する必要がなくなります。

- より速いトリアージ: ルールが一時パスの誤用、ユーザーフォルダーの不正利用、またはその両方をキャッチするかどうかを数秒で確認できます。

- 監査対応ロジック: ツリースタイルの分解は、より簡単な文書化と SOC トレーニングの支援をサポートします。

最終的に、 clfs.sys が予想されるシステムディレクトリの外からロードされる場合、 ドライバの不正利用、リビングオフザランド戦術、または 正当なプロセスを装ったマルウェア.

フォルダフラグから脅威防御へ

Uncoder AI の決定ツリーは詳細な KQL を 直感的で SOC フレンドリーな形式に変換します。この機能により、ルールの調整、異常の探索、リーダーシップへの検出ロジックの説明が可能になります。