합법적인 시스템 드라이버를 불법적이거나 의심스러운 디렉토리에서 로딩하는 것은 적대자들이 지속성, 회피 또는 실행을 위해 사용하는 알려진 기법입니다. 이 범주에서의 고가치 타겟은 clfs.sys — Common Log File System와 연관된 합법적인 Windows 드라이버입니다.

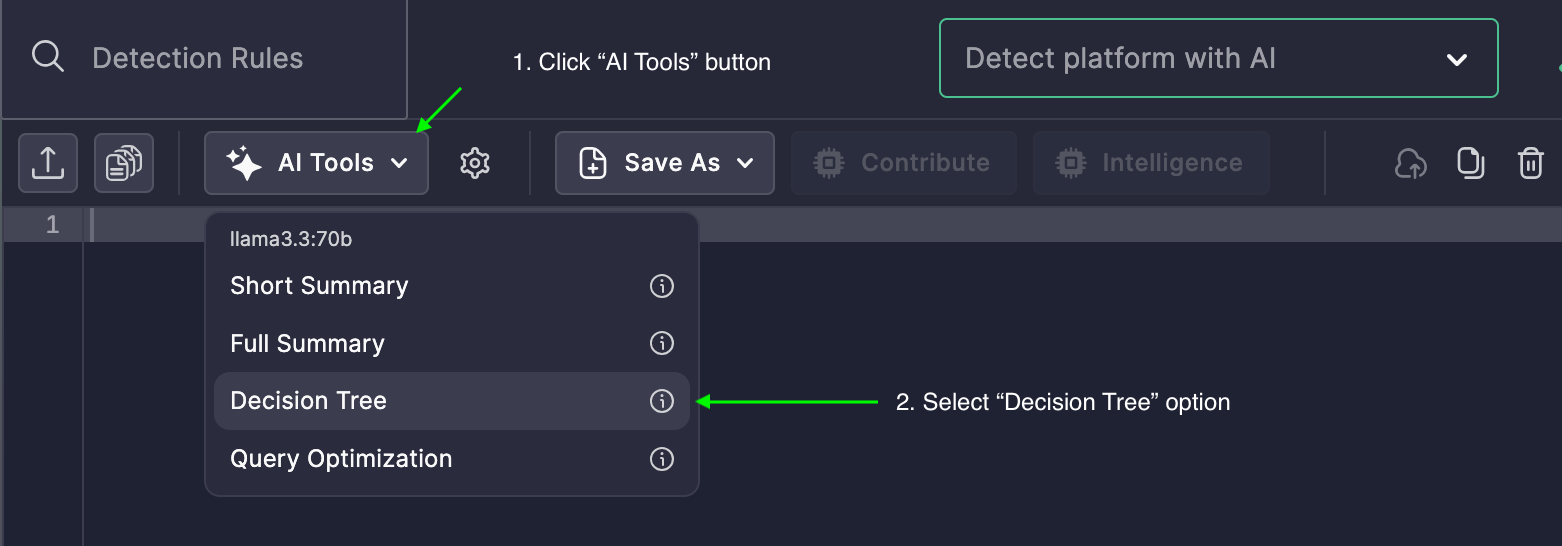

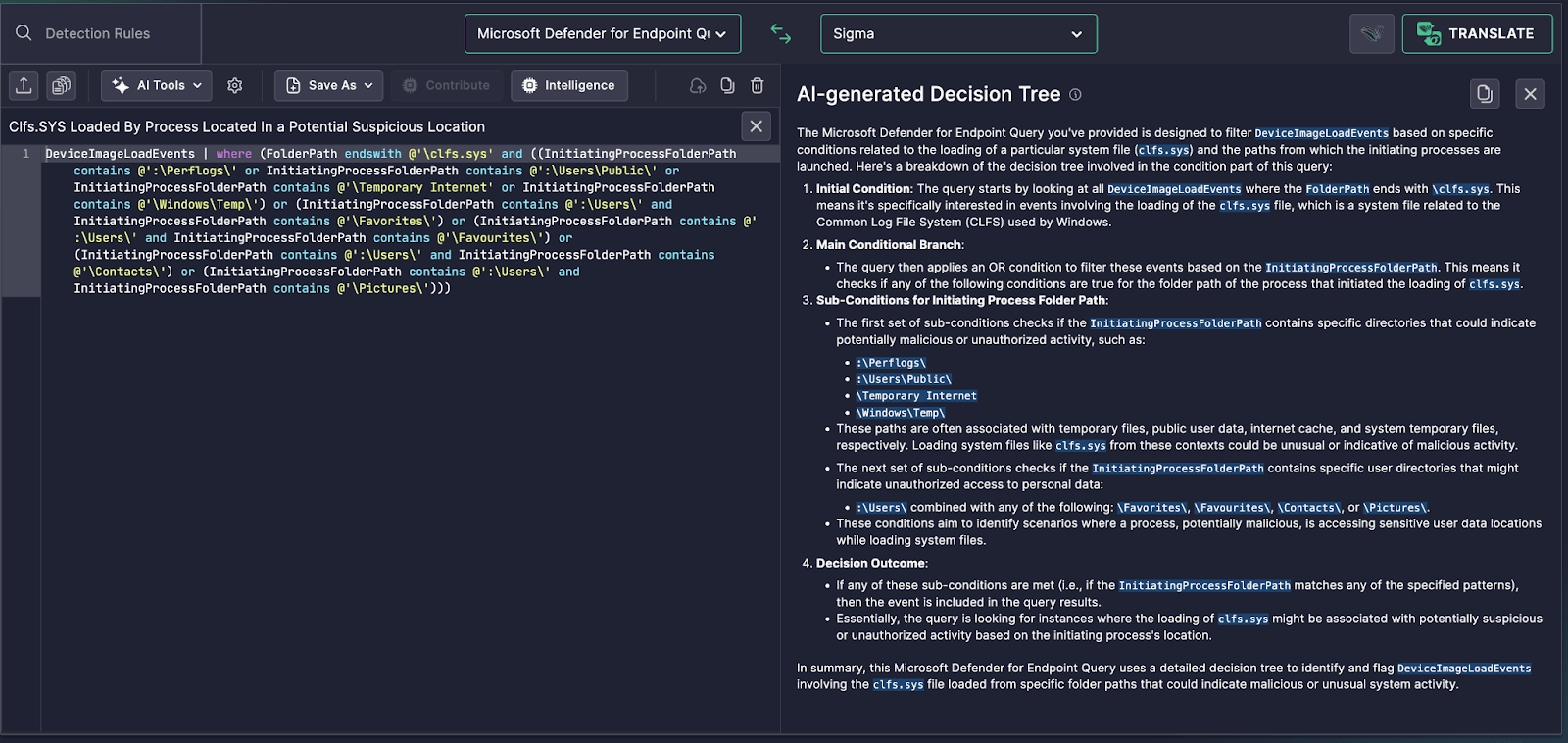

이 활동을 탐지하기 위해, Microsoft Defender for Endpoint는 고급 KQL 기반 탐지 논리를 지원합니다. 하지만 이러한 쿼리를 실제로 운영화하려면, 분석가들은 그것이 어떻게 작동하는지에 대한 가시성이 필요합니다. 이것이 바로 Uncoder AI의 AI 생성 의사결정 트리 가 제공하는 것입니다.

사용 사례: User 또는 Temp 경로에서 로드된 clfs.sys

이 쿼리는 clfs.sys 가 로드될 때를 식별합니다 비표준 또는 사용자 제어 디렉토리를 포함할 수 있는:

-

UsersPublic

-

Temporary Internet

-

WindowsTemp

-

하위 폴더

Users다음과 같은Pictures,Contacts, 또는Favourites

이러한 경로는 시스템 수준 드라이버를 호스트하거나 로딩을 시작할 것으로 거의 예상되지 않으므로, 이러한 활동은 매우 의심스럽습니다.

의사결정 트리가 이를 분해하는 방법

Uncoder AI는 이 탐지 논리를 인간이 읽기 쉬운 의사결정 트리 구조로 자동 변환하여 다음을 보여줍니다:

-

쿼리 범위:

DeviceImageLoadEvents에서 필터링됩니다DeviceImageLoadEvents폴더 경로가clfs.sys. -

으로 끝나는 경우:

의사결정 트리는 시작 과정의 폴더 경로가 어떤 비정상적인 사용자 또는 임시 저장소 위치를 포함하는지 여부를 확인합니다. -

분기 조건:

하위 분기들은 어떤 경로들이 고려되는지를 명확히 합니다:- 일반적인 임시 또는 캐시 폴더

- 개인 데이터 접근을 암시하는 사용자 특정 위치

- 와 같은 결합된 조건:

Users+FavouritesorPictures

-

결과:

이 조건들 중 어느 하나라도 충족되면 이벤트는 관련성이 있는 것으로 표시되어 잠재적 오용의 가능성을 나타냅니다clfs.sys의심스러운 원본 경로에서

이것이 중요한 이유

- 향상된 컨텍스트: 분석가들은 더 이상 위험 범위를 이해하기 위해 복잡한 OR 조건을 해독할 필요가 없습니다.

- 더 빠른 분류: 규칙이 임시 경로 오용, 사용자 폴더 남용 또는 둘 다를 잡아내는지 몇 초 안에 알 수 있습니다.

- 감사 준비 논리: 트리 스타일 분해는 문서화 및 SOC 교육 노력을 더 쉽게 지원합니다.

결국 clfs.sys 를 예상된 시스템 디렉토리 외부에서 로드하는 것은 드라이버 오용, 로우 오프 랜드 전술, 또는 의심스러운 것으로 합법적 프로세스로 가장하는 악성코드.

폴더 플래그에서 위협 방어로

Uncoder AI의 의사결정 트리는 장황한 KQL을 직관적이고 SOC 친화적인 형식으로바꿉니다. 이 규칙을 조정하거나 이상을 사냥하거나 탐지 논리를 리더십에 설명할 때에 이 기능은 실용적입니다.