Das Laden legitimer Systemtreiber aus illegitimen oder verdächtigen Verzeichnissen ist eine bekannte Taktik von Gegnern zur Persistenz, Umgehung oder Ausführung. Ein hochrangiges Ziel in dieser Kategorie ist clfs.sys — ein legitimer Windows-Treiber, der mit dem Common Log File System verbunden ist.

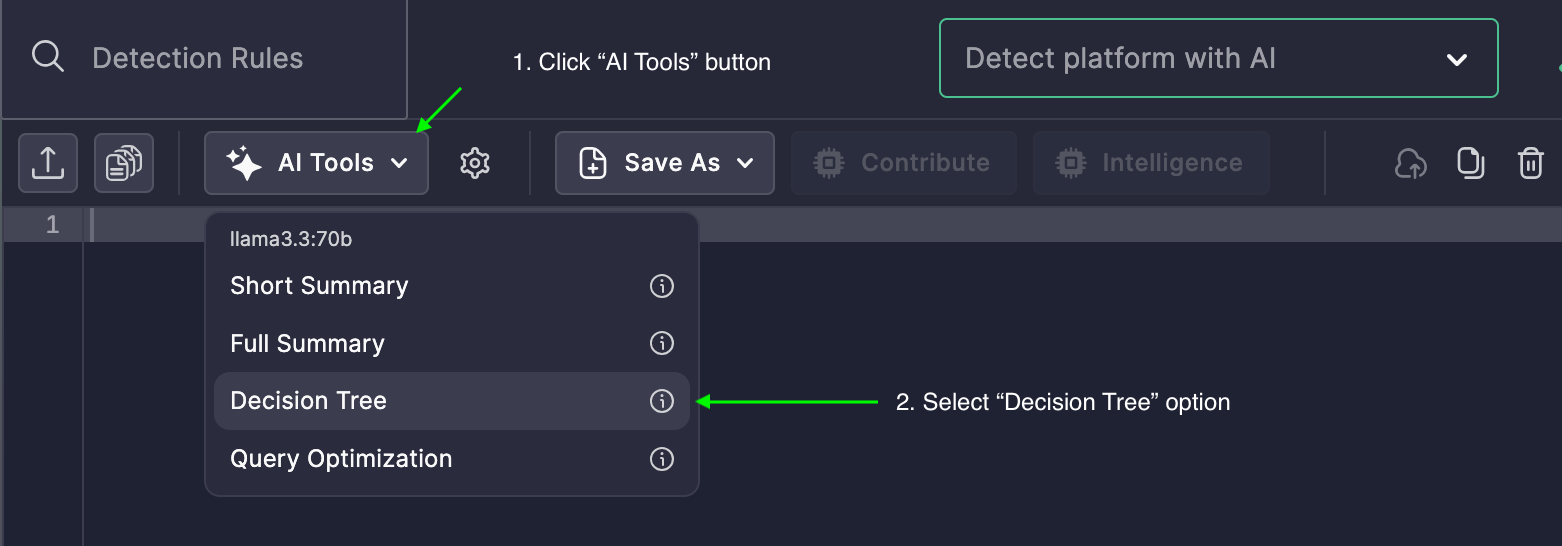

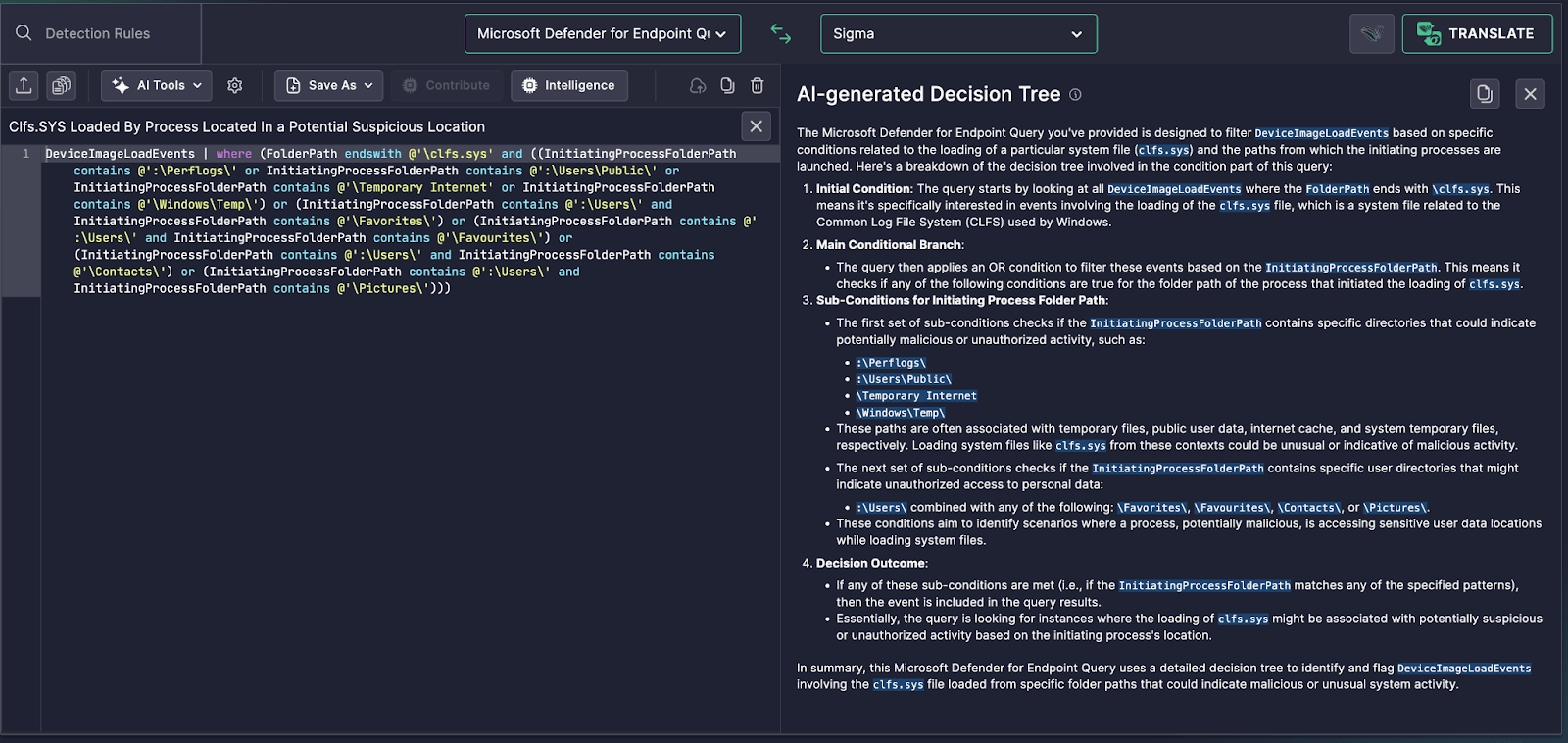

Um diese Aktivität zu erkennen, unterstützt Microsoft Defender for Endpoint eine fortschrittliche KQL-basierte Erkennungslogik. Aber um diese Abfragen wirklich zu operationalisieren, benötigen Analysten Einblick in ihre Funktionsweise. Genau das liefert das AI-generierte Entscheidungsbaum von Uncoder AI .

Anwendungsfall: clfs.sys aus Benutzer- oder Temp-Pfaden geladen

Diese Abfrage identifiziert, wann clfs.sys geladen wird aus nicht-standardisierten oder benutzerkontrollierten Verzeichnissen, die Folgendes umfassen können:

-

UsersPublic

-

Temporary Internet

-

WindowsTemp

-

Unterverzeichnisse unter

UserswiePictures,Contacts, oderFavourites

Diese Pfade werden selten erwartet, Systemtreiber zu hosten oder deren Laden zu initiieren, was solche Aktivitäten höchst verdächtig macht.

Wie der Entscheidungsbaum es aufteilt

Uncoder AI transformiert automatisch diese Erkennungslogik in eine menschenlesbare Entscheidungsbaumstruktur, die zeigt:

-

Abfrageumfang:

Es filtert ausDeviceImageLoadEventswo der Verzeichnispfad endet mitclfs.sys. -

Bedingungen für Verzeichnispfade:

Der Entscheidungsbaum prüft, ob der Verzeichnispfad des eingeleiteten Prozesses einen der ungewöhnlichen Benutzer- oder temporären Speicherorte. -

Verzweigungsbedingungen:

Unterzweige klären, welche Pfade betrachtet werden:- Allgemeine temporäre oder Cache-Ordner

- Benutzerspezifische Orte, die auf den Zugriff auf persönliche Daten hinweisen

- Kombinierte Bedingungen wie

Users+FavouritesorPictures

-

Ergebnis:

Wenn eine dieser Bedingungen erfüllt ist, wird das Ereignis als relevant markiert — was auf einen potenziellen Missbrauch vonclfs.sysaus verdächtigen Ursprungsverzeichnissen hindeutet.

Warum das wichtig ist

- Erhöhter Kontext: Analysten müssen keine schichtweise OR-Bedingungen mehr entschlüsseln, um das Risikodeckung zu verstehen.

- Schnellere Priorisierung: Sie können in Sekundenschnelle sehen, ob die Regel den Missbrauch von Temp-Pfaden, den Missbrauch von Benutzerordnern oder beides erfasst.

- Revisionsbereite Logik: Die Baumstruktur unterstützt einfachere Dokumentation und SOC-Schulungen.

Letztendlich kann das Laden von clfs.sys außerhalb seiner erwarteten Systemverzeichnisse Treiber-Missbrauch, Living-off-the-land-Taktiken, oder Malware, die sich als legitime Prozesse tarnt.

Von Ordnerflagg bis Bedrohungsabwehr

Uncoder AI’s Entscheidungsbaum wandelt umfangreiche KQL in ein intuitives, SOC-freundliches Formatum. Ob Sie diese Regel optimieren, nach Anomalien suchen oder die Erkennungslogik der Führungsebene erklären — dieses Feature macht es umsetzbar.