Caricare driver di sistema legittimi da directory illegittime o sospette è una tattica nota per la persistenza, l’evasione o l’esecuzione da parte degli avversari. Un obiettivo di alto valore in questa categoria è clfs.sys — un driver Windows legittimo legato al Common Log File System.

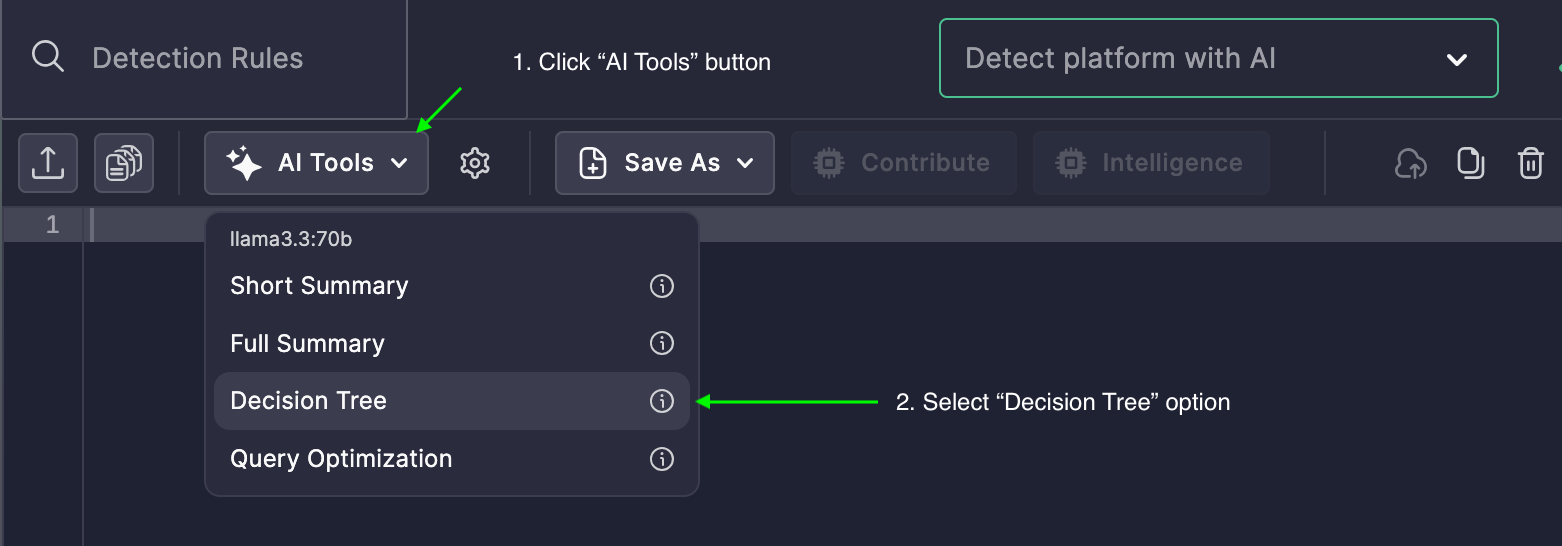

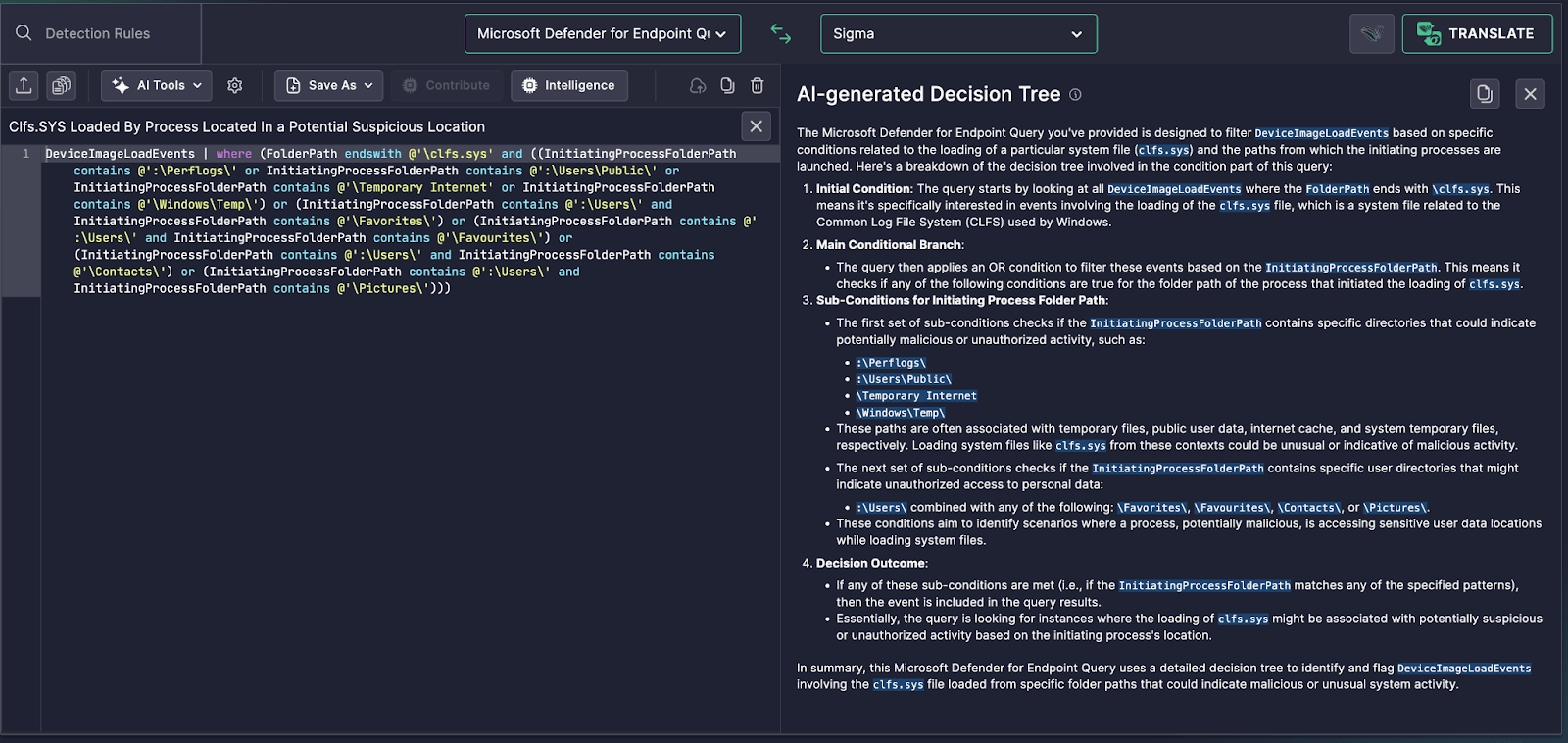

Per rilevare questa attività, Microsoft Defender for Endpoint supporta logiche di rilevamento avanzate basate su KQL. Ma per rendere davvero operative queste query, gli analisti hanno bisogno di visibilità su come funzionano. È esattamente ciò che l’albero decisionale generato dall’AI di Uncoder AI fornisce.

Caso d’uso: clfs.sys caricato da percorsi User o Temp

Questa query identifica quando clfs.sys viene caricato da directory non standard o controllate dall’utente, che possono includere:

-

UsersPublic

-

Temporary Internet

-

WindowsTemp

-

Sottocartelle sotto

UserscomePictures,Contacts, oFavourites

Questi percorsi raramente ci si aspetta che ospitino o avviino il caricamento di driver a livello di sistema, rendendo tale attività estremamente sospetta.

Come l’albero decisionale lo scompone

Uncoder AI trasforma automaticamente questa logica di rilevamento in una struttura ad albero decisionale leggibile dall’uomo, mostrando:

-

Ambito della query:

Filtra daDeviceImageLoadEventsdove il percorso della cartella termina conclfs.sys. -

Condizioni del percorso cartella:

L’albero decisionale verifica se il percorso della cartella del processo iniziatore contiene qualcuna delle posizioni insolite di archiviazione utente o temporanea. -

Condizioni di ramificazione:

Le sotto-sezioni chiariscono quali percorsi sono considerati:- Cartelle generiche temporanee o di cache

- Posizioni specifiche dell’utente che implicano accesso a dati personali

- Condizioni combinate come

Users+FavouritesorPictures

-

Risultato:

Se una qualsiasi di queste condizioni viene soddisfatta, l’evento viene contrassegnato come rilevante—indicando un potenziale uso improprio diclfs.sysda percorsi di origine sospetti.

Perché questo è importante

- Contesto elevato: Gli analisti non hanno più bisogno di decifrare condizioni OR stratificate per comprendere la copertura del rischio.

- Triaging più veloce: Puoi vedere in pochi secondi se la regola individua l’uso improprio dei percorsi temp, l’abuso delle cartelle utente, o entrambi.

- Logica pronta per audit: L’analisi in stile ad albero supporta documentazione più semplice e sforzi di formazione SOC.

In definitiva, caricare clfs.sys fuori dalle sue directory di sistema previste può rappresentare un abuso di driver, tattiche living-off-the-land, o malware che si maschera come processi legittimi.

Dai flag delle cartelle alla difesa dalle minacce

L’albero decisionale di Uncoder AI prende KQL verboso e lo trasforma in un formato intuitivo e amichevole per il SOC. Che tu stia regolando questa regola, cercando anomalie, o spiegando la logica di rilevamento alla leadership—questa funzione la rende azionabile.