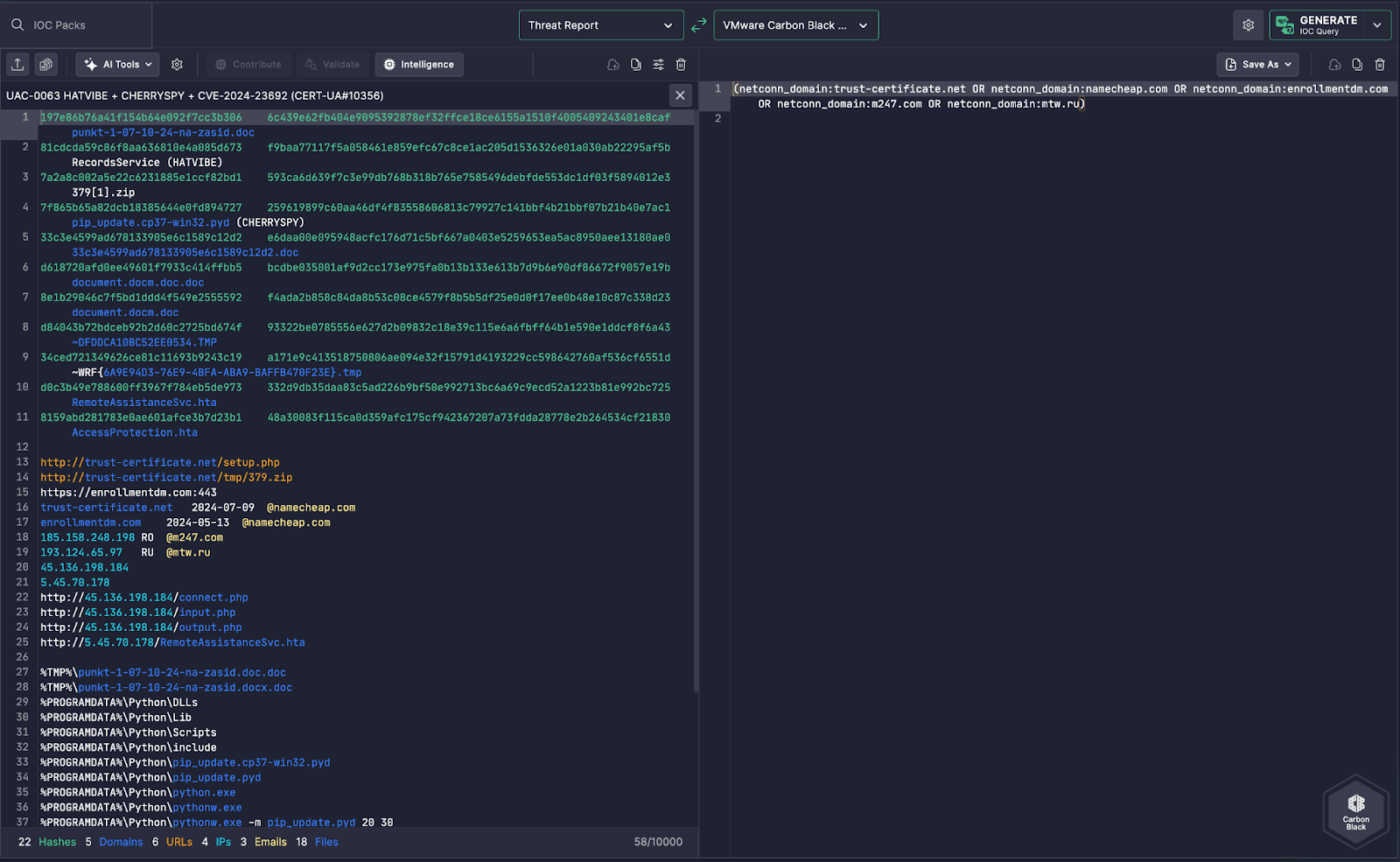

Comment ça fonctionne1. Extraction d’IOC

Uncoder AI analyse le rapport de menace (panneau de gauche) et identifie l’infrastructure réseau malveillante associée à :

- les chargeurs HATVIBE et CHERRYSYSPY

- Communication suspecte et domaines de commande et de contrôle comme :

trust-certificate.netnamecheap.comenrollmenttdm.comn247.commtw.ru

Ces domaines sont associés à :

- Leurres de faux certificats

- Chargeurs basés sur Python

- Stagers HTA malveillants

- Vol d’identifiants via des scripts de phishing ou post-exploitation

2. Génération de requête Carbon Black

À droite, Uncoder AI génère une requête de chasse aux menaces Carbon Black en utilisant le champ netconn_domain :

(netconn_domain:trust-certificate.net OR

netconn_domain:namecheap.com OR

netconn_domain:enrollmenttdm.com OR

netconn_domain:n247.com OR

netconn_domain:mtw.ru)

Cette logique recherche des connexions sortantes de tout processus vers les domaines listés — permettant aux défenseurs de retracer l’activité de C2 ou la livraison de malware en attente.

Pourquoi c’est efficace

- Formatage spécifique au champ: Utilise automatiquement

netconn_domain— le champ correct pour la télémétrie réseau Carbon Black. - Inclusion d’IOC évolutive: Soutient facilement plusieurs entrées de domaine dans une seule ligne pour la chasse en lot.

- Utilisabilité immédiate: La sortie est prête à l’emploi pour les consoles Carbon Black, sans besoin d’édition de syntaxe.

Valeur opérationnelle

Les équipes de sécurité utilisant VMware Carbon Black peuvent tirer parti de cette fonctionnalité pour :

- Chasser proactivement les infections liées aux familles de malwares HATVIBE et CHERRYSYSPY

- Détecter les balises de domaine suspectes liées à l’activité post-compromission

- Accélérer la réponse aux incidents en pivotant directement de l’intelligence sur les menaces aux requêtes de détection natives de la plateforme