작동 방식1. IOC 추출

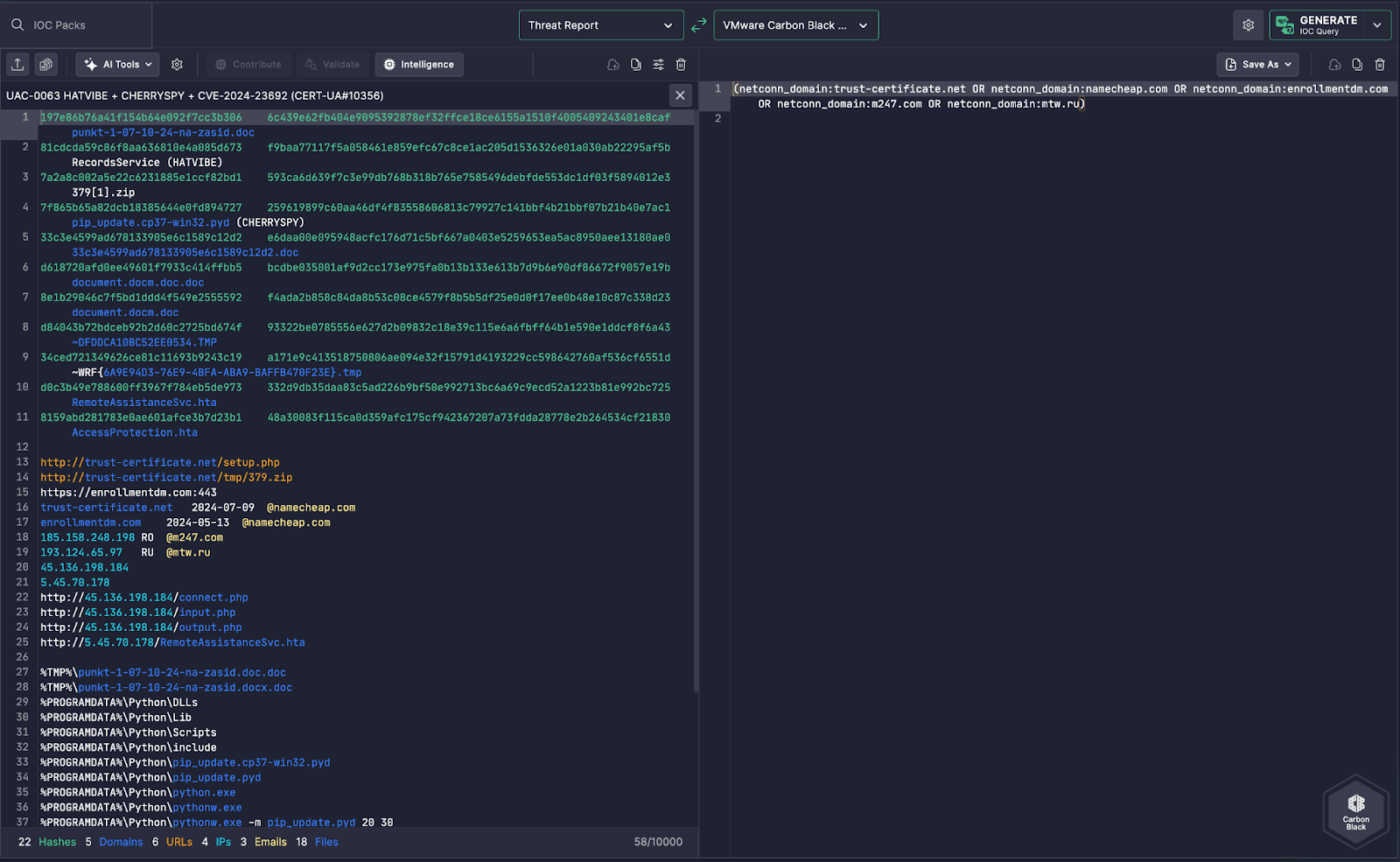

Uncoder AI는 위협 보고서(왼쪽 패널)를 스캔하고 다음과 연관된 악성 네트워크 인프라를 식별합니다:

- HATVIBE와 CHERRYSYSPY 로더

- 의심스러운 통신 및 명령 및 제어 도메인:

trust-certificate.netnamecheap.comenrollmenttdm.comn247.commtw.ru

이 도메인은 다음과 연관되어 있습니다:

- 가짜 인증서 유인책

- Python 기반 로더

- 악성 HTA 스테이저

- 피싱 또는 포스트 익스플로잇 스크립트를 통한 자격 증명 탈취

2. Carbon Black 쿼리 생성

오른쪽에서 Uncoder AI는 Carbon Black 위협 사냥 쿼리 를 생성합니다 netconn_domain 필드를 사용하여:

(netconn_domain:trust-certificate.net OR

netconn_domain:namecheap.com OR

netconn_domain:enrollmenttdm.com OR

netconn_domain:n247.com OR

netconn_domain:mtw.ru)

이 로직은 나열된 도메인으로의 모든 프로세스로부터의 아웃바운드 연결을 검색하여 방어자가 C2 활동이나 준비된 악성코드 전달을 추적할 수 있게 합니다.

효과적인 이유

- 필드별 형식: 자동으로 사용

netconn_domain— Carbon Black 네트워크 데이터에 적합한 필드입니다. - 확장 가능한 IOC 포함: 배치 사냥을 위해 단일 라인에서 여러 도메인 항목을 쉽게 지원합니다.

- 즉각적인 사용 가능성: 출력은 Carbon Black 콘솔에서 바로 사용 가능하며 구문 편집이 필요하지 않습니다.

운영 가치

VMware Carbon Black을 사용하는 보안 팀은 이 기능을 활용하여:

- 감염을 사전 사냥할 수 있음 HATVIBE 및 CHERRYSYSPY 악성코드 계열과 연관된

- 의심스러운 도메인 비콘을 탐지함 사후 침해 활동과 연결됨

- 사고 반응 가속화 위협 인텔에서 플랫폼 기반 탐지 쿼리로 직접 전환하여