Wie es funktioniert

1. IOC-Extraktion

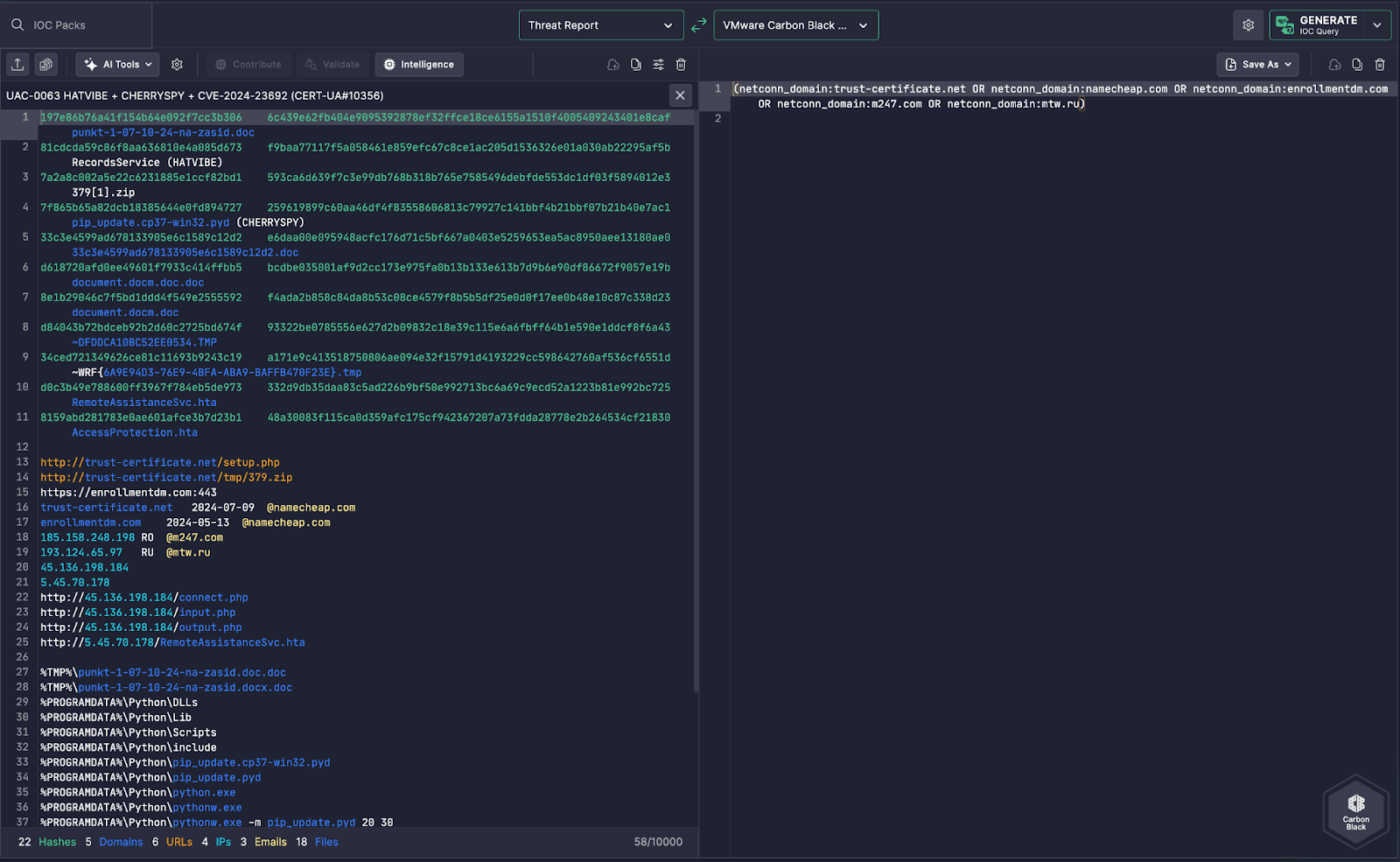

Uncoder AI scannt den Bedrohungsbericht (linkes Fenster) und identifiziert bösartige Netzwerk-Infrastrukturen, die zugeordnet sind mit:

- HATVIBE und CHERRYSYSPY Loaders

- Verdächtige Kommunikations- und Command-and-Control-Domains wie:

trust-certificate.netnamecheap.comenrollmenttdm.comn247.commtw.ru

Diese Domains sind zugeordnet zu:

- Falsche Zertifikatsköder

- Python-basierte Loader

- Bösartige HTA-Stager

- Anmeldeinformationen-Diebstahl durch Phishing oder Post-Exploitation-Skripte

2. Carbon Black Abfrageerstellung

Auf der rechten Seite generiert Uncoder AI eine Carbon Black Bedrohungsjagd-Abfrage unter Verwendung des netconn_domain Feldes:

(netconn_domain:trust-certificate.net OR

netconn_domain:namecheap.com OR

netconn_domain:enrollmenttdm.com OR

netconn_domain:n247.com OR

netconn_domain:mtw.ru)

Diese Logik sucht nach ausgehenden Verbindungen von jedem Prozess zu den aufgelisteten Domains — was Verteidigern ermöglicht, C2-Aktivität zu verfolgen oder gestagtes Malware-Delivery zu erkennen.

Warum es effektiv ist

- Feldspezifische Formatierung: Verwendet automatisch

netconn_domain— das korrekte Feld für Carbon Black Netzwerk-Telemetrie. - Skalierbare IOC-Einbeziehung: Unterstützt problemlos mehrere Domain-Einträge in einer einzigen Zeile für Batch-Hunting.

- Sofortige Verwendbarkeit: Ausgabe ist plug-and-play für Carbon Black Konsolen, ohne dass Syntaxbearbeitung nötig ist.

Betriebswert

Sicherheitsteams, die VMware Carbon Black nutzen, können diese Funktion nutzen, um:

- Proaktiv nach Infektionen zu jagen die mit den HATVIBE und CHERRYSYSPY Malware-Familien verbunden sind

- Verdächtige Domain-Beacons erkennen die mit Aktivitäten nach dem Kompromittieren verknüpft sind

- Reaktionszeiten auf Vorfälle beschleunigen indem direkt von Bedrohungsinformationen zu plattformnativen Erkennungsabfragen gewechselt wird