仕組み1. IOC 抽出

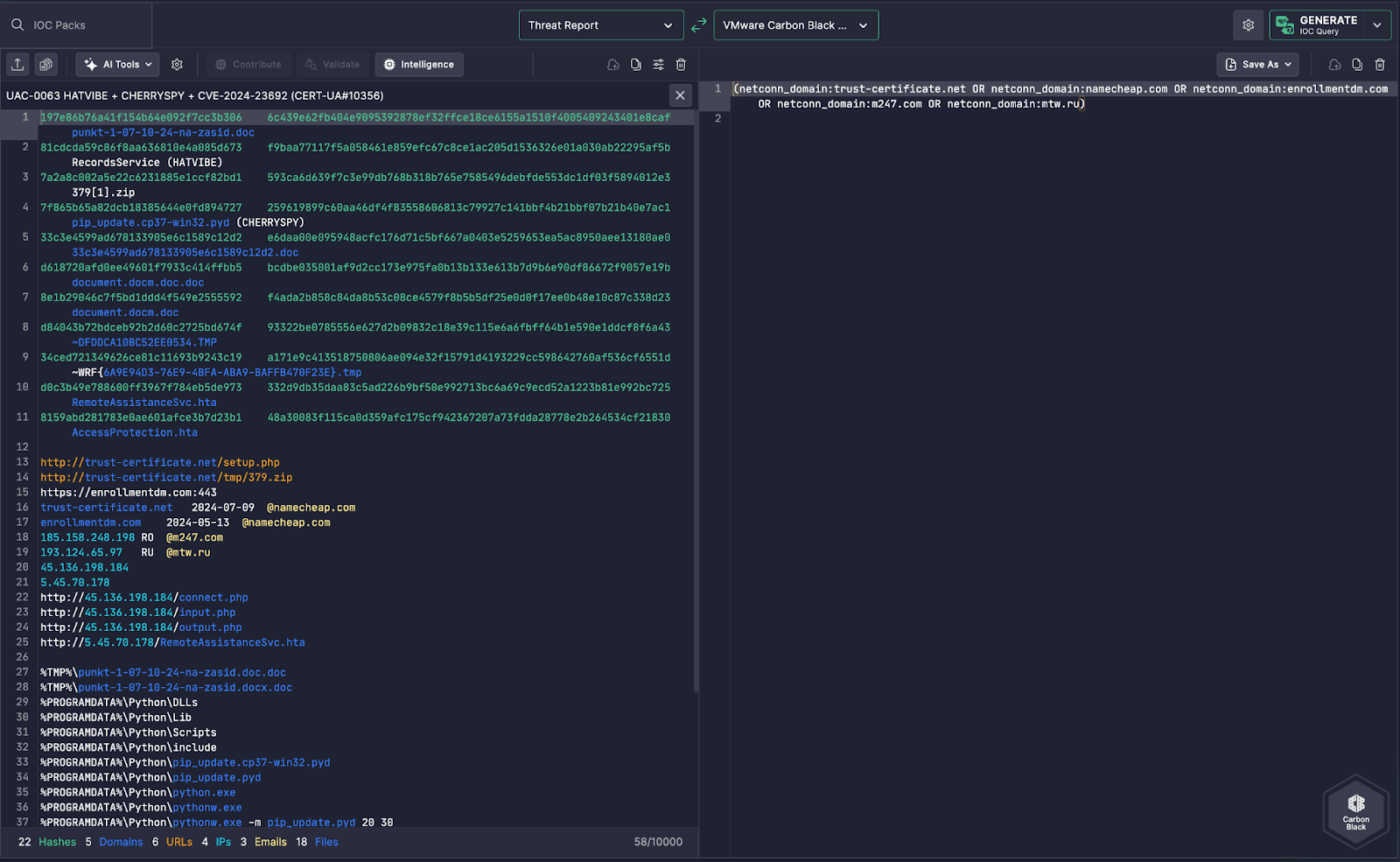

Uncoder AI は脅威レポート(左パネル)をスキャンし、以下に関連する悪意のあるネットワークインフラを特定します:

- HATVIBE と CHERRYSYSPY ローダー

- 以下のような疑わしい通信および指令制御ドメイン:

trust-certificate.netnamecheap.comenrollmenttdm.comn247.commtw.ru

これらのドメインは以下に関連しています:

- 偽の証明書誘導

- Python ベースのローダー

- 悪意のあるHTAステージャー

- フィッシングまたはポストエクスプロイトスクリプトによる資格情報の窃取

2. Carbon Black クエリ生成

右側では、Uncoder AI が Carbon Black 脅威ハンティングクエリ を使用して生成します netconn_domain フィールド:

(netconn_domain:trust-certificate.net OR

netconn_domain:namecheap.com OR

netconn_domain:enrollmenttdm.com OR

netconn_domain:n247.com OR

netconn_domain:mtw.ru)

このロジックは、記載されたドメインへの任意のプロセスからの外向き接続を検索し、防御者がC2活動またはステージングされたマルウェア配信を追跡できるようにします。

なぜ効果的か

- フィールド特化のフォーマット:自動的に使用

netconn_domain— Carbon Black のネットワークテレメトリーにとって適切なフィールド。 - スケーラブルな IOC の包含:一行で複数のドメインエントリを簡単にサポートし、バッチハンティングに対応。

- 即時使用可能:出力は Carbon Black コンソールにそのまま適用でき、シンタックス編集は不要。

運用価値

VMware Carbon Black を使用するセキュリティチームは、この機能を活用して:

- 感染を積極的に追跡 HATVIBE および CHERRYSYSPY マルウェアファミリーに関連する

- 疑わしいドメインビコンを検出する 侵害後の活動に関連する

- 直接、脅威インテリジェンスからプラットフォームネイティブの検出クエリにピボットすることで、インシデントレスポンスを加速 します