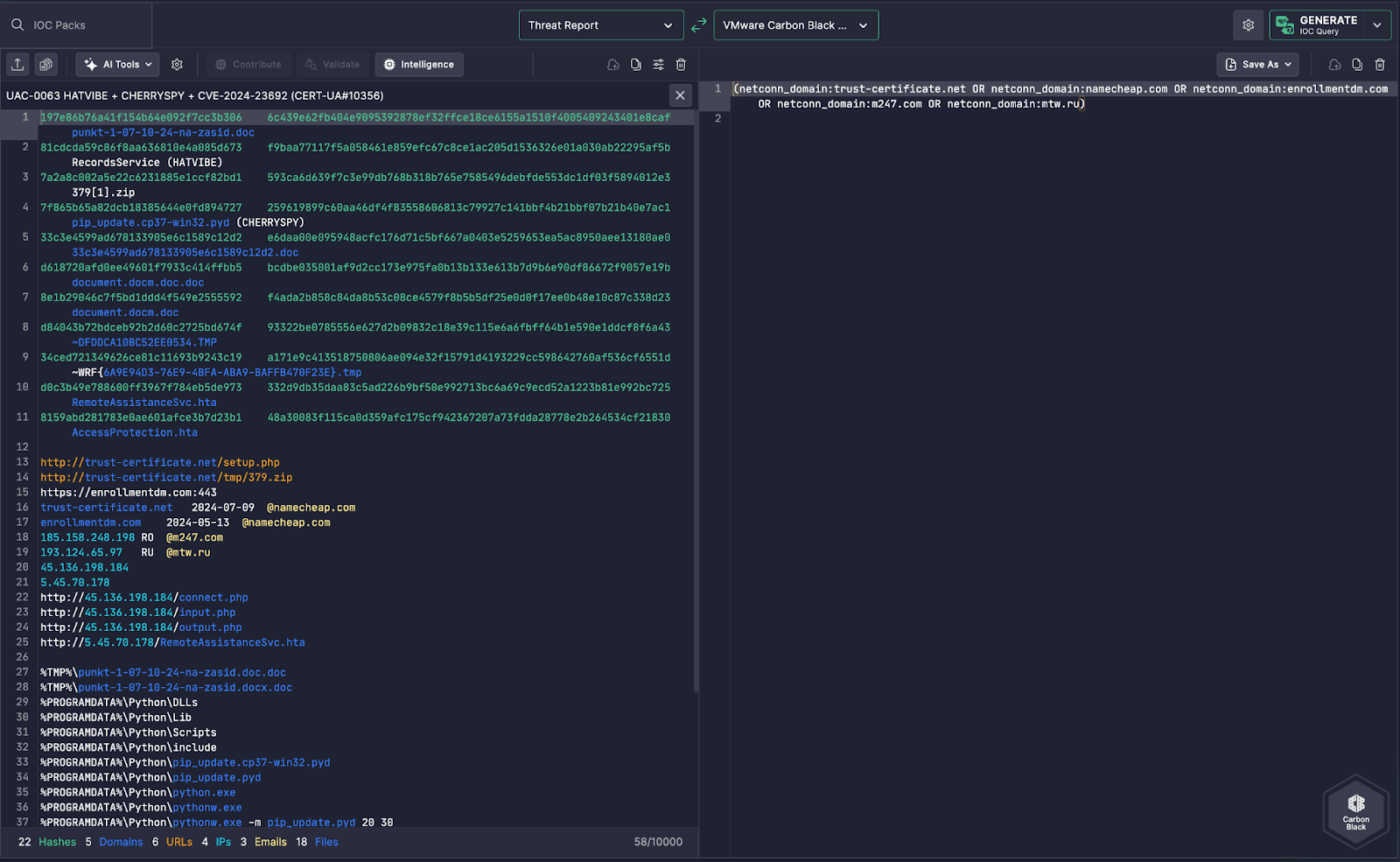

Como Funciona1. Extração de IOC

Uncoder AI analisa o relatório de ameaça (painel esquerdo) e identifica a infraestrutura de rede maliciosa associada a:

- carregadores HATVIBE e CHERRYSYSPY

- Comunicação suspeita e domínios de comando e controle, como:

trust-certificate.netnamecheap.comenrollmenttdm.comn247.commtw.ru

Esses domínios estão associados a:

- Iscas de certificado falso

- Carregadores baseados em Python

- Stageadores HTA maliciosos

- Roubo de credenciais via phishing ou scripts pós-exploração

2. Geração de Consulta Carbon Black

À direita, o Uncoder AI gera uma consulta de caça a ameaças do Carbon Black usando o campo netconn_domain :

(netconn_domain:trust-certificate.net OR

netconn_domain:namecheap.com OR

netconn_domain:enrollmenttdm.com OR

netconn_domain:n247.com OR

netconn_domain:mtw.ru)

Esta lógica busca conexões de saída de qualquer processo para os domínios listados — permitindo que os defensores rastreiem atividades de C2 ou entrega de malware em estágio.

Por Que é Eficaz

- Formatação específica de campo: Usa automaticamente

netconn_domain— o campo correto para a telemetria de rede do Carbon Black. - Inclusão escalável de IOC: Suporta facilmente várias entradas de domínio em uma única linha para busca em lote.

- Usabilidade imediata: A saída é plug-and-play para consoles do Carbon Black, sem necessidade de edição de sintaxe.

Valor Operacional

As equipes de segurança que usam o VMware Carbon Black podem aproveitar este recurso para:

- Caçar proativamente infecções ligadas às famílias de malware HATVIBE e CHERRYSYSPY

- Detectar domínios de beacon suspeitos vinculados a atividades pós-comprometimento

- Acelerar a resposta a incidentes ao transitar diretamente da inteligência de ameaça para consultas de detecção nativas da plataforma