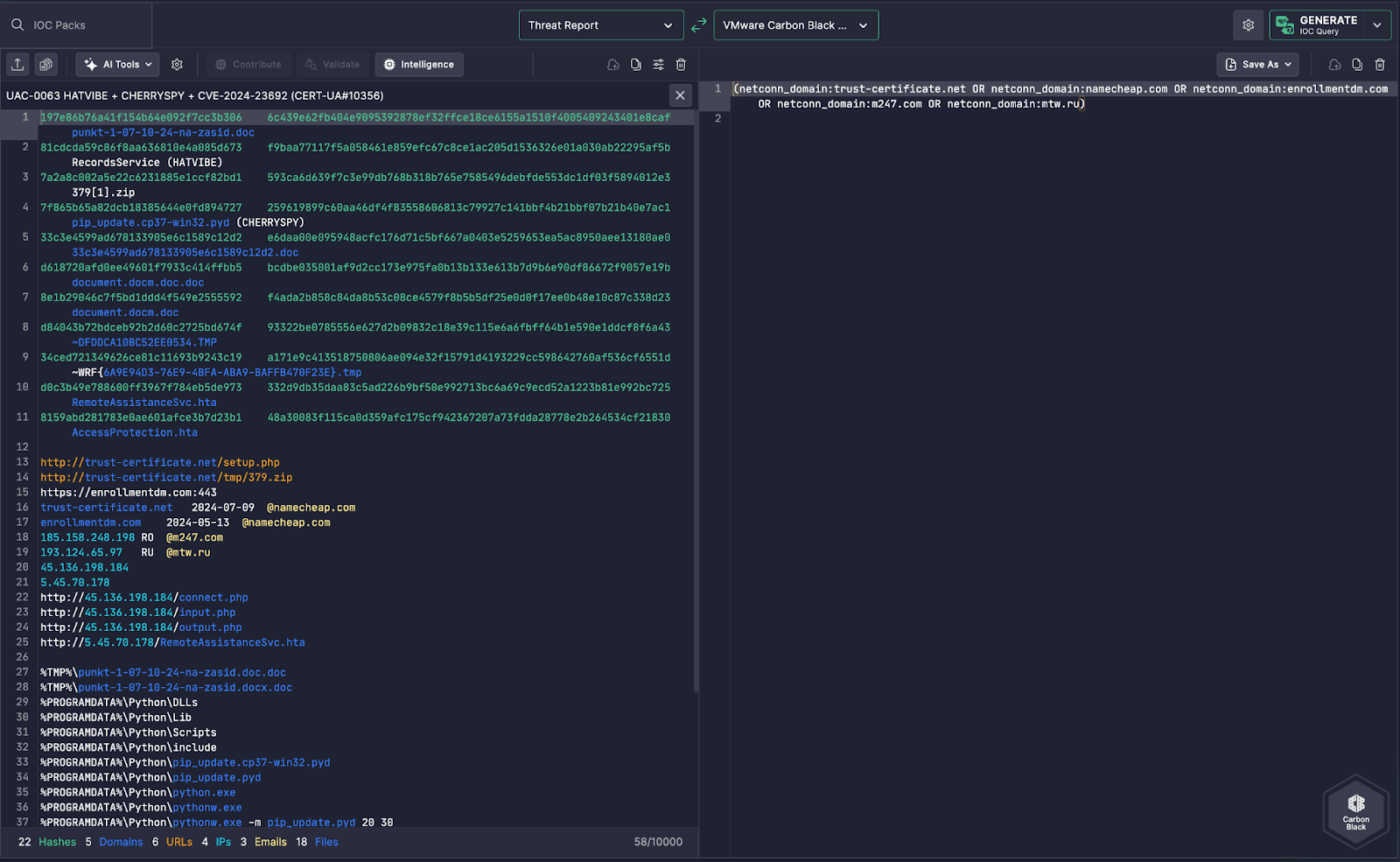

Come Funziona1. Estrazione IOC

Uncoder AI analizza il report della minaccia (pannello sinistro) e identifica l’infrastruttura di rete dannosa associata a:

- loaders HATVIBE e CHERRYSYSPY

- Comunicazioni sospette e domini di comando e controllo come:

trust-certificate.netnamecheap.comenrollmenttdm.comn247.commtw.ru

Questi domini sono associati a:

- Esca di certificati falsi

- Loaders basati su Python

- HTA stagers dannosi

- Furto di credenziali tramite phishing o script post-sfruttamento

2. Generazione di Query Carbon Black

A destra, Uncoder AI genera una query di caccia alla minaccia di Carbon Black usando il campo netconn_domain :

(netconn_domain:trust-certificate.net OR

netconn_domain:namecheap.com OR

netconn_domain:enrollmenttdm.com OR

netconn_domain:n247.com OR

netconn_domain:mtw.ru)

Questa logica cerca connessioni in uscita da qualsiasi processo verso i domini elencati — consentendo ai difensori di tracciare l’attività C2 o la consegna di malware in fase.

Perché è Efficace

- Formattazione specifica del campo: Utilizza automaticamente

netconn_domain— il campo corretto per la telemetria di rete di Carbon Black. - Inclusione di IOC scalabile: Supporta facilmente più voci di dominio in una singola riga per la caccia in batch.

- Usabilità immediata: L’output è plug-and-play per le console di Carbon Black, senza bisogno di modifiche sintattiche.

Valore Operativo

I team di sicurezza che utilizzano VMware Carbon Black possono sfruttare questa funzionalità per:

- Cacciare proattivamente le infezioni legate alle famiglie di malware HATVIBE e CHERRYSYSPY

- Rilevare beacon di dominio sospetti collegati ad attività post-compromissione

- Accelerare la risposta agli incidenti sfruttando direttamente l’intelligence delle minacce per le query di rilevamento native della piattaforma