Comment ça fonctionne

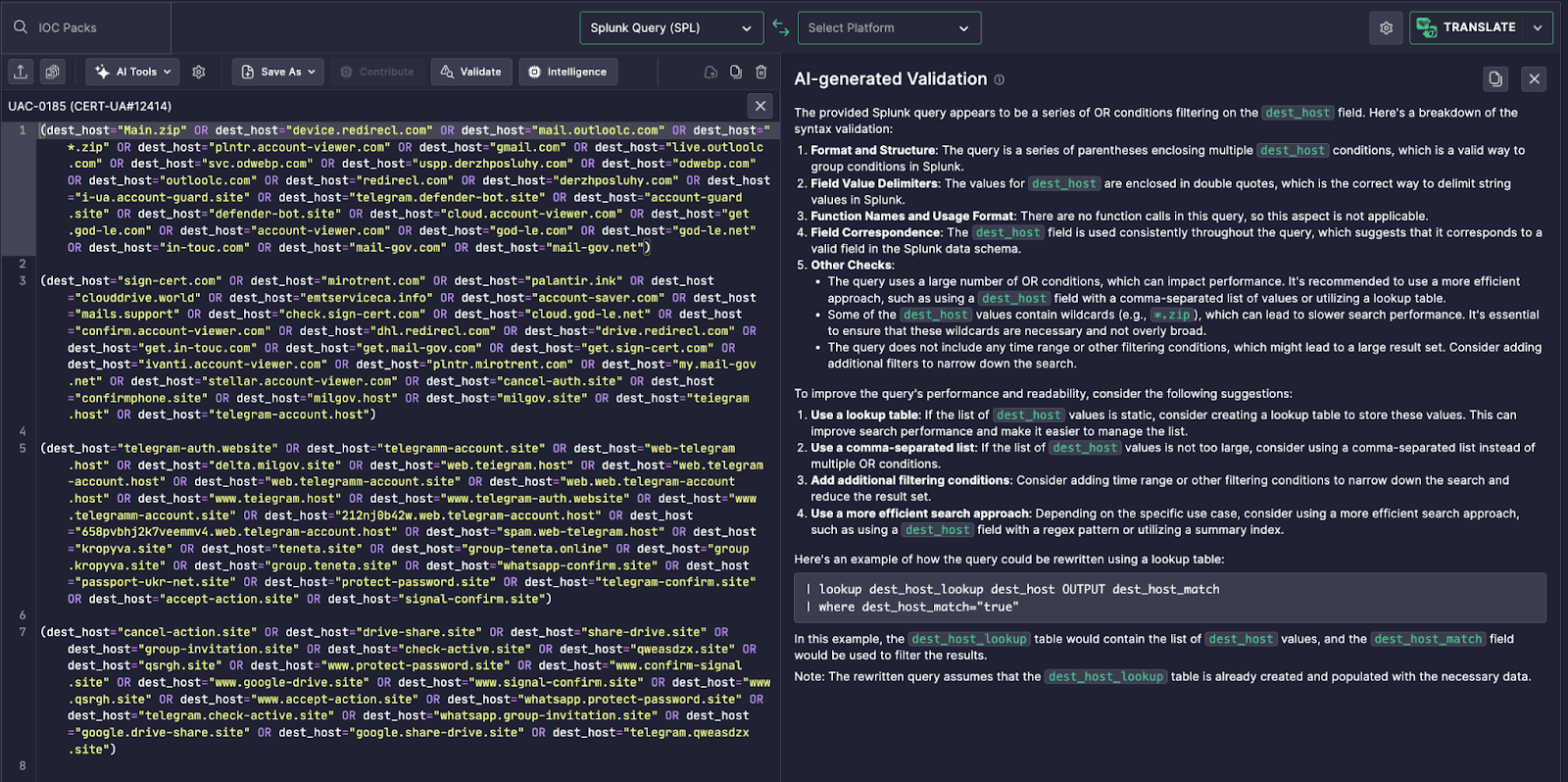

Cette fonctionnalité d’Uncoder AI ingère des IOC structurés à partir de rapports de menaces — dans ce cas, des dizaines de domaines malveillants liés au hameçonnage d’identifiants (par exemple, des portails de connexion factices Google, Microsoft et Telegram). L’outil traite et structure les données pour produire automatiquement une requête de détection compatible avec Splunk.

Filtrage basé sur le domaine avec dest_host

La requête de sortie utilise une séquence de conditions OR contre le champ dest_host :

( dest_host = "Main.zip" OR dest_host = "device.redirecl.com" OR dest_host = "mail.outoloc.com" …)

Chaque valeur correspond à un domaine connu contrôlé par un attaquant, extrait de l’enquête CERT-UA#1241.

La requête est syntaxiquement correcte pour Splunk SPL et prête pour le déploiement pour:

-

Rechercher un trafic sortant suspect

-

Comparer les journaux historiques pour des preuves de compromission

- Détecter les tentatives de connexion à l’infrastructure de hameçonnage

Pourquoi c’est innovant

L’innovation clé réside dans la structuration automatique de listes d’IOC à grande échelle en syntaxe de requête prête à la production. Les flux de travail traditionnels d’ingénierie de détection nécessitent manuellement :

-

L’extraction des IOC de domaines à partir des rapports

-

La mise en forme de la syntaxe pour les requêtes Splunk

-

La déduplication et la gestion des caractères génériques

Uncoder AI supprime tout cela en :

-

Utilisant le NLP pour extraire uniquement les FQDN résolvables et valides

-

Les mappant directement à la logique de détection (par exemple,

dest_host)

-

Sortant une requête optimisée pour la compatibilité des champs dans Splunk

Dans la capture d’écran fournie, plus de 50 noms d’hôtes — y compris des complexes comme telegram-account.site or cloudviewer.world — sont analysés et intégrés instantanément.

Valeur opérationnelle/Résultats

Les analystes en sécurité bénéficient de :

-

Vitesse: Une requête couvrant des dizaines de domaines de hameçonnage est générée en quelques secondes

-

Précision: Seuls les domaines malveillants sont inclus ; aucune erreur de mise en forme

-

Réutilisabilité: La requête peut être adaptée, programmée ou intégrée dans des pipelines de détection

Les équipes SOC peuvent exécuter directement la sortie contre les journaux de proxy web, DNS ou de pare-feu pour découvrir des tentatives de balisage ou des clics d’utilisateur sur des portails usurpés auparavant inconnus.