Come funziona

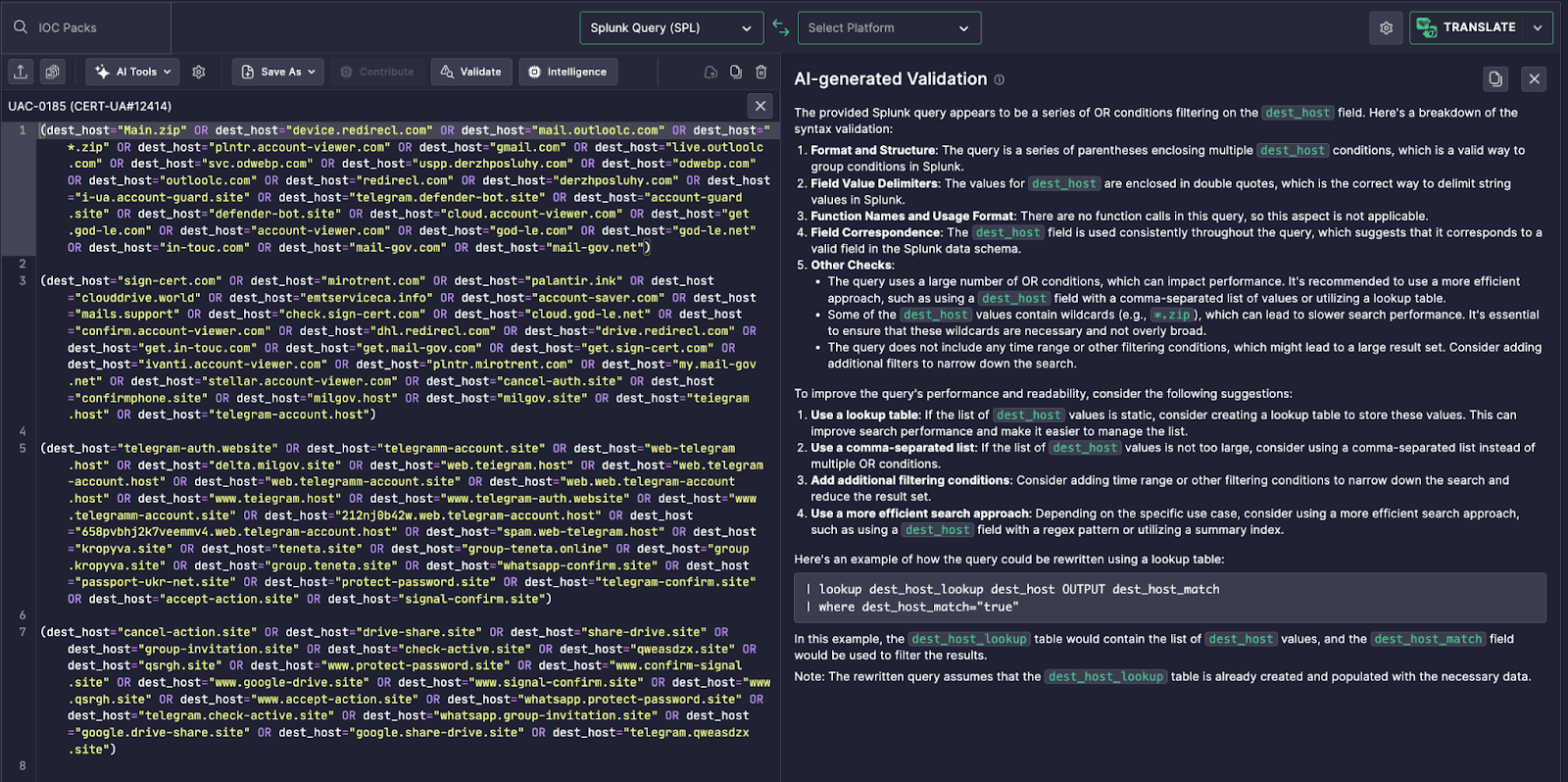

Questa funzione in Uncoder AI acquisisce IOCs strutturati dai rapporti di minaccia — in questo caso, dozzine di domini malevoli legati al phishing delle credenziali (ad esempio, portali di accesso falsi di Google, Microsoft e Telegram). Lo strumento elabora e struttura i dati per produrre automaticamente una query di rilevamento compatibile con Splunk.

Filtraggio basato su dominio con dest_host

La query di output utilizza una sequenza di condizioni OR contro il campo dest_host dest_host = “Main.zip” OR dest_host = “device.redirecl.com” OR dest_host = “mail.outoloc.com”

( dest_host = "Main.zip" OR dest_host = "device.redirecl.com" OR dest_host = "mail.outoloc.com" …

Ogni valore corrisponde a un dominio noto controllato dagli attaccanti estratto dall’indagine CERT-UA#1241.

La query è sintatticamente corretta per Splunk SPL ed è pronta per il deploy per:

-

Ricercare traffico sospetto in uscita

-

Confrontare i log storici per evidenze di compromesso

- Rilevare tentativi di connessione a infrastrutture di phishing

Perché è innovativo

L’innovazione chiave risiede nel strutturare automaticamente elenchi di IOC su larga scala in una sintassi di query pronta per la produzione. I flussi di lavoro tradizionali di engineering della rilevazione richiedono manualmente:

-

Estrazione di IOCs di dominio dai rapporti

-

Formattazione della sintassi per le query Splunk

-

Deduplicazione e gestione dei caratteri jolly

Uncoder AI elimina tutto ciò mediante:

-

L’uso dell’NLP per estrarre solo FQDN risolvibili e validi

-

Mappatura diretta alla logica di rilevamento (ad esempio,

dest_host)

-

Generazione di una query ottimizzata per la compatibilità dei campi in Splunk

Nello screenshot fornito, oltre 50 nomi host — inclusi quelli complessi come telegram-account.site or cloudviewer.world — sono analizzati e integrati istantaneamente.

Valore operativo/Risultati

Gli analisti della sicurezza beneficiano di:

-

Velocità: Una query che copre dozzine di domini di phishing è generata in pochi secondi

-

Accuratezza: Solo i domini malevoli sono inclusi; nessun errore di formattazione

-

Riutilizzabilità: La query può essere adattata, pianificata o integrata in pipelines di rilevamento

I team SOC possono eseguire direttamente l’output sui log dei proxy web, DNS o firewall per scoprire tentativi di beaconing precedentemente non rilevati o clic degli utenti su portali falsificati.