Cómo Funciona

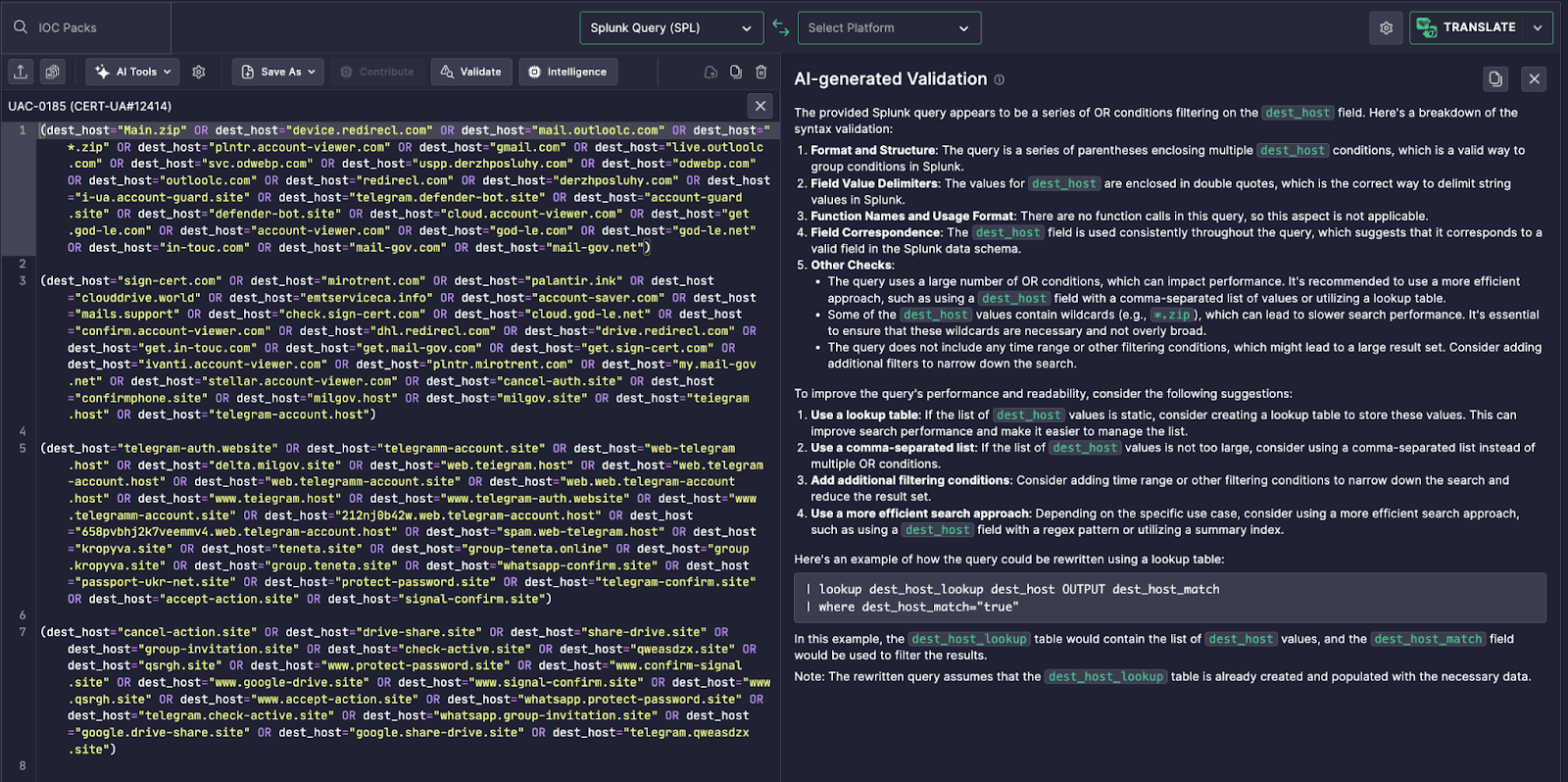

Esta función en Uncoder AI ingiere IOCs estructurados de informes de amenazas — en este caso, docenas de dominios maliciosos relacionados con phishing de credenciales (por ejemplo, portales de inicio de sesión falsos de Google, Microsoft y Telegram). La herramienta procesa y estructura los datos para emitir automáticamente una consulta de detección compatible con Splunk.

Filtro Basado en Dominio con dest_host

La consulta de salida utiliza una secuencia de condiciones OR contra el dest_host campo:

( dest_host = "Main.zip" OR dest_host = "device.redirecl.com" OR dest_host = "mail.outoloc.com" …)

Cada valor corresponde a un dominio controlado por atacantes conocido extraído de la investigación CERT-UA#1241.

La consulta es sintácticamente correcta para Splunk SPL y está lista para su implementación para:

-

Buscar tráfico saliente sospechoso

-

Coincidir registros históricos para evidencia de compromiso

- Detectar intentos de conexión a infraestructuras de phishing

Por Qué es Innovador

La innovación clave reside en la estructuración automática de listas de IOC a gran escala en sintaxis de consulta lista para producción. Los flujos de trabajo tradicionales de ingeniería de detección requieren manualmente:

-

Extracción de IOCs de dominio de informes

-

Formateo de sintaxis para consultas Splunk

-

Deduplicación y gestión de comodines

Uncoder AI elimina todo eso mediante:

-

Uso de NLP para extraer solo FQDNs resolubles y válidos

-

Mapeándolos directamente a la lógica de detección (por ejemplo,

dest_host)

-

Emitiendo una consulta optimizada para compatibilidad de campos en Splunk

En la captura de pantalla proporcionada, más de 50 nombres de host — incluidos los complejos como telegram-account.site or cloudviewer.world — son analizados e integrados instantáneamente.

Valor/Resultados Operativos

Los analistas de seguridad se benefician de:

-

Velocidad: Una consulta que abarca docenas de dominios de phishing se genera en segundos

-

Precisión: Solo se incluyen dominios maliciosos; sin errores de formato

-

Reutilizabilidad: La consulta se puede adaptar, programar o integrar en pipelines de detección

Los equipos de SOC pueden ejecutar directamente la salida contra registros de proxy web, DNS o firewall para descubrir intentos de señalización previamente no vistos o clics de usuario en portales falsificados.