Wie es funktioniert

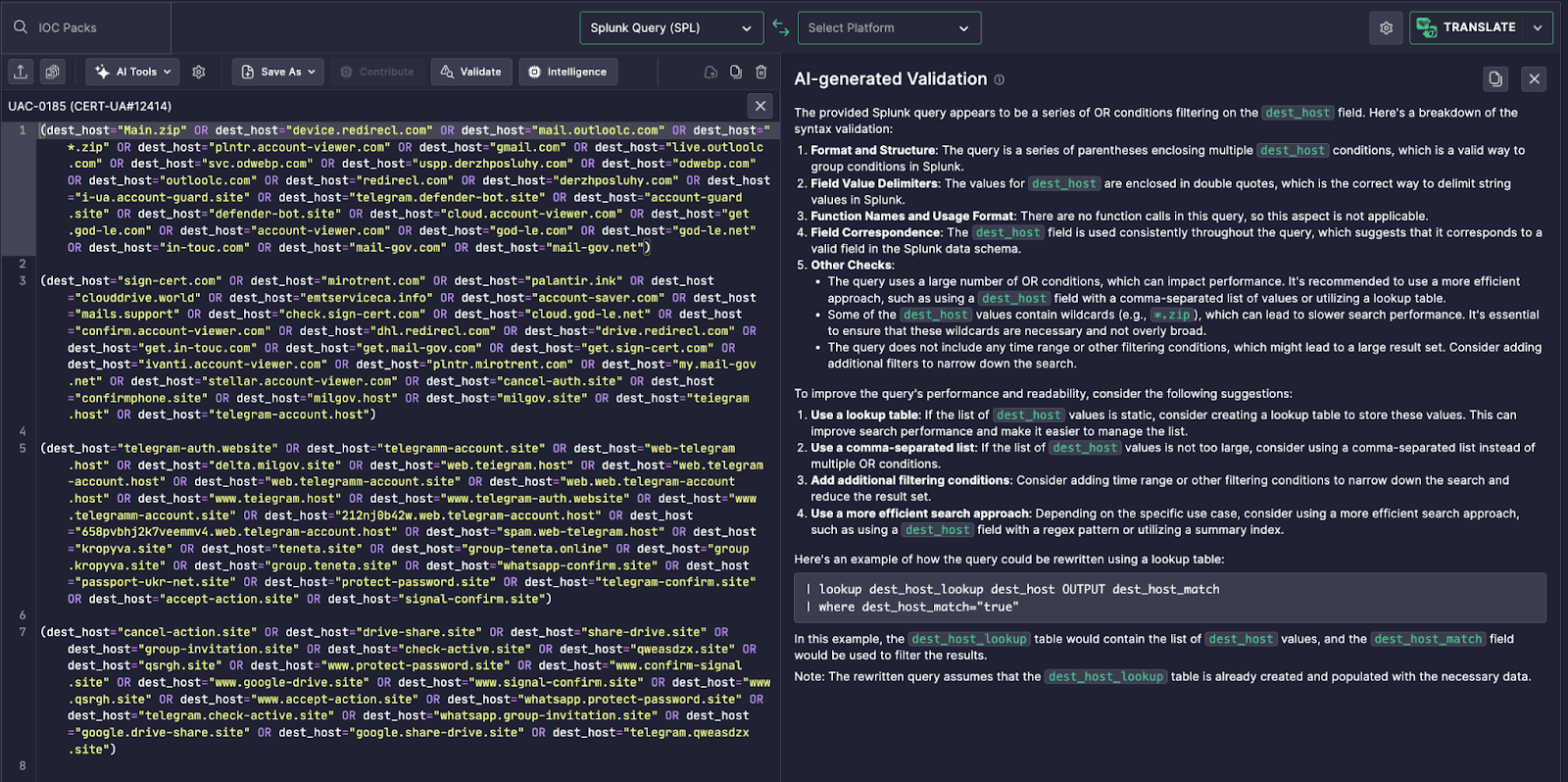

Diese Funktion in Uncoder AI übernimmt strukturierte IOCs aus Bedrohungsberichten — in diesem Fall Dutzende böswilliger Domains, die mit Credential Phishing verbunden sind (z.B. gefälschte Google-, Microsoft- und Telegram-Anmeldeportale). Das Tool verarbeitet und strukturiert die Daten, um automatisch eine Splunk-kompatible Erkennungsabfrage auszugeben.

Domain-basierte Filterung mit dest_host

Die Ausgabesuche verwendet eine Sequenz von OR-Bedingungen gegen das dest_host Feld:

( dest_host = "Main.zip" OR dest_host = "device.redirecl.com" OR dest_host = "mail.outoloc.com" …)

Jeder Wert entspricht einer bekannten domänenkontrollierten Angreifer-Domain, die aus der CERT-UA#1241-Untersuchung extrahiert wurde.

Die Abfrage ist syntaktisch korrekt für Splunk SPL und bereit für die Bereitstellung, um:

-

Verdächtigen ausgehenden Datenverkehr zu jagen

-

Historische Logs auf Hinweise einer Kompromittierung abgleichen

- Versuchte Verbindungen zu Phishing-Infrastrukturen erkennen

Warum es innovativ ist

Die wesentliche Innovation liegt in der automatischen Strukturierung groß angelegter IOC-Listen in produktionsreife Abfragesyntax. Traditionelle Erkennungs-Engineering-Workflows erfordern manuell:

-

Extraktion von Domain-IOCs aus Berichten

-

Syntaxformatierung für Splunk-Anfragen

-

Entduplizierung und Wildcard-Management

Uncoder AI entfernt all das durch:

-

Verwendung von NLP zur Extraktion nur auflösbarer und gültiger FQDNs

-

Direkte Zuordnung zur Erkennungslogik (z.B.

dest_host)

-

Ausgabe einer für die Feldkompatibilität in Splunk optimierten Abfrage

Im bereitgestellten Screenshot werden über 50 Hostnamen — einschließlich komplexer, wie telegram-account.site or cloudviewer.world — sofort analysiert und integriert.

Betriebswert/Ergebnisse

Sicherheitsanalysten profitieren von:

-

Geschwindigkeit: Eine Abfrage, die Dutzende von Phishing-Domains abdeckt, wird in Sekunden generiert

-

Genauigkeit: Nur böswillige Domains sind enthalten; keine Formatierungsfehler

-

Wiederverwendbarkeit: Die Abfrage kann angepasst, geplant oder in Erkennungspipelines integriert werden

SOC-Teams können die Ausgabe direkt gegen Web-Proxy-, DNS- oder Firewall-Logs ausführen, um bisher unbekannte Beaconing-Versuche oder Benutzerklicks auf gefälschte Portale aufzudecken.