작동 방식

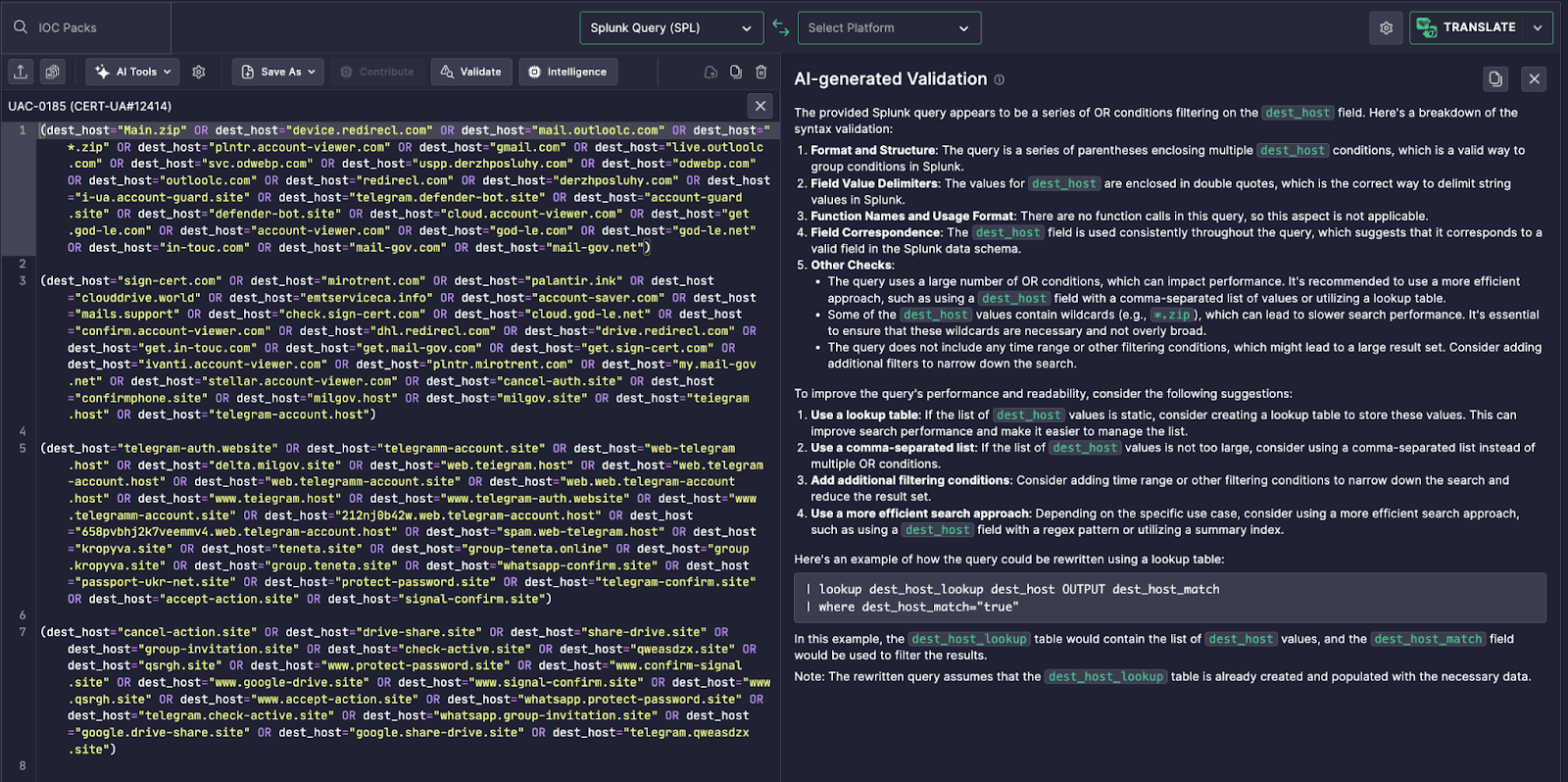

Uncoder AI의 이 기능은 위협 보고서에서 구조화된 IOC를 수집합니다. 이 경우 자격 증명 피싱과 관련된 수십 개의 악성 도메인(예: 가짜 Google, Microsoft 및 Telegram 로그인 포털)을 처리합니다. 이 도구는 데이터를 처리 및 구조화하여 Splunk 호환 탐지 쿼리를 자동으로 출력합니다.

도메인 기반 필터링 dest_host

출력 쿼리는 다음에 대한 OR 조건의 시퀀스를 사용합니다 dest_host 필드:

( dest_host = "Main.zip" OR dest_host = "device.redirecl.com" OR dest_host = "mail.outoloc.com" …)

각 값은 CERT-UA#1241 조사에서 추출한 공격자가 제어하는 알려진 도메인에 해당합니다.

이 쿼리는 Splunk SPL에 대한 문법적으로 올바른 문장으로 배포 준비가 되어 있으며, 다음을 위해 사용할 수 있습니다:

-

의심스러운 외부 트래픽 추적

-

과거 로그와 일치하여 침해 증거 찾기

- 피싱 인프라로의 시도된 연결 감지

혁신적인 이유

주요 혁신은 대규모 IOC 목록의 자동 구조화 가동 준비 쿼리 구문으로 변환에 있습니다. 전통적인 탐지 엔지니어링 워크플로는 수작업이 필요합니다:

-

보고서에서 도메인 IOC 추출

-

Splunk 쿼리 용법 형식화

-

중복 제거 및 와일드카드 관리

Uncoder AI는 다음을 통해 이를 모두 제거합니다:

-

NLP를 사용하여 해석 가능하고 유효한 FQDN만 추출

-

직접 탐지 논리에 매핑 (예:

dest_host)

-

Splunk의 필드 호환성에 최적화된 쿼리 출력

제공된 스크린샷에서 50개 이상의 호스트명 — 복잡한 호스트명 포함, 예: telegram-account.site or cloudviewer.world — 즉시 구문 분석 및 통합됩니다.

운영 가치/결과

보안 분석가는 다음에서 이점을 얻습니다:

-

속도: 수십 개의 피싱 도메인을 포괄하는 쿼리를 몇 초 만에 생성

-

정확성: 오직 악성 도메인만 포함; 형식 오류 없음

-

재사용성: 쿼리는 조정, 예약, 또는 탐지 파이프라인에 통합 가능

SOC 팀은 출력된 쿼리를 웹 프록시, DNS, 또는 방화벽 로그에 직접 실행하여 이전에 보이지 않던 비콘 시도나 가짜 포털로의 사용자 클릭을 발견할 수 있습니다.