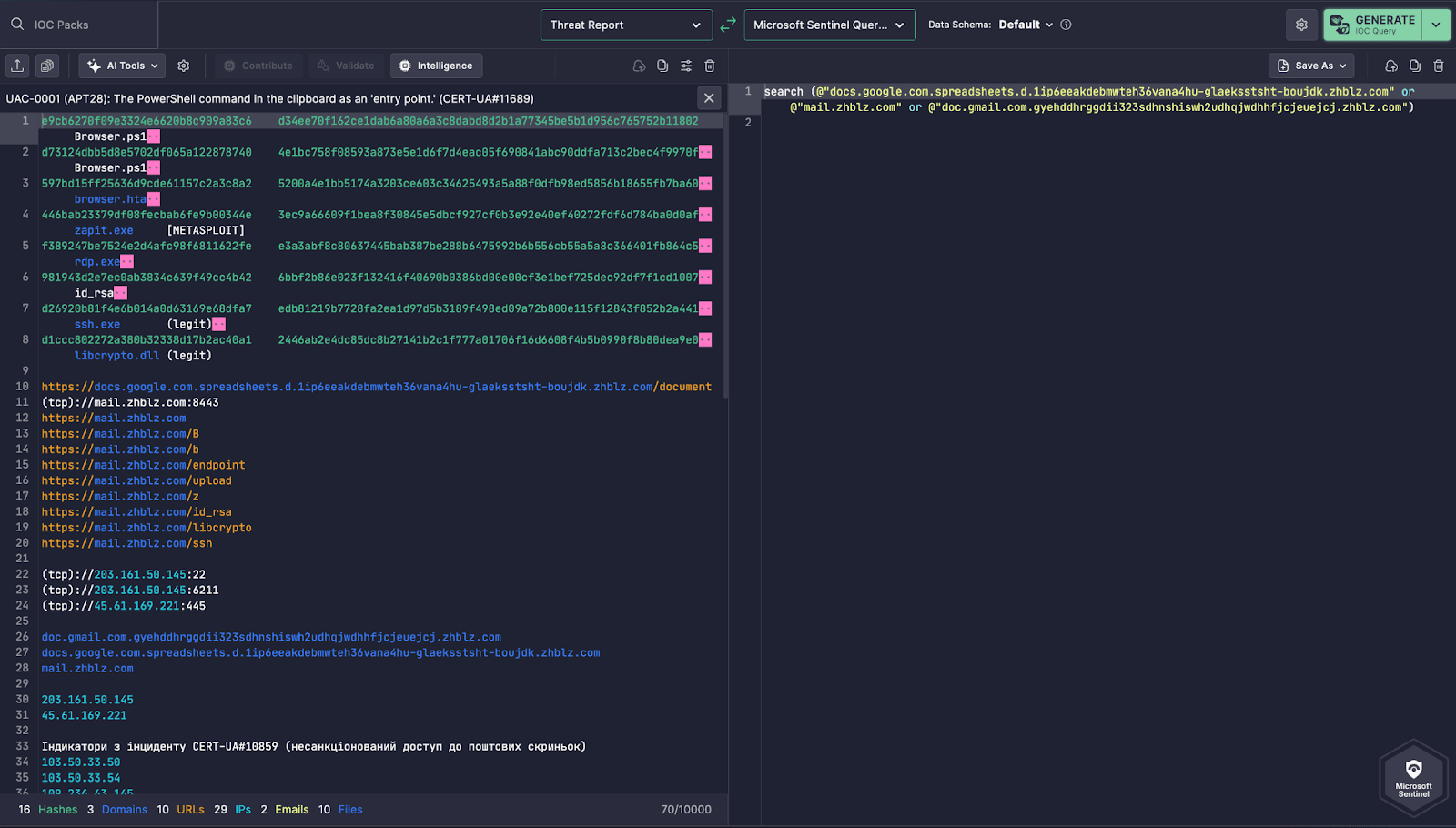

Comment ça fonctionne1. Analyse des IOC à partir du rapport de menace

Uncoder AI identifie automatiquement et extrait les observables clés du rapport de menace, y compris:

- Domaines malveillants comme :

docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.commail.zhblz.comdoc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com

Ces IOCs sont utilisés par l’adversaire pour le phishing et l’accès staging aux boîtes mail des victimes.

2. Génération de KQL compatible avec Sentinel

À droite, Uncoder AI génère une requête de recherche Microsoft Sentinel en utilisant l’ search opérateur de recherche :

search (@"docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.com"

ou @"mail.zhblz.com"

ou @"doc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com")

- Portée de la recherche : Ce modèle recherche dans tous les journaux ingérés dans Sentinel (par ex., DNS, proxy, pare-feu, Defender, etc.).

- Utilisation de la @ » » syntaxe : Cela garantit que les caractères spéciaux dans les noms de domaine sont correctement analysés et correspondus sans erreurs de requête.

Pourquoi c’est précieux

- Opérationnel instantanément : Les analystes peuvent coller cette requête directement dans l’espace de travail des journaux de Microsoft Sentinel pour la chasse aux menaces ou l’enquête.

- Aucun formatage manuel : Les domaines longs ou obfusqués sont gérés proprement et en toute sécurité par le modèle de syntaxe d’Uncoder AI.

Évolutif : Facilement extensible pour inclure des IOCs supplémentaires, des hachages de fichiers ou des IPs si nécessaire.

Cas d’utilisation opérationnels

Les équipes de sécurité peuvent utiliser cette fonctionnalité pour :

- Identifier les connexions à l’infrastructure de phishing contrôlée par l’attaquant

- Corréler le comportement des endpoints avec des requêtes DNS ou des journaux d’accès web

- Passer rapidement du renseignement sur la menace à la détection, réduisant le temps de séjour

Que ce soit pour répondre à une alerte de phishing ou pour chasser de manière proactive une activité APT, cette fonctionnalité aide les équipes SOC à passer de l’analyse à la détection en quelques secondes.