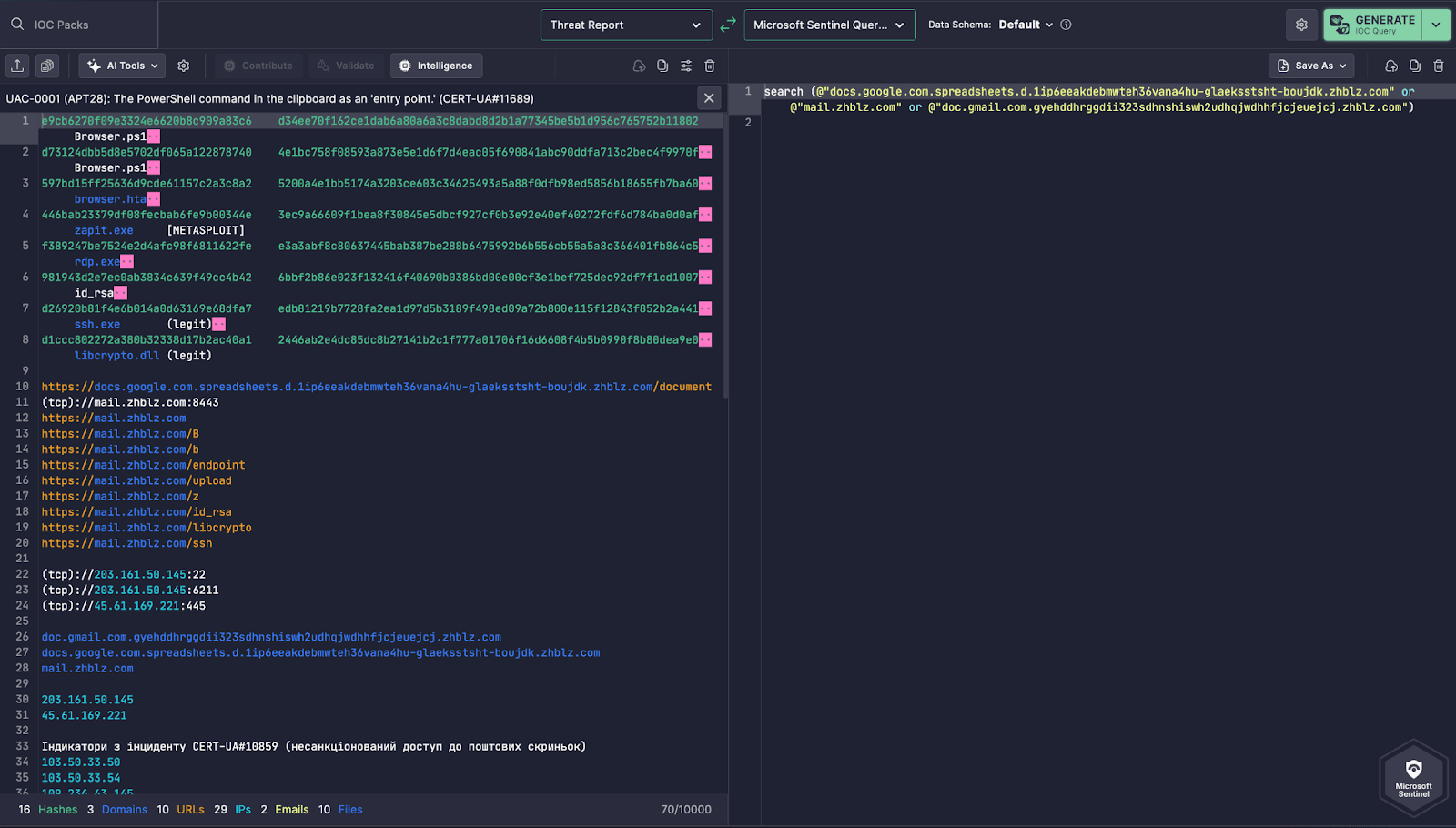

작동 방식1. 위협 보고서에서 IOC 구문 분석

Uncoder AI는 위협 보고서에서 주요 관찰값을 자동으로 식별하고 추출합니다. 여기에는 다음이 포함됩니다:

- 악성 도메인 예:

docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.commail.zhblz.comdoc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com

이러한 IOC는 공격자가 피싱 및 피해자 메일박스에 접근하기 위해 사용합니다.

2. Sentinel 호환 KQL 생성

오른쪽에, Uncoder AI는 Microsoft Sentinel 검색 쿼리 를 생성합니다 search 연산자를 사용하여:

search (@"docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.com"

or @"mail.zhblz.com"

or @"doc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com")

- 검색 범위: 이 패턴은 Sentinel에 수집된 모든 로그(DNS, 프록시, 방화벽, Defender 등)에서 검색합니다.

- 사용하는 @”” 구문: 이 구문은 도메인 이름의 특수 문자가 쿼리 오류 없이 올바르게 구문 분석되고 일치되도록 보장합니다.

왜 가치가 있는지

- 즉각적인 운영 가능성: 분석가는 이 쿼리를 Microsoft Sentinel의 Logs 워크스페이스에 직접 붙여넣어 위협 추적 또는 조사를 수행할 수 있습니다.

- 수작업 형식화 불필요: 길거나 난독화된 도메인은 Uncoder AI의 구문 모델에 의해 깔끔하고 안전하게 처리됩니다.

확장 가능: 필요 시 추가적인 IOC, 파일 해시 또는 IP를 포함하도록 쉽게 확장할 수 있습니다.

운영 사용 사례

보안 팀이 이 기능을 사용하여:

- 공격자 제어 피싱 인프라와의 연결 식별

- 엔드포인트 행동을 상관 관계 DNS 쿼리 또는 웹 접근 로그와

- 위협 인텔에서 탐지로 빠르게 전환, 지연 시간을 줄이면서

피싱 경고에 대응하거나 APT 활동을 적극적으로 탐지할 때, 이 기능은 분석에서 탐지로의 전환을 초 단위로 가능합니다.