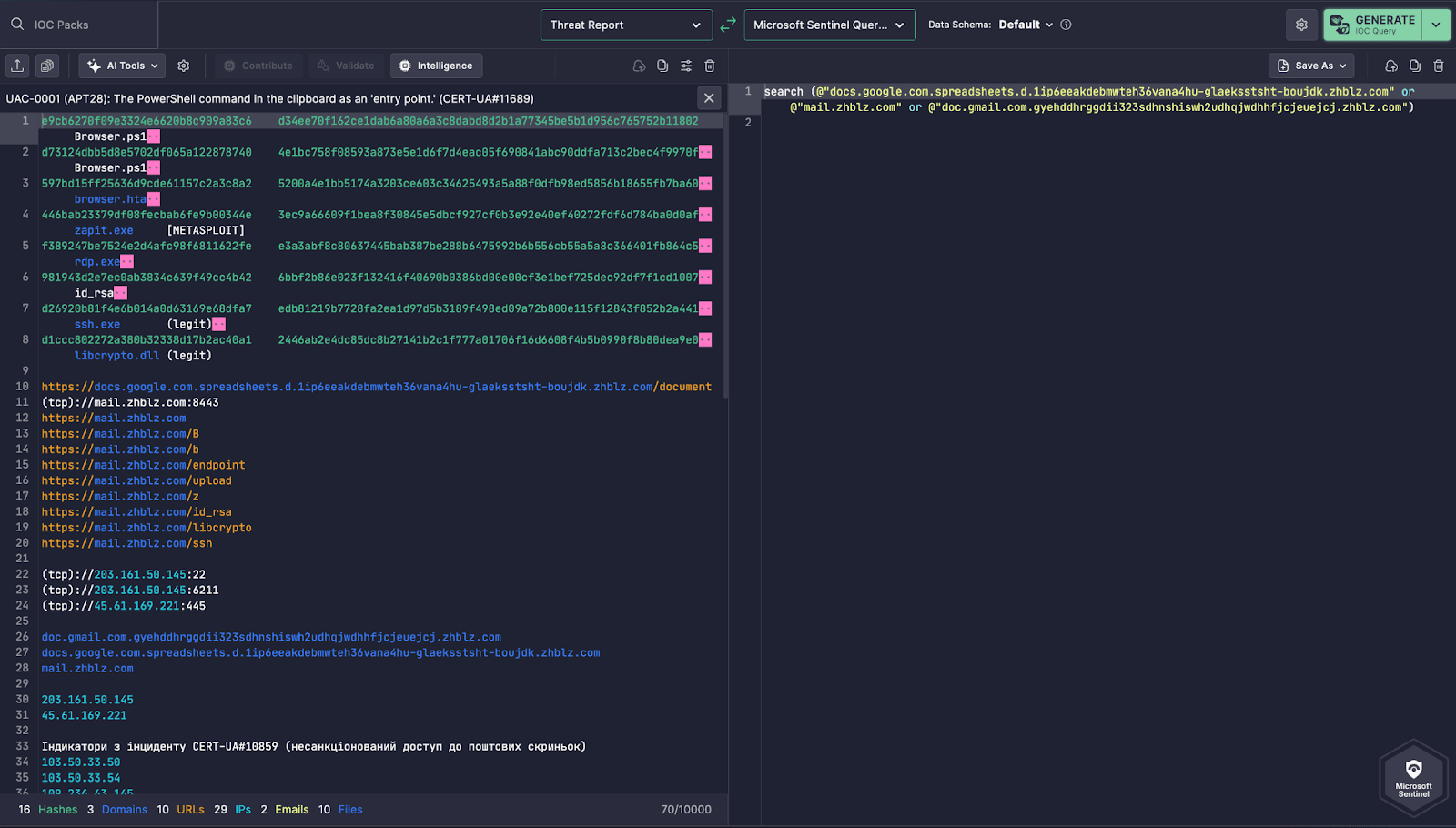

仕組み1. 脅威レポートからのIOC解析

Uncoder AIは、以下を含む脅威レポートから主要な観測可能項目を自動的に識別し抽出します:

- 悪意のあるドメイン 例:

docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.commail.zhblz.comdoc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com

これらのIOCは、敵対者がフィッシングを行い、被害者のメールボックスにアクセスするために使用されます。

2. Sentinel互換のKQL生成

右側には、Uncoder AIが Microsoft Sentinel検索クエリ を search オペレーターを使用して出力します:

search (@"docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.com"

または @"mail.zhblz.com"

または @"doc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com")

- 検索範囲: このパターンは、Sentinelに取り込まれたすべてのログ(例:DNS、プロキシ、ファイアウォール、Defenderなど)を検索します。

- 使用方法 @”” 構文: これにより、ドメイン名の特殊文字が正しく解析され、クエリエラーなしでマッチされることが保証されます。

その価値

- 即座に運用可能: アナリストはこのクエリをMicrosoft Sentinelのログワークスペースに直接貼り付けて、脅威ハンティングや調査に使用できます。

- 手動フォーマット不要: 長いまたは難読化されたドメインは、Uncoder AIの構文モデルによってクリーンかつ安全に処理されます。

スケーラブル: 必要に応じて追加のIOC、ファイルハッシュ、またはIPを簡単に拡張可能です。

運用上のユースケース

セキュリティチームは、この機能を使用して:

- 攻撃者制御のフィッシングインフラへの接続を特定する

- エンドポイントの挙動を関連付ける DNSクエリやウェブアクセスログとともに

- 脅威インテリジェンスから検出まで迅速にピボットすることで、滞留時間を短縮します

フィッシング警報への対応やAPT活動の積極的な探索において、この機能はSOCチームが数秒で分析から検出へと移行するのを支援します。