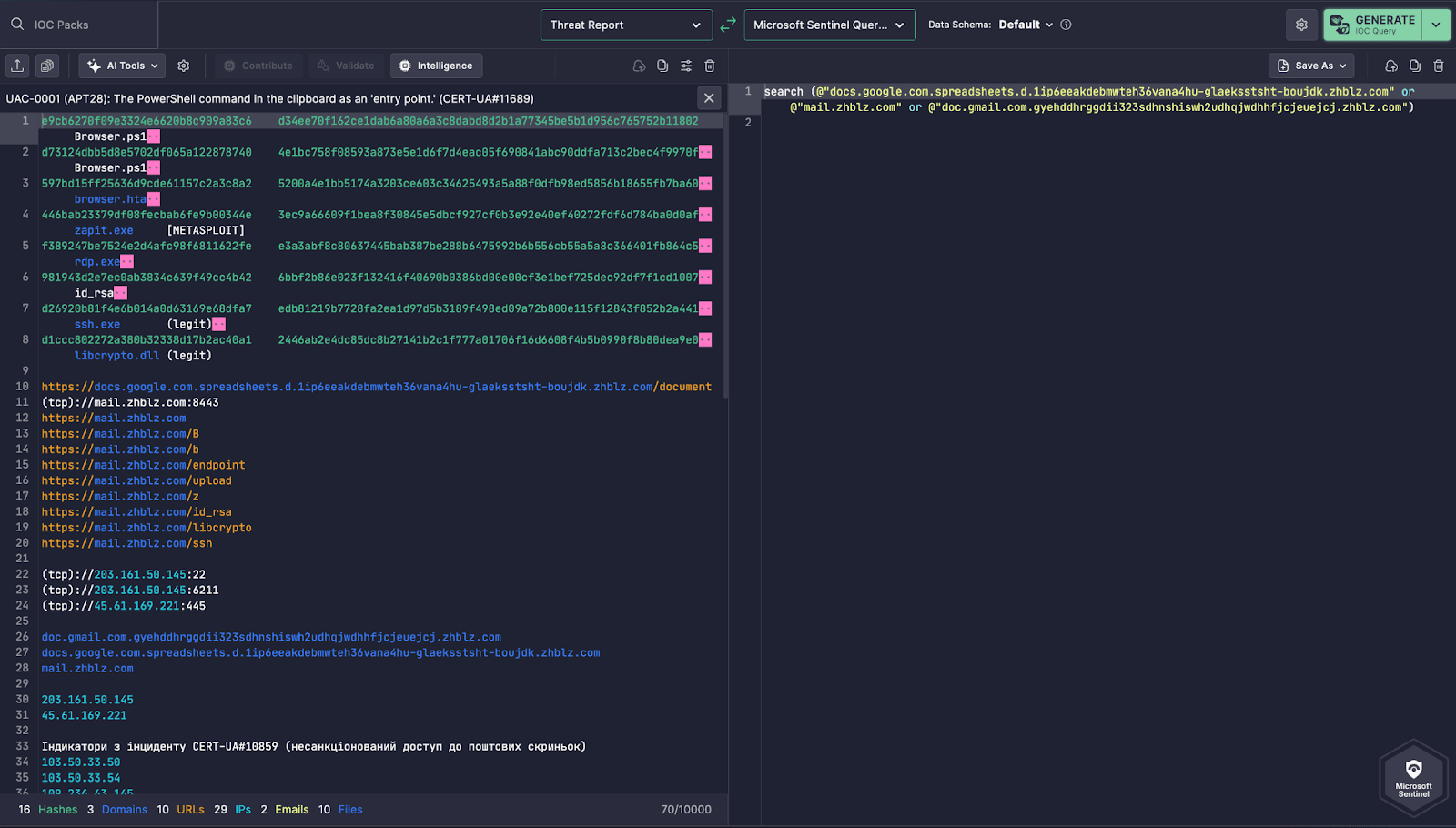

Cómo funciona1. Análisis de IOCs desde el informe de amenazas

Uncoder AI identifica y extrae automáticamente los observables clave del informe de amenazas, incluyendo:

- Dominios maliciosos como:

docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.commail.zhblz.comdoc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com

Estos IOCs son utilizados por el adversario para phishing y para preparar el acceso a los buzones de correo de las víctimas.

2. Generación de KQL compatible con Sentinel

A la derecha, Uncoder AI proporciona una consulta de búsqueda de Microsoft Sentinel utilizando el search operador:

search (@"docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.com"

o @"mail.zhblz.com"

o @"doc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com")

- Ámbito de búsqueda: Este patrón busca a través de todos los registros ingeridos en Sentinel (por ejemplo, DNS, proxy, firewall, Defender, etc.).

- Uso de @»» sintaxis: Esto asegura que los caracteres especiales en nombres de dominio sean correctamente analizados y emparejados sin errores de consulta.

Por qué es valioso

- Operativo al instante: Los analistas pueden pegar esta consulta directamente en el espacio de trabajo de Logs de Microsoft Sentinel para búsqueda de amenazas o investigación.

- Sin formateo manual: Los dominios largos u ofuscados son manejados de manera limpia y segura por el modelo de sintaxis de Uncoder AI.

Escalable: Fácilmente extensible para incluir IOCs adicionales, hashes de archivos o IPs si es necesario.

Casos de uso operativos

Los equipos de seguridad pueden utilizar esta función para:

- Identificar conexiones a infraestructura de phishing controlada por los atacantes

- Correlacionar el comportamiento del endpoint con consultas DNS o registros de acceso web

- Rápidamente pasar de intel de amenazas a detección, reduciendo el tiempo de permanencia

Ya sea respondiendo a una alerta de phishing o buscando proactivamente actividad APT, esta función ayuda a los equipos SOC a pasar del análisis a la detección en segundos.