Les services de transfert de fichiers comme CrushFTP sont essentiels pour les opérations commerciales—mais ils peuvent aussi être utilisés comme des tremplins furtifs pour des activités post-exploitation. Lorsqu’un processus serveur tel que crushftpservice.exe lance des interprètes de ligne de commande comme powershell.exe , cmd.exe , ou bash.exe , cela peut indiquer qu’un attaquant exécute des commandes ou déploie des charges utiles discrètement.

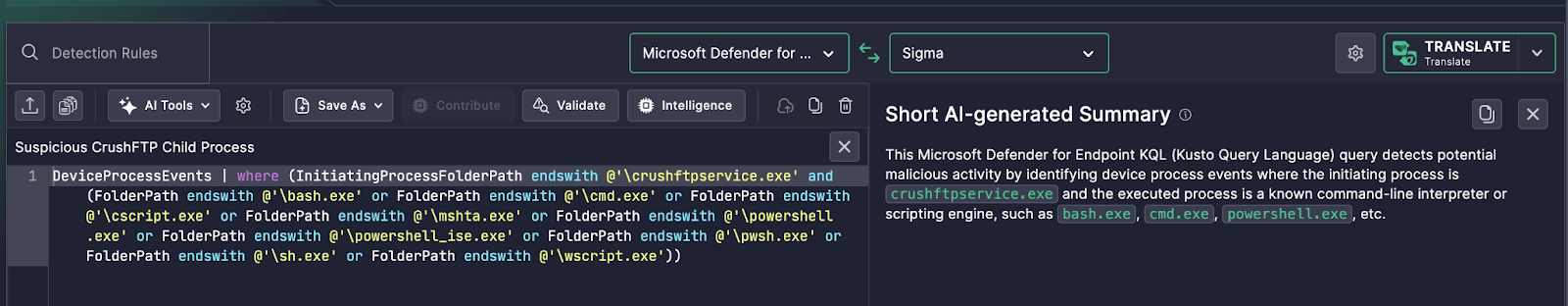

In Microsoft Defender for Endpoint, une telle activité peut être capturée à l’aide du langage de requête Kusto (KQL). Mais disséquer la logique de la règle prend du temps—surtout lorsqu’il y a plusieurs chemins de processus et modèles d’exécution impliqués.

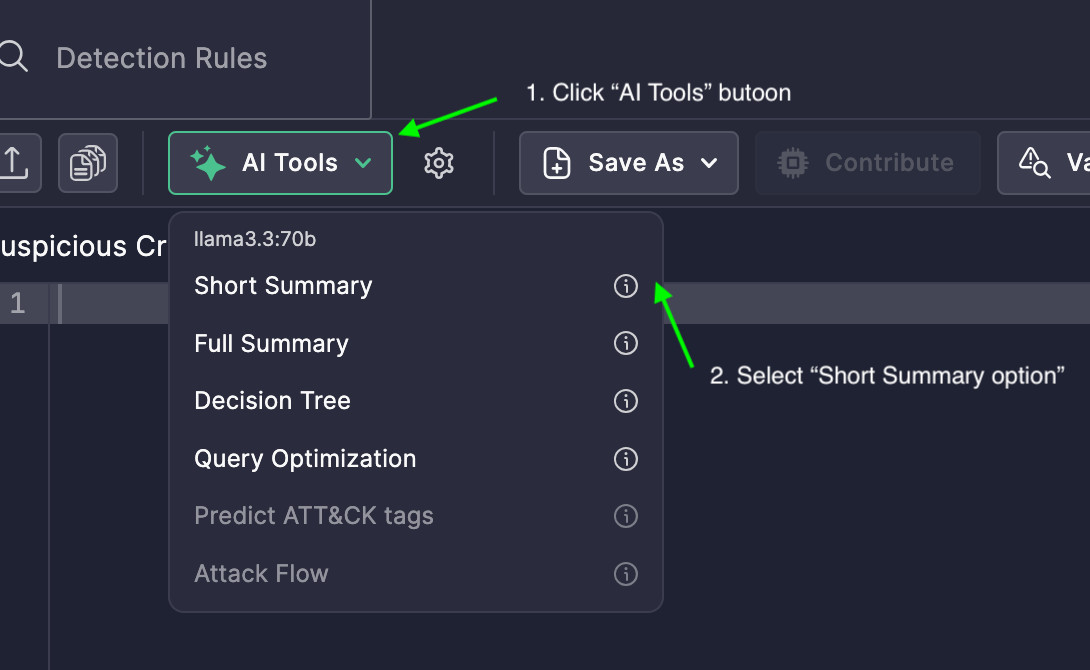

Avec le Résumé Court d’Uncoder AI, les analystes n’ont plus besoin d’interpréter chaque condition manuellement. À la place, ils obtiennent une explication claire et immédiate.

Aperçu de la Logique de Détection

La règle de détection KQL s’active lorsque :

-

Un processus (DeviceProcessEvent) est lancé où le chemin du dossier du processus initiateur se termine par

crushftpservice.exe.

-

Le chemin du dossier du nouveau processus enfant se termine par l’un des binaires de script ou de ligne de commande suivants :

-

bash.exe

-

cmd.exe

-

cscript.exe

-

mshta.exe

-

powershell.exe

-

powershell_ise.exe

-

pwsh.exe

-

sh.exe

wscript.exe

-

Chacun de ces exécutables est couramment abusé dans les scénarios de post-compromission pour obtenir un accès shell, exécuter des scripts ou lancer des malwares.

Quel Résumé AI d’Uncoder a fourni

Voici comment AI d’Uncoder a simplifié la logique :

« Cette requête KQL (Kusto Query Language) de Microsoft Defender for Endpoint détecte une activité malveillante potentielle en identifiant les événements de processus du périphérique où le processus initiateur est crushftpservice.exe et le processus exécuté est un interprète de ligne de commande ou un moteur de script connu, tel que bash.exe , cmd.exe, powershell.exe, etc. »

Au lieu d’examiner une logique de chemin de dossier riche en regex, les analystes comprennent instantanément le comportement signalé—de la source de lancement à l’intention d’exécution.