파일 전송 서비스는 CrushFTP 이(가) 비즈니스 운영에 중요하지만, 탈취 후 활동의 은밀한 발판으로도 활용될 수 있습니다. 예를 들어, 서버 프로세스인 crushftpservice.exe 가 powershell.exe , cmd.exe , 또는 bash.exe 를 생성하면 공격자가 눈에 띄지 않게 명령을 실행하거나 페이로드를 배포하고 있을 가능성이 있습니다.

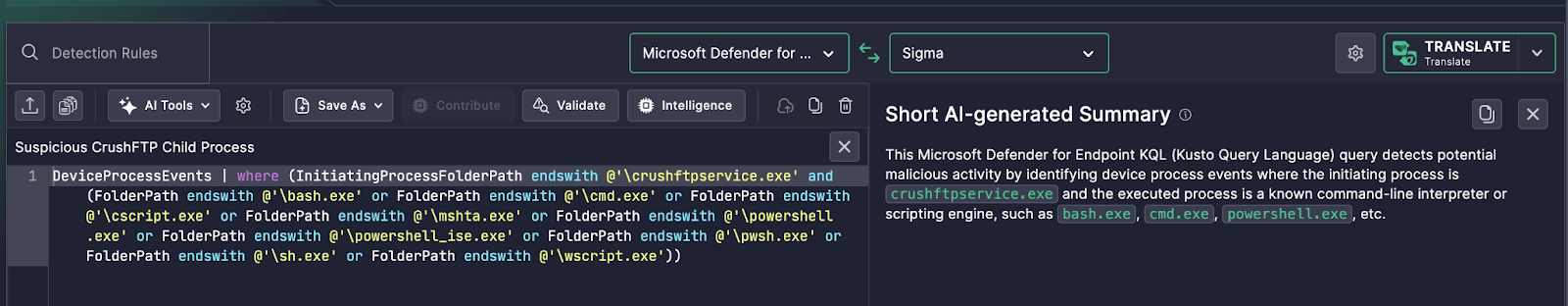

In Microsoft Defender for Endpoint에는 이와 같은 활동이 Kusto Query Language (KQL)를 통해 포착될 수 있습니다. 하지만 여러 프로세스 경로와 실행 패턴이 관련된 경우 규칙의 논리를 해부하는 데 시간이 걸립니다.

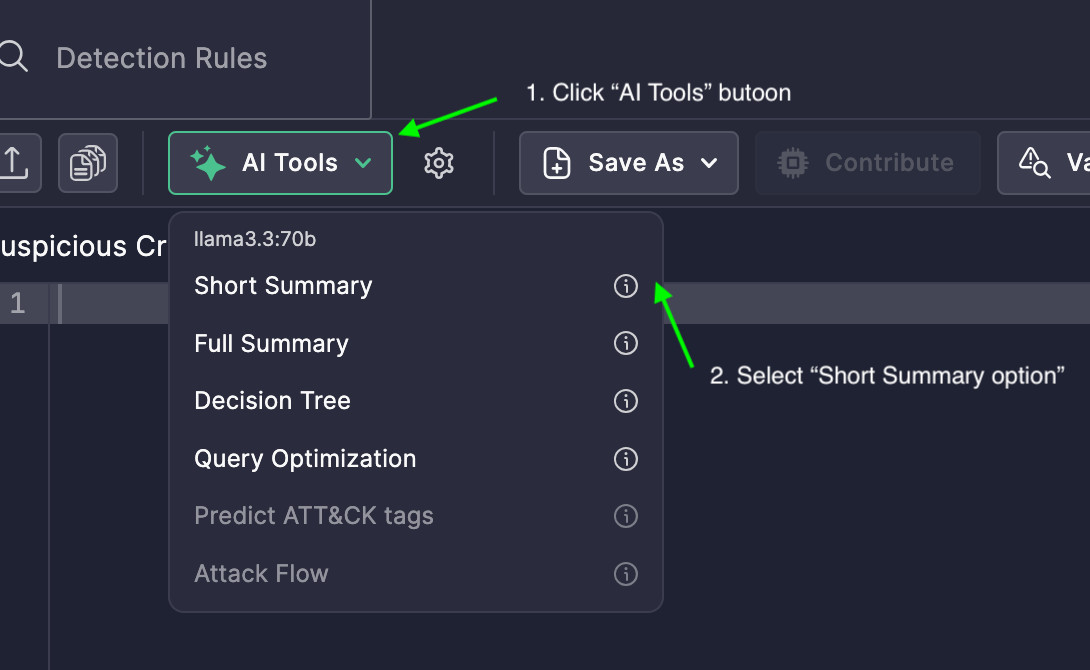

With Uncoder AI의 요약 기능을(를) 통해 분석가들은 각 조건을 수동으로 해석할 필요가 없어졌고, 명확하고 즉각적인 설명을 얻을 수 있습니다.

탐지 논리 개요

KQL 탐지 규칙은 다음의 경우 트리거됩니다:

-

프로세스 (DeviceProcessEvent)가 실행되었는데, 시작 프로세스의 폴더 경로가 다음과 같은 방식으로 끝나는 경우

crushftpservice.exe.

-

새롭게 생성된 하위 프로세스의 폴더 경로가 다음 스크립팅 또는 명령 줄 실행 파일 중 하나로 끝나는 경우:

-

bash.exe

-

cmd.exe

-

cscript.exe

-

mshta.exe

-

powershell.exe

-

powershell_ise.exe

-

pwsh.exe

-

sh.exe

wscript.exe

-

이러한 실행 파일 각각은 탈취 후 시나리오에서 셸 액세스를 얻거나 스크립트를 실행하거나 악성 소프트웨어를 시작하는 데 일반적으로 악용됩니다.

Uncoder AI의 요약 기능이 제공한 내용

Uncoder AI가 논리를 어떻게 간소화했는지 여기에 설명합니다:

“이 Microsoft Defender for Endpoint KQL (Kusto Query Language) 쿼리는 시작 프로세스가 crushftpservice.exe 이고, 실행된 프로세스가 bash.exe , cmd.exe, powershell.exe와 같은 알려진 명령줄 해석기나 스크립팅 엔진인 경우 잠재적인 악성 활동을 탐지합니다.”

정규 표현식이 많이 포함된 폴더 경로 논리를 검토하는 대신, 분석가들은 즉시 플래그가 지정된 동작을 이해할 수 있습니다—시작 원본부터 실행 의도까지.