CrushFTPのような ファイル転送サービスは ビジネス運用に不可欠ですが、同時に侵害後の活動の隠れた発射台としても利用され得ます。サーバープロセス crushftpservice.exe が powershell.exe , cmd.exe 、または bash.exe などのコマンドラインインタープリタを生成すると、それは攻撃者が注目されないようにコマンドを実行したりペイロードを展開している兆候かもしれません。

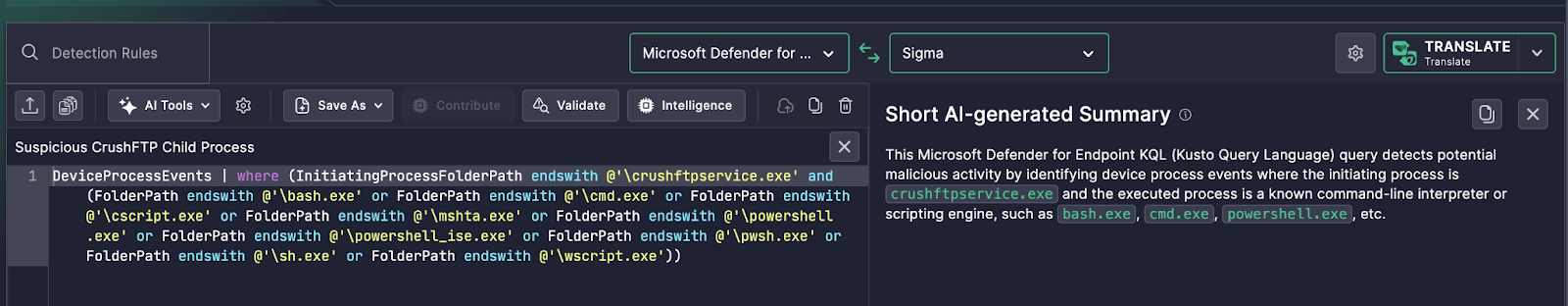

In Microsoft Defender for Endpoint、このような活動はKusto Query Language (KQL)を使用してキャプチャできます。しかし、複数のプロセスパスや実行パターンが関与する際にはそのルールロジックを解析するのに時間がかかります。

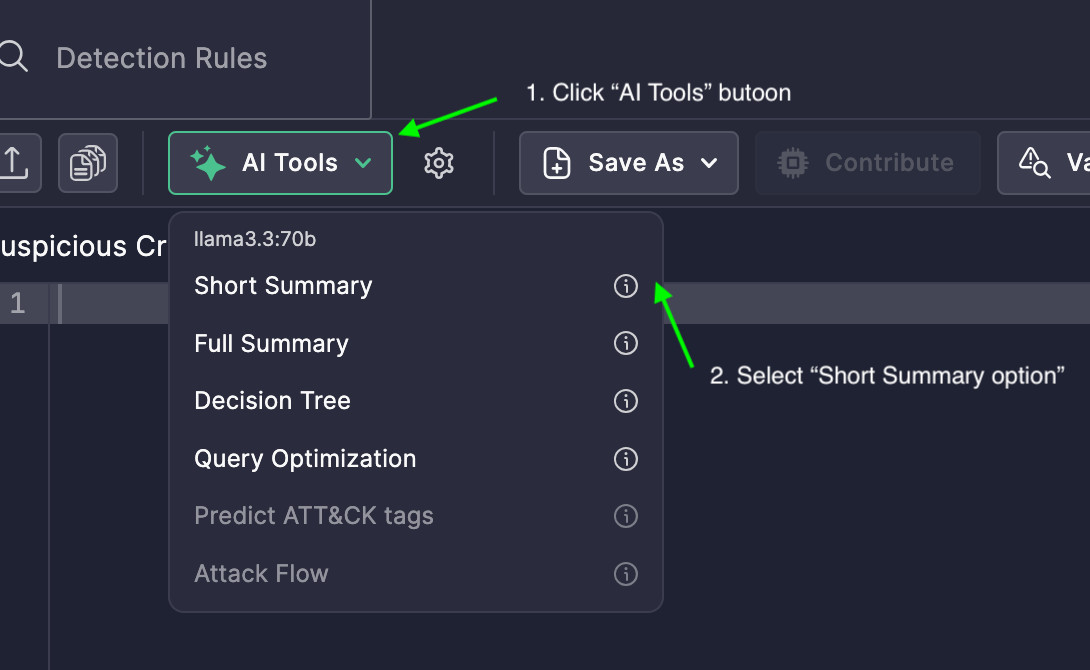

Uncoder AIの短い要約 を使用すると、アナリストは各条件を手動で解釈する必要がなくなります。その代わりに明確で迅速な説明が得られます。

検出ロジックの概要

KQL検出ルールは次の場合にトリガーされます:

-

起動プロセスフォルダパスが

crushftpservice.exe.

-

で終わるプロセス(DeviceProcessEvent)が起動されたとき、新しい子プロセスのフォルダパスが以下のスクリプトまたはコマンドラインバイナリのいずれかで終わる:

-

bash.exe

-

cmd.exe

-

cscript.exe

-

mshta.exe

-

powershell.exe

-

powershell_ise.exe

-

pwsh.exe

-

sh.exe

wscript.exe

-

これらの実行可能ファイルはいずれも、コンプロマイズされたシナリオで殻アクセスを得たり、スクリプトを実行したり、マルウェアを起動したりする際に一般的に悪用されます。

Uncoder AIの要約で導き出された内容

Uncoder AIがどのようにロジックを簡素化したか:

「このMicrosoft Defender for Endpoint KQL(Kusto Query Language)クエリは、起動プロセスが crushftpservice.exe であり、実行されたプロセスが bash.exe , cmd.exe, powershell.exeや

などの既知のコマンドラインインタープリタやスクリプトエンジンである場合に、デバイスプロセスイベントを特定することによって潜在的な悪意のある活動を検出します。」正規表現が多用されたフォルダパスのロジックを見直す代わりに、アナリストはフラグ付けされている動作を速やかに理解し——.