Dateiübertragungsdienste wie CrushFTP sind entscheidend für Geschäftsabläufe — aber sie können auch als verdeckte Ausgangspunkte für Aktivitäten nach einer Exploitation genutzt werden. Wenn ein Serverprozess wie crushftpservice.exe Befehlszeileninterpreter wie powershell.exe , cmd.exe , oder bash.exe erzeugt, kann dies darauf hinweisen, dass ein Angreifer Befehle ausführt oder Nutzlasten unbemerkt einsetzt.

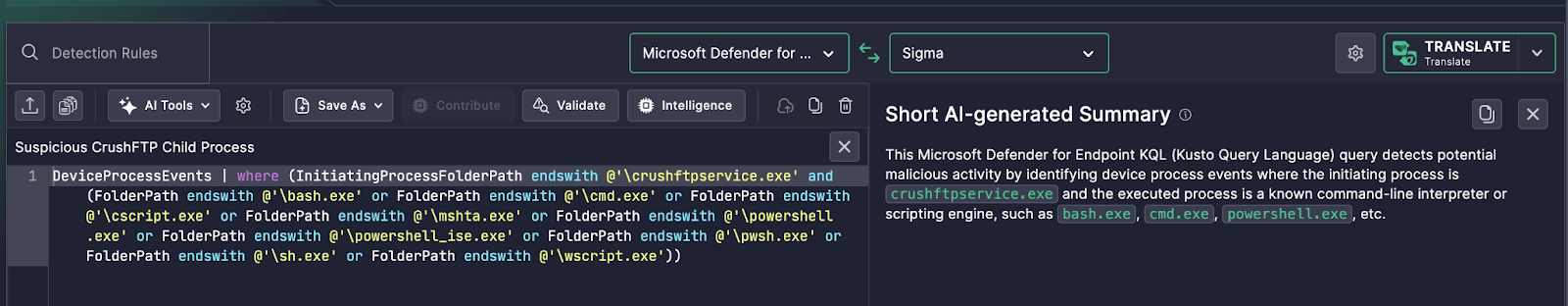

In Microsoft Defender für Endpoint, solch eine Aktivität kann mit Kusto Query Language (KQL) erfasst werden. Aber die Zerlegung der Regel-Logik benötigt Zeit – insbesondere, wenn mehrere Prozesspfade und Ausführungsmuster einbezogen sind.

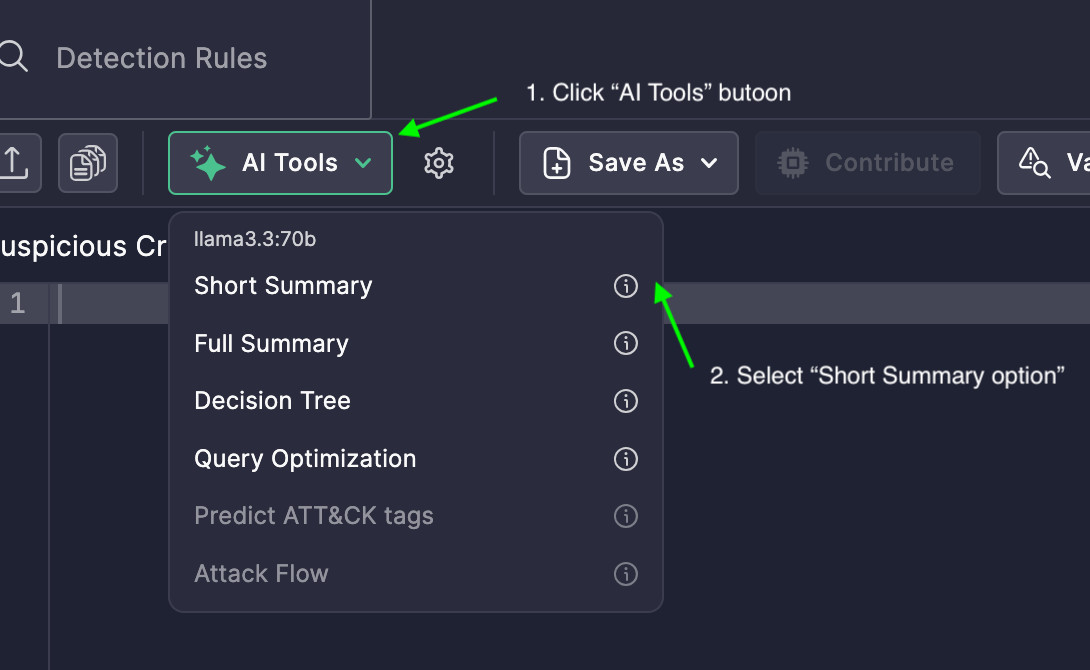

Mit Uncoder AIs Kurzzusammenfassung, müssen Analysten nicht mehr jede Bedingung manuell interpretieren. Stattdessen erhalten sie eine klare, sofortige Erklärung.

Übersicht der Erkennungsmethoden

Die KQL-Erkennungsregel wird ausgelöst, wenn:

-

Ein Prozess (DeviceProcessEvent) gestartet wird, bei dem der Startprozess-Ordnerpfad mit

crushftpservice.exe.

-

endet. Der neue untergeordnete Prozess-Ordnerpfad endet mit einem der folgenden Skript- oder Befehlszeilen-Binärdateien:

-

bash.exe

-

cmd.exe

-

cscript.exe

-

mshta.exe

-

powershell.exe

-

powershell_ise.exe

-

pwsh.exe

-

sh.exe

wscript.exe

-

Jedes dieser ausführbaren Dateien wird häufig in Szenarien nach einer Kompromittierung missbraucht, um Shell-Zugriff zu erhalten, Skripte auszuführen oder Malware zu starten.

Was die Zusammenfassung von Uncoder AI liefert

So vereinfachte Uncoder AI die Logik:

„Diese Microsoft Defender for Endpoint KQL (Kusto Query Language) Abfrage erkennt potenziell bösartige Aktivität, indem sie Geräteprozesserignisse identifiziert, bei denen der Startprozess crushftpservice.exe ist und der ausgeführte Prozess ein bekannter Befehlszeileninterpreter oder Skript-Engine, wie bash.exe , cmd.exe, powershell.exe, etc. ist.“

Anstatt die ordnerpfadlastige Regex-Logik zu überprüfen, verstehen Analysten sofort das Verhalten, das markiert wird –vom Startzeitpunkt bis zur Ausführungsabsicht.