Como Funciona

1. Análise de IOC do Relatório de Ameaças

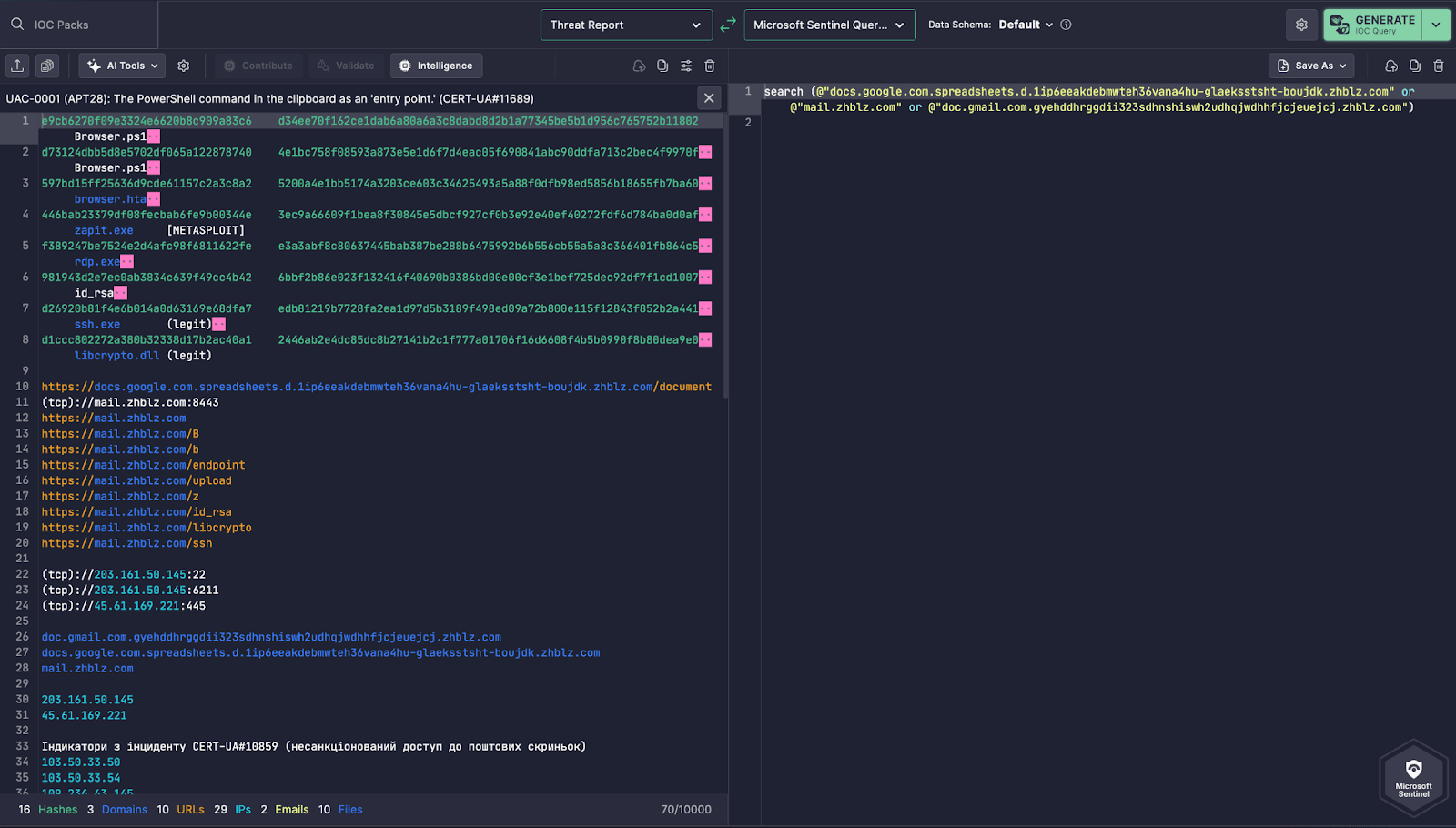

O Uncoder AI identifica e extrai automaticamente observáveis chave do relatório de ameaças, incluindo:

- Domínios maliciosos como:

docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.commail.zhblz.comdoc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com

Esses IOCs são usados pelo adversário para phishing e acesso escalonado a caixas de correio das vítimas.

2. Geração de KQL Compatível com Sentinel

À direita, o Uncoder AI fornece uma consulta de pesquisa do Microsoft Sentinel usando o search :

search (@"docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.com"

ou @"mail.zhblz.com"

ou @"doc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com")

- Âmbito da Pesquisa: Este padrão busca em todos os logs ingeridos no Sentinel (por exemplo, DNS, proxy, firewall, Defender, etc.).

- Uso de @”” sintaxe: Isso garante que caracteres especiais em nomes de domínio sejam devidamente analisados e correspondidos sem erros de consulta.

Por Que É Valioso

- Instante operacional: Os analistas podem colar esta consulta diretamente no espaço de trabalho de Logs do Microsoft Sentinel para caça de ameaças ou investigação.

- Sem formatação manual: Domínios longos ou ofuscados são tratados de maneira limpa e segura pelo modelo de sintaxe do Uncoder AI.

Escalável: Facilmente extensível para incluir IOCs adicionais, hashes de arquivos ou IPs se necessário.

Casos de Uso Operacional

As equipes de segurança podem usar este recurso para:

- Identificar conexões com infraestrutura de phishing controlada por atacantes

- Correlacionar comportamento de endpoint com consultas DNS ou logs de acesso à web

- Mover rapidamente de inteligência de ameaças para detecção, reduzindo o tempo de permanência

Quer estejam respondendo a um alerta de phishing ou proativamente caçando atividade de APT, esta funcionalidade ajuda as equipes SOC a passarem da análise para a detecção em segundos.