Os adversários frequentemente reutilizam ferramentas confiáveis como curl.exe para tunelizar o tráfego através de proxies SOCKS e até mesmo alcançar .onion domínios. Seja para exfiltração de dados ou comunicação de comando e controle, essa atividade muitas vezes passa despercebida—a menos que você esteja explicitamente detectando-a.

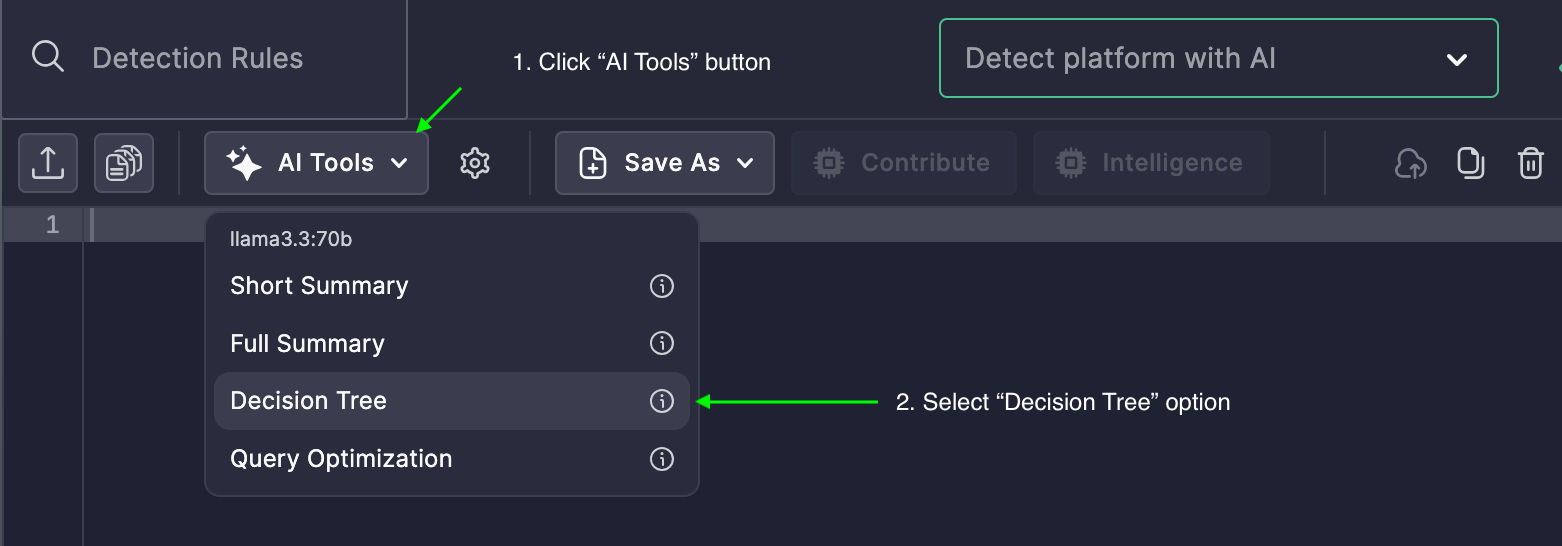

É exatamente isso que a CrowdStrike Endpoint Security Query Language permite que as equipes façam. Mas quando a lógica se torna complexa, engenheiros de detecção e analistas de SOC se beneficiam do Decision Tree gerado por IA do Uncoder AI, que apresenta cada ramo da regra em um formato limpo e visual.

Objetivo de Detecção: curl.exe + Indicadores de Proxy TOR

A regra de detecção da CrowdStrike monitora:

-

Execução do processo de curl.exe, verificada via ImageFileName and ApplicationName campos

-

argumentos de proxy SOCKS, tais como socks5h://, socks5://, ou socks4a:// in:

-

A linha de comando

-

O histórico de comandos

-

A linha de comando

-

Acesso a domínios .onion, indicando comunicação na dark web

Esta consulta multifacetada usa tanto argumentos de linha de comando e históricos para garantir visibilidade completa sobre como curl.exe está sendo aproveitado.

Entrada que usamos (clique para mostrar o texto)

((ImageFileName=/\curl.exe$/i ou ApplicationName=/\curl.exe$/i) ((CommandLine=/socks5h:///i ou CommandLine=/socks5:///i ou CommandLine=/socks4a:///i) ou (CommandHistory=/socks5h:///i ou CommandHistory=/socks5:///i ou CommandHistory=/socks4a:///i)) (CommandLine=/.onion/i ou CommandHistory=/.onion/i))

|

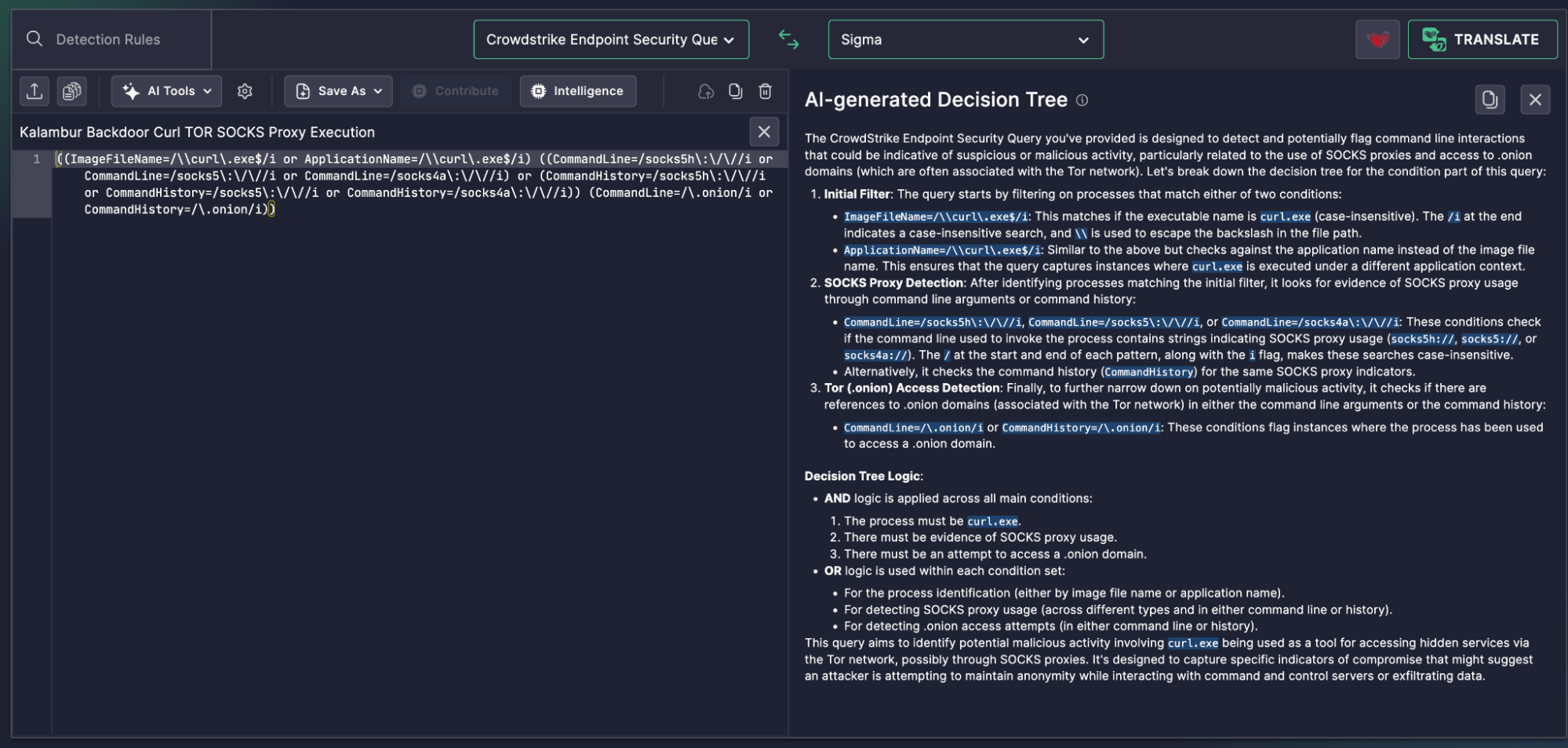

O que a Árvore de Decisão da IA revelou

O Uncoder AI dividiu isso em uma sequência clara de condições lógicas:

-

Correspondência de Processo Inicial

-

ImageFileName or ApplicationName deve terminar com curl.exe (não diferencia maiúsculas de minúsculas)

-

ImageFileName or ApplicationName deve terminar com curl.exe (não diferencia maiúsculas de minúsculas)

-

Evidência de Uso de Proxy SOCKS

-

Detectado via CommandLine or CommandHistory correspondendo aos padrões SOCKS (socks5h, socks5, socks4a)

-

Detectado via CommandLine or CommandHistory correspondendo aos padrões SOCKS (socks5h, socks5, socks4a)

-

Detecção de Tráfego .onion

-

Detectado novamente em ambos CommandLine and CommandHistory

-

Detectado novamente em ambos CommandLine and CommandHistory

A estrutura da árvore também separa AND a lógica das OR avaliações internas:

- Você só aciona um alerta quando todos os três ramos são satisfeitos: correspondência de processo, uso de proxy e referência de domínio .onion.

Valor no Mundo Real

Com esta árvore de decisão, os defensores podem interpretar instantaneamente o que esta detecção alvo and why:

-

Identificar backdoors como Kalambur ou outros implantes usando curl.exe para interagir com serviços ocultos.

-

Monitorar abuso de proxies e camadas de anonimização que podem ser usadas para contornar defesas de perímetro.

Identificar atividade pós-exploração que tenta se misturar com o comportamento legítimo de administração.

De Regex para Lógica Legível

O que antes parecia regex denso da CrowdStrike e condições aninhadas agora é visualmente transparente, graças ao Uncoder AI. Isso capacita:

-

Triagem mais rápida de alertas baseados em curl

-

Ajuste e validação mais fáceis de regras de detecção

- Transferência mais acessível entre caçadores de ameaças e respondedores de incidentes