공격자들은 자주 신뢰받는 도구인 curl.exe 를 사용하여 트래픽을 SOCKS 프록시 를 통해 터널링하고 심지어 .onion 도메인에 도달합니다. 데이터 탈취 또는 명령 및 제어 통신을 위해서든, 그러한 활동은 명시적으로 탐지하지 않으면 잘 드러나지 않습니다.

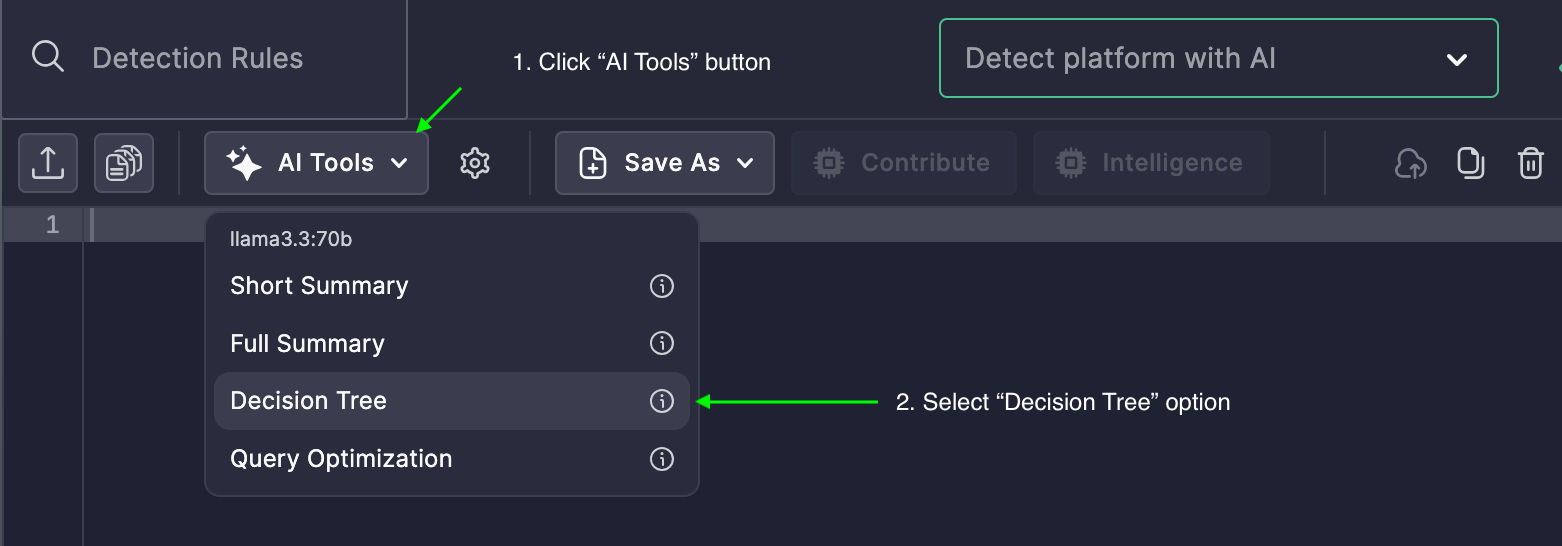

이것이 바로 크라우드스트라이크 엔드포인트 보안 쿼리 언어 가 팀에게 할 수 있게 해주는 것입니다. 그러나 논리가 복잡해질 때, 탐지 엔지니어와 SOC 분석가는 Uncoder AI의 AI 생성 의사결정 트리로부터 이점을 얻습니다. 이 도구는 규칙의 모든 분기를 깔끔하고 시각화된 형식으로 제시합니다.

탐지 목표: curl.exe + TOR 프록시 지표

크라우드스트라이크 탐지 규칙은 다음을 모니터링합니다:

-

curl.exe의 프로세스 실행, 둘 모두를 통해 확인되는 ImageFileName and ApplicationName 필드

-

SOCKS 프록시 인수, 예를 들어 socks5h://, socks5://, 또는 socks4a:// in:

-

명령 줄

-

명령 기록

-

명령 줄

-

.onion 도메인에 대한 접근, 다크 웹 통신을 나타내는

이 다면적인 쿼리는 명령 줄 및 역사적인 인수 를 사용하여 curl.exe 가 어떻게 활용되는지에 대한 철저한 가시성을 보장합니다.

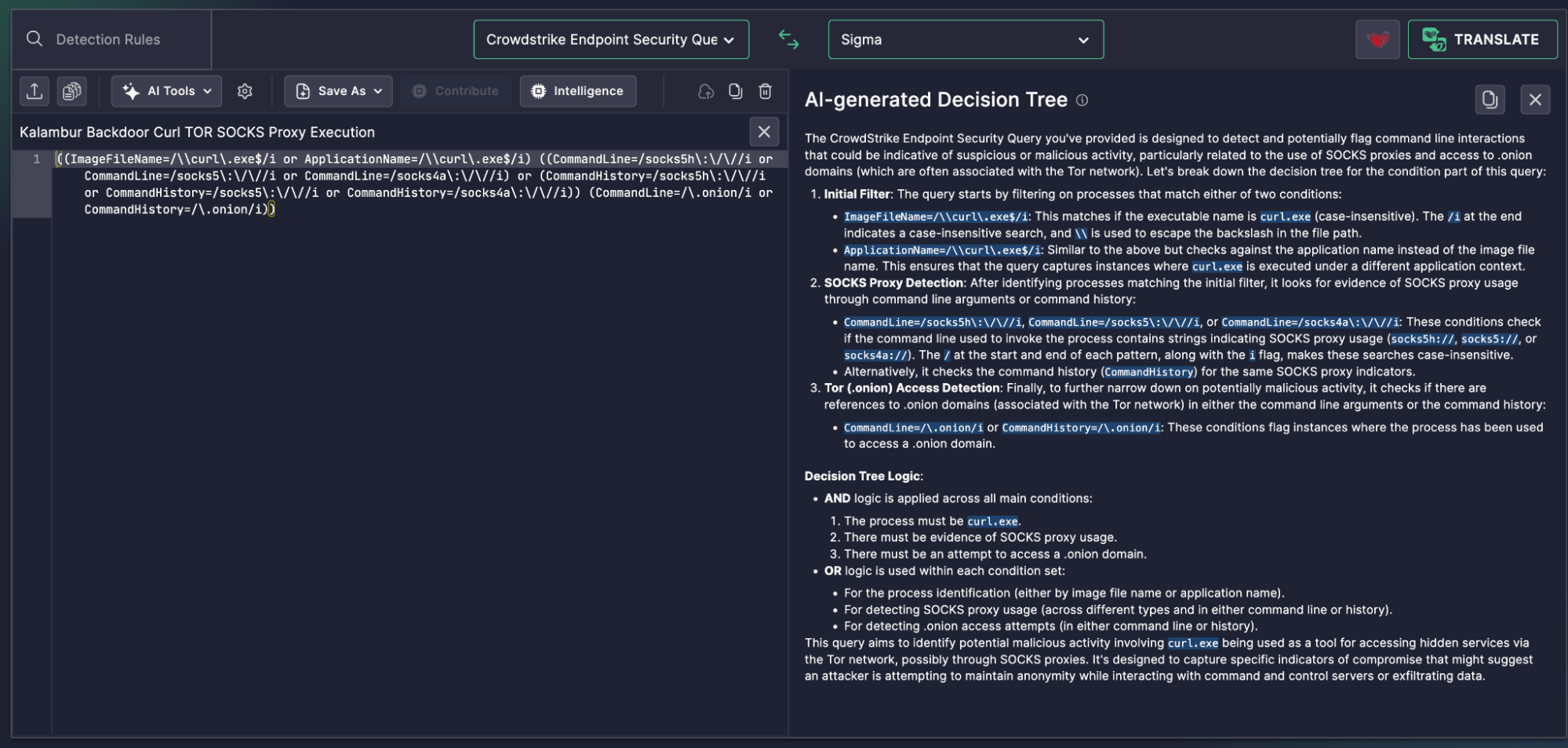

우리가 사용한 입력 (텍스트 보려면 클릭)

((ImageFileName=/\curl.exe$/i or ApplicationName=/\curl.exe$/i) ((CommandLine=/socks5h:///i or CommandLine=/socks5:///i or CommandLine=/socks4a:///i) or (CommandHistory=/socks5h:///i or CommandHistory=/socks5:///i or CommandHistory=/socks4a:///i)) (CommandLine=/.onion/i or CommandHistory=/.onion/i))

|

AI 의사결정 트리가 밝혀낸 것

Uncoder AI는 이것을 명확한 논리 조건의 연속으로 나누었습니다:

-

초기 프로세스 일치

-

ImageFileName or ApplicationName 가 끝나야 합니다 curl.exe (대소문자 구분 없음)

-

ImageFileName or ApplicationName 가 끝나야 합니다 curl.exe (대소문자 구분 없음)

-

SOCKS 프록시 사용 증거

-

를 통해 감지됨 명령 줄 or 명령 기록 SOCKS 패턴 (socks5h, socks5, socks4a)

-

를 통해 감지됨 명령 줄 or 명령 기록 SOCKS 패턴 (socks5h, socks5, socks4a)

-

.onion 트래픽 탐지

-

다시 둘 모두에서 감지됨 명령 줄 and 명령 기록

-

다시 둘 모두에서 감지됨 명령 줄 and 명령 기록

트리 구조는 또한 AND 내부 논리 OR 평가로부터 분리합니다:

- 프로세스 일치, 프록시 사용, 그리고 .onion 도메인 참조의 세 가지 분기가 모두 충족될 때만 경고가 발생합니다.

실제 가치

이 의사결정 트리를 통해 방어자는 이 탐지가 대상을 즉시 해석할 수 있습니다 and why:

-

백도어 식별하기 Kalambur 또는 다른 임플란트를 사용하여 curl.exe 숨겨진 서비스와 상호작용합니다.

-

남용 모니터링 프록시 및 익명화 계층 영역 방어를 우회하는 데 사용될 수 있습니다.

정확히 찾아냅니다 포스트 익스플로이트 활동 이 합법적인 관리자 행동과 혼합하려 시도하는

정규식에서 읽을 수 있는 논리로

한때 복잡했던 크라우드스트라이크 정규식과 중첩된 조건들은 이제 시각적으로 투명합니다, Uncoder AI 덕분입니다. 이는 다음을 가능하게 합니다:

-

curl 기반 경고의 더 빠른 분류

-

탐지 규칙의 더 쉬운 조정 및 검증

- 위협 헌터와 사건 대응자 간의 더 접근 가능한 인계